1、java 中跨域问题的来源

跨域问题(cross-origin resource sharing, cors)本质上是浏览器的一种安全机制,与java本身无关,但java后端开发者需要理解其来源以便正确解决。以下是跨域问题的详细来源分析:

1.1. 浏览器同源策略(same-origin policy)

- 根本来源:浏览器出于安全考虑实施的同源策略

- 同源定义:协议(http/https)+域名+端口三者完全相同

- 限制内容:限制不同源的dom访问,限制不同源的ajax请求,限制不同源的cookie/localstorage访问

1.2. java后端常见的跨域触发场景

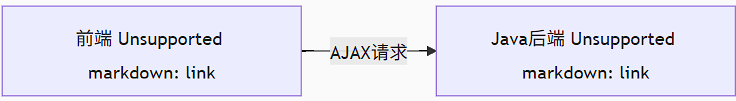

1.2.1 前后端分离架构

开发时前端与后端运行在不同端口

生产环境前端与后端可能部署在不同域名下

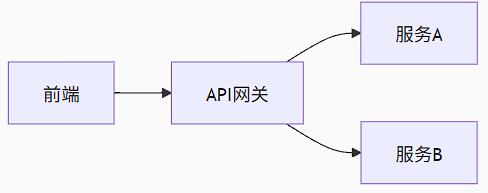

1.2.2 微服务架构

网关与服务可能在不同域

服务间调用也可能涉及跨域

1.2.3 第三方api集成

调用外部服务如支付接口、地图api等

1.3. java中具体的跨域表现

1.3.1 典型错误

access to xmlhttprequest at 'http://api.example.com' from origin 'http://frontend.com'

has been blocked by cors policy: no 'access-control-allow-origin' header is present

on the requested resource.

1.3.2 触发条件

1.4. java特有的跨域问题来源

1.4.1 spring security默认配置

spring security默认启用csrf保护

会与cors机制产生冲突

1.4.2 servlet容器行为

tomcat/jetty等容器默认不带cors头

过滤器链顺序可能影响cors处理

1.4.3 传统java web应用

jsp时代页面和后端同源,现代前后端分离导致问题显现

1.5. 为什么需要java端解决

浏览器行为不可控:同源策略是浏览器强制实施的

安全责任在后端:哪些源可以访问应由后端决定

灵活控制需求:不同接口可能需要不同的跨域策略

1.6. 特殊注意事项

cookie跨域:需要设置access-control-allow-credentials: true

自定义头跨域:需在access-control-allow-headers中声明

缓存问题:合理设置access-control-max-age提高性能

2、java 中解决跨域问题的方法

跨域问题是由于浏览器的同源策略(same-origin policy)导致的,当你的前端应用(如运行在 http://localhost:8080)尝试访问不同源(如 http://api.example.com)的后端api时,浏览器会阻止这种请求。以下是java中常见的跨域解决方案:

2.1. spring boot 解决方案

2.1.1 使用 @crossorigin 注解

@restcontroller

@requestmapping("/api")

public class mycontroller {

// 允许单个方法跨域

@crossorigin(origins = "http://localhost:3000")

@getmapping("/hello")

public string hello() {

return "hello, cors!";

}

// 允许整个控制器跨域

@crossorigin(origins = "http://localhost:3000")

@getmapping("/another")

public string another() {

return "another endpoint";

}

}2.1.2 全局配置跨域

@configuration

public class corsconfig implements webmvcconfigurer {

@override

public void addcorsmappings(corsregistry registry) {

registry.addmapping("/**") // 所有路径

.allowedorigins("http://localhost:3000", "https://example.com") // 允许的源

.allowedmethods("get", "post", "put", "delete", "options") // 允许的方法

.allowedheaders("*") // 允许的请求头

.allowcredentials(true) // 允许携带凭证(cookie等)

.maxage(3600); // 预检请求的缓存时间(秒)

}

}2.2. 传统 servlet 解决方案

2.2.1 使用 filter

/**

* cors跨域过滤器配置

* 用于处理浏览器跨域请求的支持

* 过滤器会拦截所有请求(/*)并添加cors响应头

*/

@webfilter("/*") // 拦截所有请求

public class corsfilter implements filter {

/**

* 过滤器核心方法,处理请求和响应

* @param req servletrequest对象

* @param res servletresponse对象

* @param chain filterchain对象,用于继续过滤器链

*/

@override

public void dofilter(servletrequest req, servletresponse res, filterchain chain)

throws ioexception, servletexception {

// 类型转换为http相关的请求/响应对象

httpservletresponse response = (httpservletresponse) res;

httpservletrequest request = (httpservletrequest) req;

// 设置允许所有域访问(生产环境应替换为具体域名)

response.setheader("access-control-allow-origin", "*");

// 设置允许的http方法

response.setheader("access-control-allow-methods", "get, post, put, delete, options");

// 设置预检请求的缓存时间(1小时)

response.setheader("access-control-max-age", "3600");

// 设置允许的请求头(包括自定义头)

response.setheader("access-control-allow-headers", "authorization, content-type, xsrf-token");

// 设置允许前端访问的响应头(暴露自定义头)

response.addheader("access-control-expose-headers", "xsrf-token");

// 处理options预检请求

if ("options".equals(request.getmethod())) {

// 直接返回200状态码,不继续过滤器链

response.setstatus(httpservletresponse.sc_ok);

} else {

// 非options请求,继续过滤器链

chain.dofilter(req, res);

}

}

/**

* 过滤器初始化方法(可留空)

* @param filterconfig 过滤器配置对象

*/

@override

public void init(filterconfig filterconfig) {

// 初始化逻辑(如有需要)

}

/**

* 过滤器销毁方法(可留空)

*/

@override

public void destroy() {

// 清理资源逻辑(如有需要)

}

}2.3. spring security 解决方案

如果你的应用使用了spring security,需要在安全配置中添加cors支持:

/**

* spring security 安全配置类

* 用于配置应用的安全策略和cors跨域设置

*/

@configuration // 标记为spring配置类

@enablewebsecurity // 启用spring security的web安全支持

public class securityconfig extends websecurityconfigureradapter {

/**

* 配置http安全策略

* @param http httpsecurity对象,用于配置安全策略

*/

@override

protected void configure(httpsecurity http) throws exception {

http

// 启用cors支持(使用下面定义的corsconfigurationsource bean)

.cors().and()

// 禁用csrf防护(跨站请求伪造),因为api通常使用token验证而非session

// 注意:如果前端与后端同域且使用session,应该保持启用

.csrf().disable()

// 开始配置请求授权规则

.authorizerequests()

// 允许/api/public/开头的url无需认证

.antmatchers("/api/public/**").permitall()

// 其他所有请求都需要认证

.anyrequest().authenticated();

}

/**

* 配置cors跨域设置

* @return corsconfigurationsource 跨域配置源

*/

@bean

public corsconfigurationsource corsconfigurationsource() {

// 创建cors配置对象

corsconfiguration configuration = new corsconfiguration();

// 设置允许的源(前端地址),可以添加多个

configuration.setallowedorigins(arrays.aslist("http://localhost:3000"));

// 设置允许的http方法

configuration.setallowedmethods(arrays.aslist(

"get", // 获取资源

"post", // 创建资源

"put", // 更新资源

"delete", // 删除资源

"options" // 预检请求

));

// 设置允许的请求头(*表示所有)

configuration.setallowedheaders(arrays.aslist("*"));

// 允许发送凭据(cookie、认证信息等)

// 注意:当设置为true时,allowedorigins不能为*

configuration.setallowcredentials(true);

// 创建基于url的cors配置源

urlbasedcorsconfigurationsource source = new urlbasedcorsconfigurationsource();

// 对所有url路径应用上述cors配置

source.registercorsconfiguration("/**", configuration);

return source;

}

}2.4. 注意事项

生产环境:不要使用 * 作为允许的源,应该明确指定允许的域名

凭证:如果前端需要发送cookie等凭证信息,需要设置 allowcredentials(true),并且不能使用 * 作为允许的源

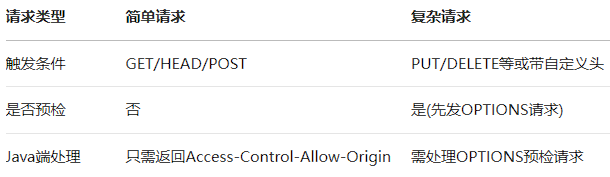

预检请求:对于复杂请求(如带自定义头的请求),浏览器会先发送options预检请求

缓存:合理设置 maxage 可以减少预检请求的次数

2.5. 测试跨域是否成功

在浏览器开发者工具中检查响应头是否包含:

access-control-allow-origin: http://your-frontend-domain

access-control-allow-methods: get, post, put, delete

access-control-allow-headers: content-type

spring boot应用推荐使用全局配置或spring security配置的方式。

到此这篇关于java 中的跨域问题的文章就介绍到这了,更多相关java 跨域内容请搜索代码网以前的文章或继续浏览下面的相关文章希望大家以后多多支持代码网!

发表评论