很多人看到这个eazfuscator.net还不知是什么东东。。。

首先介绍下

什么是 eazfuscator.net?

eazfuscator.net是用于.net平台的工业级混淆器。

eazfuscator.net 提供的混淆保护了软件中根深蒂固的知识产权,提高了商业盈利能力,并保持了竞争优势。

为什么好?

eazfuscator.net很简单,就像 1-2-3 一样:

- 它可以保护您的代码,而不会破坏它 - 即使在最复杂的情况下 - 我们已经处理了它。 你可以把 eazfuscator.net 看作是一个很好的合作伙伴,他会帮你很多忙,但仍然不会因为他的任何问题而打扰你。 如果你有一些非常特殊的保护要求,注意 我们的代码虚拟化功能。

- 它真的很容易使用:一旦用 eazfuscator.net 保护你的visual studio项目,然后忘记它。 每次在发布配置中生成项目时,程序集都会自动进行模糊处理 - 您可以将代码发布到荒野中。

- 需要更改一些设置?是否确定?然后,做你喜欢的事情:编辑你的代码。eazfuscator.net 完全可配置使用 .net 模糊处理属性 — 与使用外观陌生且不稳定的配置文件和 ui 向导相反。 您需要了解的所有信息都在我们完整的产品文档中。

混淆是什么样的?

下面开始正文,来体验下eazfuscator.net最新版的强大功能

1、新创建winform.eazfuscator.net项目

框架我们选择.net framework 当然选择.netcore也可以的啦,最新版eazfuscator.net 2023.2 版本已经初步适配.net8

2023年4月30日更新

- 初步支持.net 8.0

- 支持jetbrains rider 2023.1

- 现在可以在类型/方法级别上控制代码控制流混淆

- 添加了一个配置设置,可以降低混淆过程的优先级

- eazfuscator.net现在在arm64机器上原生运行,无需触发x86模拟(适用于windows 11+ arm64、.net framework 4.8.1+)

- 更改的系统要求:windows 8.1+,windows server 2012 r2+

- 改进了对.net 7.0的支持

- 改进了程序集合并

- 改进了程序集嵌入

- 改进了nuget集成

- 改进了元数据删除

- 改进了对各种序列化方案的支持

- 改进了文档

- 修复了可能导致"无法检索到xxx的自定义属性容器"错误的问题

- 修复了在混淆unity项目时可能导致"找不到方法"错误的问题

- 修复了在运行混淆应用程序时可能导致"给定的程序集名称或代码库无效"错误的问题

- 修复了在混淆过程中可能导致"路径中有非法字符"错误的问题

- 修复了引用"gitversion.msbuild"包的项目在混淆过程中可能导致"依赖关系推断失败"错误的问题

- 修复了在编译过程中可能导致"标识符不符合cls规范"的sgen错误的问题

- 修复了在混淆时使用代码内联指令处理属性访问器时可能导致"属性具有属于另一个类型的相关方法"错误的问题

- 修复了在特定情况下合并程序集时可能导致"给定的键在字典中不存在"错误的问题

2、打开项目工程文件夹,找到csproj vs项目文件.

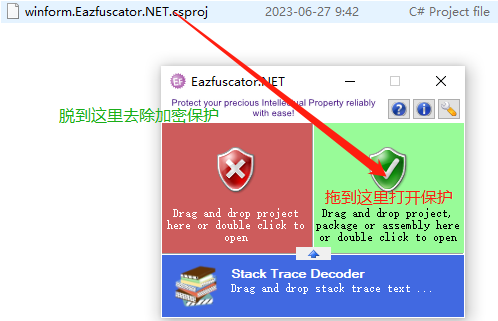

3、打开加密软件,并将此工程文件拖进去

现在我们查看它到底对创建的工程文件修改了什么

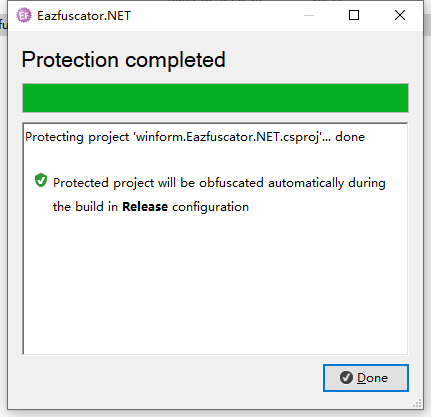

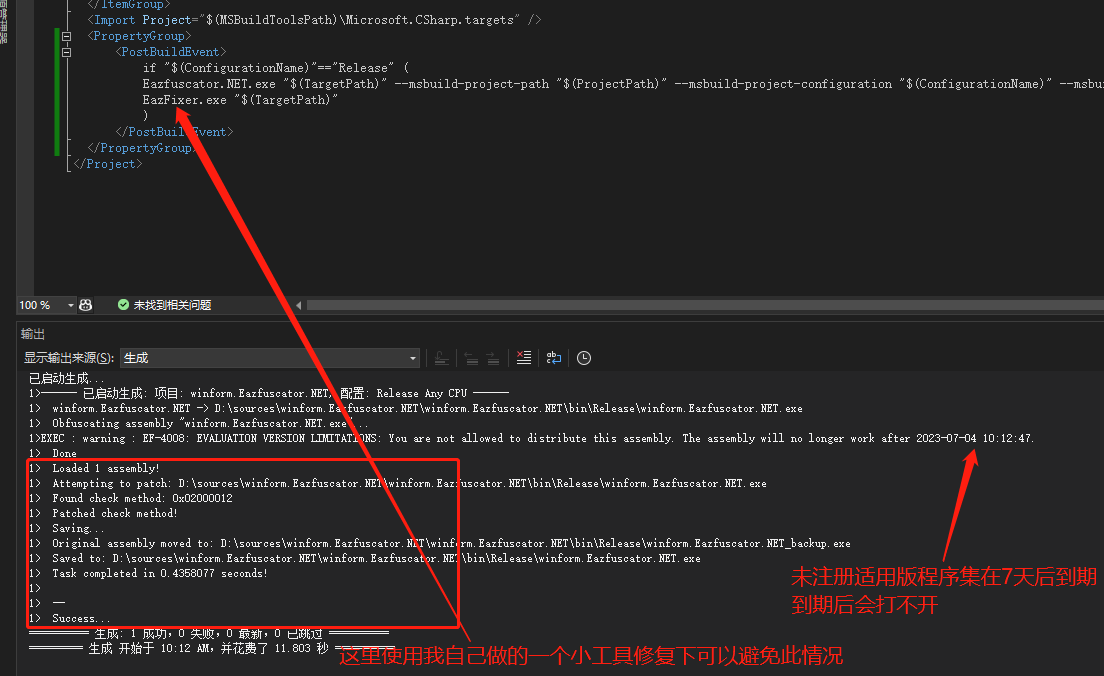

可以看到它为我们的工程文件添加了新的msbuild属性,构建过程完成后执行加密操作。

<propertygroup>

<postbuildevent>if /i "$(configurationname)" == "release" eazfuscator.net.exe "$(targetpath)" --msbuild-project-path "$(projectpath)" --msbuild-project-configuration "$(configurationname)" --msbuild-project-platform "$(platformname)" --msbuild-solution-path "$(solutionpath)" -n --newline-flush -v 2023.2</postbuildevent>

</propertygroup>现在我们将项目切换到release(发布)模式,编译我们的项目

点生成查看输出窗口发现它已经将发布的程序集加密了,是不是简单方便鸭?

现在我们使用反编译工具查看一下代码加密的前后对比

加密后可以看到所有关键的字符串及其方法都进行了混淆加密,这种混淆的代码难以让人读懂,有效保护了软件的知识产权。

以上就是我的一次代码加密小记录,适合新人小白,不熟悉eazfuscator.net加密的同学参考,简单通俗易懂。

到此这篇关于.net加密神器eazfuscator.net 2023.2 最新版使用教程的文章就介绍到这了,更多相关eazfuscator.net 2023.2使用内容请搜索代码网以前的文章或继续浏览下面的相关文章希望大家以后多多支持代码网!

发表评论