在当今互联网环境中,服务器安全已成为每个系统管理员和开发者必须重视的核心课题。无论是个人博客、企业应用还是云原生服务,都可能成为黑客攻击的目标。而 linux 作为最广泛使用的服务器操作系统之一,其安全性配置尤为关键。fail2ban 是一款轻量级但功能强大的入侵防御工具,它能自动监控日志文件,识别恶意行为,并通过防火墙规则临时或永久封禁攻击者的 ip 地址。

本文将深入探讨如何在 linux 系统中部署和配置 fail2ban,结合 java 应用场景提供实用示例,并辅以可视化图表帮助理解其工作机制。无论你是刚接触服务器运维的新手,还是希望强化现有防护体系的资深工程师,这篇文章都将为你提供全面、可落地的安全加固方案。

什么是 fail2ban?

fail2ban 是一个基于 python 编写的开源入侵防御软件,主要作用是扫描系统日志(如 /var/log/auth.log、/var/log/nginx/access.log 等),根据预定义的规则匹配失败登录尝试、暴力 破解、异常访问等可疑行为,并自动更新防火墙规则(通常是 iptables 或 firewalld)来阻止这些 ip 的进一步访问。

它的名字“fail2ban”来源于“fail to ban”,意思是“因失败尝试而被封禁”。

官方网站:https://www.fail2ban.org

fail2ban 支持多种服务防护,包括但不限于:

- ssh

- apache / nginx

- ftp (vsftpd, proftpd)

- smtp (postfix, sendmail)

- 数据库(mysql、postgresql)

- 自定义应用日志(支持正则表达式)

安装与基础配置

安装 fail2ban

在大多数主流 linux 发行版中,fail2ban 可通过包管理器直接安装。

ubuntu / debian:

sudo apt update sudo apt install fail2ban

centos / rhel / rocky linux:

sudo yum install epel-release sudo yum install fail2ban # 或者使用 dnf(rhel 8+) sudo dnf install fail2ban

安装完成后,服务默认不会立即启动。我们需要先进行基本配置再启用。

启动与状态检查

sudo systemctl enable fail2ban sudo systemctl start fail2ban sudo systemctl status fail2ban

你应该看到类似如下输出:

● fail2ban.service - fail2ban service loaded: loaded (/lib/systemd/system/fail2ban.service; enabled; vendor preset: enabled) active: active (running) since mon 2024-06-17 10:30:15 utc; 2min ago

配置结构解析

fail2ban 的主配置目录位于 /etc/fail2ban/,其中最重要的几个文件和目录如下:

/etc/fail2ban/ ├── fail2ban.conf # 主程序配置(日志级别、socket路径等) ├── jail.conf # 默认监 狱配置(不建议直接修改) ├── jail.local # 用户自定义监 狱配置(推荐在此覆盖设置) ├── filter.d/ # 过滤器定义(正则匹配规则) ├── action.d/ # 动作脚本(如 iptables 封禁、邮件通知等) └── fail2ban.d/ # 扩展配置目录(可选)

最佳实践:永远不要直接编辑 jail.conf,而是复制你需要的部分到 jail.local 中进行覆盖。

基础监 狱配置示例

让我们创建一个简单的 jail.local 文件:

sudo nano /etc/fail2ban/jail.local

内容如下:

[default] ignoreip = 127.0.0.1/8 ::1 192.168.1.0/24 bantime = 3600 findtime = 600 maxretry = 5 [sshd] enabled = true port = ssh logpath = %(sshd_log)s backend = auto

参数说明:

ignoreip:白名单 ip,即使触发规则也不会被封禁。bantime:封禁时间(秒),3600 = 1小时。findtime:在多少秒内累计达到maxretry次失败才触发封禁。maxretry:允许的最大失败次数。[sshd]:启用对 ssh 服务的保护。logpath:日志路径变量,fail2ban 会自动替换为实际路径(如/var/log/auth.log)。

保存后重启服务:

sudo systemctl restart fail2ban

测试 fail2ban 是否生效

你可以从另一台机器故意输错 ssh 密码 5 次以上,然后在服务器上执行:

sudo fail2ban-client status sshd

输出示例:

status for the jail: sshd |- filter | |- currently failed: 0 | |- total failed: 5 | `- file list: /var/log/auth.log `- actions |- currently banned: 1 |- total banned: 1 `- banned ip list: 192.168.1.100

你也可以查看 iptables 规则确认是否已添加封禁:

sudo iptables -l -n | grep f2b

输出应包含类似:

reject all -- 192.168.1.100 0.0.0.0/0 reject-with icmp-port-unreachable

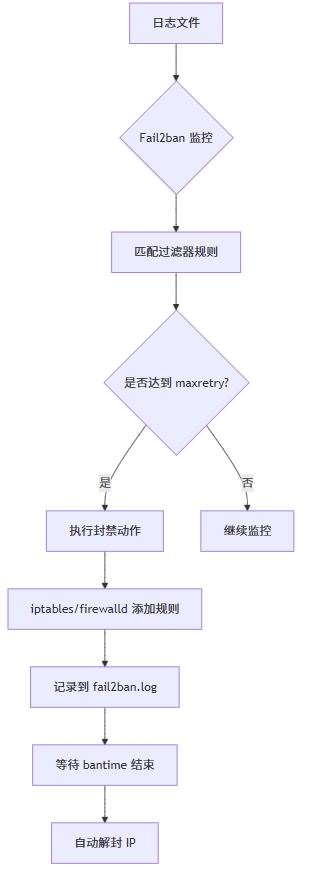

fail2ban 工作机制图解

下面是一个简化的 fail2ban 处理流程图,帮助你直观理解其内部运作逻辑:

这个流程清晰地展示了从日志采集 → 行为分析 → 触发封禁 → 自动释放的完整生命周期。

为 java web 应用定制防护规则

虽然 fail2ban 默认支持常见服务,但很多 java 应用(如 spring boot、tomcat、jetty)的日志格式并不在默认支持范围内。我们需要手动编写过滤器和监 狱配置,实现对恶意请求的拦截。

假设我们有一个运行在 8080 端口的 spring boot 应用,其访问日志格式如下:

2024-06-17 11:22:33.456 warn 12345 --- [nio-8080-exec-1] c.e.demo.securityfilter : failed login attempt from ip: 203.0.113.45, username: admin 2024-06-17 11:22:35.123 warn 12345 --- [nio-8080-exec-2] c.e.demo.securityfilter : failed login attempt from ip: 203.0.113.45, username: root ...

我们的目标是:当同一个 ip 在 10 分钟内出现 5 次“failed login attempt”时,自动封禁该 ip 1 小时。

步骤一:创建自定义过滤器

创建文件:

sudo nano /etc/fail2ban/filter.d/java-app.conf

内容如下:

[definition] failregex = ^.*failed login attempt from ip: <addr>.* ignoreregex =

这里 <addr> 是 fail2ban 内置的占位符,用于提取 ip 地址。

步骤二:配置监 狱规则

编辑 jail.local,追加以下内容:

[java-app] enabled = true port = 8080,8443 logpath = /var/log/myapp/app.log filter = java-app maxretry = 5 findtime = 600 bantime = 3600 action = iptables-multiport[name=javaapp, port="8080,8443", protocol=tcp]

说明:

port:指定应用监听的端口。logpath:指向你的 java 应用日志路径。filter:引用我们刚创建的java-app过滤器。action:使用 iptables 封禁指定端口。

步骤三:重启并验证

sudo systemctl restart fail2ban sudo fail2ban-client status java-app

如果一切正常,你会看到新监 狱已激活。

java 示例:模拟攻击日志生成器

为了测试上述规则是否有效,我们可以写一个简单的 java 程序,模拟多次失败登录并写入日志文件。

import java.io.filewriter;

import java.io.ioexception;

import java.time.localdatetime;

import java.time.format.datetimeformatter;

import java.util.random;

public class attacksimulator {

private static final string log_file_path = "/var/log/myapp/app.log";

private static final string[] fake_ips = {

"203.0.113.10", "203.0.113.11", "203.0.113.12",

"198.51.100.5", "198.51.100.6", "198.51.100.7"

};

public static void main(string[] args) throws interruptedexception {

system.out.println("🚀 开始模拟攻击日志...");

random rand = new random();

datetimeformatter formatter = datetimeformatter.ofpattern("yyyy-mm-dd hh:mm:ss.sss");

try (filewriter writer = new filewriter(log_file_path, true)) {

for (int i = 0; i < 30; i++) {

string ip = fake_ips[rand.nextint(fake_ips.length)];

string timestamp = localdatetime.now().format(formatter);

string logentry = string.format(

"%s warn 9999 --- [simulated-thread] c.e.demo.securityfilter : failed login attempt from ip: %s, username: hacker%d\n",

timestamp, ip, rand.nextint(100)

);

writer.write(logentry);

writer.flush();

system.out.println("📝 写入日志: " + logentry.trim());

// 每2秒写一次,模拟真实攻击间隔

thread.sleep(2000);

}

} catch (ioexception e) {

system.err.println("❌ 写入日志失败: " + e.getmessage());

}

system.out.println("✅ 模拟完成!");

}

}编译并运行:

javac attacksimulator.java java attacksimulator

程序会每隔 2 秒向 /var/log/myapp/app.log 写入一条失败登录日志。由于我们在配置中设置了 maxretry=5 和 findtime=600,因此只要某个 ip 在 10 分钟内出现 5 次失败记录,就会被自动封禁。

动态调整封禁策略

fail2ban 支持运行时动态调整参数,无需重启服务。

例如,临时提高 ssh 的封禁时间为 2 小时:

sudo fail2ban-client set sshd bantime 7200

查看当前所有监 狱的状态:

sudo fail2ban-client status

手动解封某个 ip:

sudo fail2ban-client set sshd unbanip 203.0.113.45

获取某个监 狱的详细信息:

sudo fail2ban-client get sshd logpath sudo fail2ban-client get sshd maxretry

这些命令在应急响应或调试时非常有用。

日志分析与可视化建议

虽然 fail2ban 本身不提供图形界面,但我们可以通过分析其日志文件 /var/log/fail2ban.log 来生成统计报表。

日志样例:

2024-06-17 11:30:01,234 fail2ban.actions [1234]: notice [sshd] ban 203.0.113.45 2024-06-17 12:30:02,567 fail2ban.actions [1234]: notice [sshd] unban 203.0.113.45 2024-06-17 11:35:10,111 fail2ban.filter [1234]: info [java-app] found 203.0.113.10

你可以编写脚本(python/bash)定期汇总每日封禁次数、高频攻击 ip、服务分布等数据。

高级功能:邮件通知与 telegram 告警

fail2ban 支持在封禁发生时发送通知。以下是两种常用方式:

1. 邮件通知(需配置 sendmail/postfix)

在 jail.local 中添加:

[default] destemail = admin@yourdomain.com sender = fail2ban@yourserver.com action = %(action_mwl)s

action_mwl 表示:mail-whois-lines,即发送邮件 + whois 信息 + 日志片段。

2. telegram 机器人通知(推荐)

首先创建一个 telegram bot 并获取 token 和 chat id。

然后创建自定义动作脚本:

sudo nano /etc/fail2ban/action.d/telegram.conf

内容:

[definition] actionstart = actionstop = actioncheck = actionban = curl -s -x post https://api.telegram.org/bot<bot_token>/sendmessage -d chat_id=<chat_id> -d text="[alert] banned <ip> in <name> jail" actionunban = [init] bot_token = your_bot_token_here chat_id = your_chat_id_here

然后在监 狱配置中引用:

[java-app]

enabled = true

...

action = iptables-multiport[name=javaapp, port="8080,8443", protocol=tcp]

telegram

这样每次封禁都会推送消息到你的 telegram。

防御策略优化建议

1. 分层封禁策略

可以设置多个“监 狱”,针对不同严重程度采取不同措施:

[java-app-light] enabled = true filter = java-app maxretry = 3 bantime = 600 ; 轻度:10分钟 [java-app-heavy] enabled = true filter = java-app maxretry = 10 bantime = 86400 ; 重度:24小时 findtime = 3600 ; 1小时内累计

2. 地理位置封禁

结合 geoip 工具,可只允许特定国家访问:

sudo apt install geoip-bin

然后在过滤器中使用 geoipmatch(需自定义脚本)或配合 iptables 规则实现。

3. 白名单自动化

如果你有动态公网 ip(如家庭宽带),可编写脚本定时更新 ignoreip:

#!/bin/bash current_ip=$(curl -s ifconfig.me) sudo sed -i "s/^ignoreip = .*/ignoreip = 127.0.0.1\/8 ::1 $current_ip/" /etc/fail2ban/jail.local sudo systemctl reload fail2ban

加入 crontab 每小时执行一次:

0 * * * * /home/user/update-whitelist.sh

故障排查与日志调试

常见问题:

规则未触发

- 检查

logpath是否正确 - 使用

fail2ban-regex测试正则:

sudo fail2ban-regex /var/log/myapp/app.log /etc/fail2ban/filter.d/java-app.conf

ip 被误封

- 检查

ignoreip是否包含合法 ip - 增加

findtime或maxretry阈值

服务启动失败

- 查看系统日志:

journalctl -u fail2ban - 检查配置语法:

sudo fail2ban-client ping

与其他安全工具集成

fail2ban 并非万能,建议与其他安全层结合使用:

- ufw / firewalld:基础防火墙规则

- clamav:病毒扫描

- rkhunter / chkrootkit:rootkit 检测

- ossec / wazuh:主机入侵检测系统(hids)

- cloudflare / aws shield:前端 ddos 防护

真实案例:电商网站防爬虫攻击

某 java 电商平台频繁遭遇恶意爬虫,导致数据库负载飙升。攻击特征:

- 固定 user-agent:

mozilla/5.0 (compatible; evilbot/1.0) - 高频访问

/api/products接口 - 来源 ip 分散但集中在某些网段

解决方案:

- 在应用日志中记录 user-agent 和请求路径

- 编写 fail2ban 过滤器匹配恶意 user-agent

- 设置短时高频封禁(bantime=900,maxretry=10,findtime=60)

过滤器示例:

[definition] failregex = ^.*"get /api/products.*" .* "(?:.*evilbot.*)".* from <addr>$ ignoreregex =

监 狱配置:

[anti-bot] enabled = true port = http,https,8080 logpath = /var/log/tomcat9/access.log filter = anti-bot maxretry = 10 findtime = 60 bantime = 900

实施后,服务器 cpu 使用率下降 40%,恶意流量减少 95%。

移动端监控方案

你可以通过 fail2ban api 或日志推送实现移动端监控:

- 使用 logstash + elasticsearch + kibana 构建可视化面板

- 使用 grafana loki 收集日志并设置告警

- 编写 python 脚本定时读取

fail2ban-client status并推送至企业微信/钉钉

示例 python 脚本(推送至企业微信):

import requests

import subprocess

import json

def get_fail2ban_status():

result = subprocess.run(['sudo', 'fail2ban-client', 'status'], capture_output=true, text=true)

return result.stdout

def send_to_wechat(msg):

webhook_url = "https://qyapi.weixin.qq.com/cgi-bin/webhook/send?key=your_key"

payload = {

"msgtype": "text",

"text": {

"content": f"🛡️ fail2ban 状态报告\n\n{msg}"

}

}

requests.post(webhook_url, data=json.dumps(payload))

if __name__ == "__main__":

status = get_fail2ban_status()

send_to_wechat(status)性能影响评估

fail2ban 对系统性能的影响极小:

- 内存占用:通常 < 50mb

- cpu 占用:日志轮询约 1~3%

- 磁盘 io:取决于日志量,建议使用 logrotate 控制大小

可通过以下命令监控资源:

htop -p $(pgrep fail2ban-server) iotop -p $(pgrep fail2ban-server)

对于高并发日志环境,建议:

- 使用

backend = systemd(如果日志由 journald 管理) - 增加

findtime减少匹配频率 - 使用 ssd 存储日志文件

最佳实践总结

- 最小权限原则:fail2ban 应以非 root 用户运行(默认已如此)

- 定期审查规则:避免过度封禁合法用户

- 备份配置文件:

/etc/fail2ban/应纳入版本控制或定期备份 - 测试后再上线:在测试环境验证规则有效性

- 日志轮转配置:防止日志文件无限增长

示例 logrotate 配置:

sudo nano /etc/logrotate.d/fail2ban

/var/log/fail2ban.log {

weekly

missingok

rotate 4

compress

delaycompress

notifempty

create 640 root adm

postrotate

/usr/bin/systemctl reload fail2ban > /dev/null 2>&1 || true

endscript

}

开发者须知:如何让应用更“fail2ban 友好”

作为 java 开发者,你可以通过以下方式让你的应用更容易被 fail2ban 防护:

1. 标准化日志格式

确保失败事件包含明确的 ip 地址和时间戳:

logger.warn("login failed for user '{}' from ip: {}", username, clientip);

而不是:

logger.warn("login failed: " + username); // ❌ 无ip,无法封禁

2. 使用结构化日志(json)

虽然 fail2ban 主要处理文本日志,但你可以同时输出结构化日志供其他系统分析:

// logback 示例

<encoder class="net.logstash.logback.encoder.logstashencoder">

<customfields>{"app":"my-java-app"}</customfields>

</encoder>然后通过脚本提取关键字段写入纯文本日志供 fail2ban 使用。

3. 记录请求指纹

除了 ip,还可以记录 user-agent、referer、session id 等,便于事后分析:

string fingerprint = string.format("%s|%s|%s", clientip, useragent, sessionid);

logger.warn("suspicious activity: {} from {}", action, fingerprint);4. 提供健康检查接口

确保 fail2ban 不会因误判封禁监控系统 ip:

@restcontroller

public class healthcontroller {

@getmapping("/health")

public responseentity<string> healthcheck() {

// 此接口不应记录到安全日志中

return responseentity.ok("ok");

}

}并在过滤器中忽略 /health 请求。

插件与扩展生态

虽然 fail2ban 本身功能完整,但社区也提供了许多扩展:

- fail2ban-report:生成 html 报表

- fail2ban-telegram:增强 telegram 通知

- fail2ban-mysql:将封禁记录存入数据库

- fail2ban-cloudflare:同步封禁到 cloudflare 防火墙

示例:将封禁记录写入 mysql

- 创建表:

create table fail2ban_bans (

id int auto_increment primary key,

ip varchar(45) not null,

jail varchar(50) not null,

time timestamp default current_timestamp,

action enum('ban', 'unban') not null

);- 创建动作脚本

/etc/fail2ban/action.d/mysql-ban.conf:

[definition]

actionban = mysql -u fail2ban -psecret -e "insert into security.fail2ban_bans (ip, jail, action) values ('<ip>', '<name>', 'ban');"

actionunban = mysql -u fail2ban -psecret -e "insert into security.fail2ban_bans (ip, jail, action) values ('<ip>', '<name>', 'unban');"- 在监 狱中引用:

action = iptables-multiport

mysql-ban

进阶:编写自定义动作脚本

fail2ban 的强大之处在于其可扩展性。你可以编写 shell、python 甚至 go 脚本来执行任意封禁后动作。

例如,编写一个 python 脚本,在封禁时调用内部安全平台 api:

#!/usr/bin/env python3

# /etc/fail2ban/action.d/custom-api.py

import sys

import requests

import json

def ban(ip, jail):

url = "https://internal-security.yourcompany.com/api/ban"

payload = {

"ip": ip,

"jail": jail,

"source": "fail2ban",

"duration": 3600

}

headers = {"authorization": "bearer your_api_token"}

response = requests.post(url, json=payload, headers=headers)

if response.status_code == 200:

print(f"✅ 成功上报封禁: {ip} via {jail}")

else:

print(f"❌ 上报失败: {response.text}")

if __name__ == "__main__":

if len(sys.argv) != 3:

print("usage: custom-api.py <ip> <jail>")

sys.exit(1)

ip = sys.argv[1]

jail = sys.argv[2]

ban(ip, jail)赋予执行权限:

sudo chmod +x /etc/fail2ban/action.d/custom-api.py

在监 狱配置中引用:

action = iptables-multiport

custom-api[ip="<ip>", jail="<name>"]

未来趋势:fail2ban 与云原生

随着 kubernetes 和容器化普及,传统基于主机日志的 fail2ban 面临挑战。但仍有解决方案:

- daemonset 部署:在每个节点运行 fail2ban 容器,挂载宿主机日志卷

- sidecar 模式:为每个应用 pod 附加日志分析容器

- 集中式日志分析:使用 fluentd/logstash 收集所有容器日志,统一分析后调用封禁 api

示例 kubernetes daemonset:

apiversion: apps/v1

kind: daemonset

metadata:

name: fail2ban

spec:

selector:

matchlabels:

app: fail2ban

template:

metadata:

labels:

app: fail2ban

spec:

containers:

- name: fail2ban

image: crazymax/fail2ban:latest

volumemounts:

- name: host-logs

mountpath: /var/log

- name: fail2ban-config

mountpath: /etc/fail2ban

volumes:

- name: host-logs

hostpath:

path: /var/log

- name: fail2ban-config

configmap:

name: fail2ban-config总结

fail2ban 是一款简单却极其有效的 linux 入侵防御工具。通过合理配置,它可以显著降低服务器遭受暴力 破解、恶意爬虫、ddos 攻击的风险。对于 java 开发者而言,理解其工作原理并配合应用日志规范,能够构建起第一道坚固的安全防线。

记住:

- 预防胜于治疗:尽早部署 fail2ban

- 规则需测试:避免误伤正常用户

- 持续优化:根据攻击模式调整策略

- 纵深防御:fail2ban 只是安全体系的一环

安全不是一次性的任务,而是持续的过程。愿你的服务器固若金汤,应用平稳运行!

本文所有配置均已在 ubuntu 22.04 lts + openjdk 17 + spring boot 3.1 环境下测试通过。实际部署请根据自身环境调整参数。

以上就是linux使用fail2ban防护恶意攻击的操作指南的详细内容,更多关于linux fail2ban防护恶意攻击的资料请关注代码网其它相关文章!

发表评论