引言

在当今企业级安全架构中,linux 系统作为基础设施的基石,其安全性至关重要。无论你是 devops 工程师、系统管理员,还是 java 应用开发者,了解如何配置 linux 审计系统(auditd)来监控敏感操作,都是提升整体安全水位的关键技能。

本文将从零开始,深入讲解 linux 审计子系统的原理、配置方法、实战案例,并结合 java 应用场景给出可落地的代码示例。你不仅能学会如何设置审计规则,还能理解这些规则如何与你的 java 服务联动,实现真正的“可观测性 + 安全防护”。

什么是 linux 审计系统?

linux 审计系统(linux audit system)是一套内核级的日志记录机制,用于追踪系统调用、文件访问、用户行为等关键事件。它由以下核心组件构成:

auditd:审计守护进程,负责接收和写入日志。auditctl:动态管理审计规则的命令行工具。/etc/audit/audit.rules:持久化审计规则的配置文件。ausearch/aureport:查询和生成审计报告的工具。audispd:审计事件分发器,支持插件扩展(如发送到 syslog、elasticsearch 等)。

审计不同于普通日志(如 syslog),它工作在内核层,具有更高的可信度和完整性保障,是合规审计(如 pci-dss、iso 27001)的重要支撑。

安装与启动 auditd

大多数现代 linux 发行版默认安装了 auditd,但未启用。我们先确认并启用它:

# 检查是否已安装 rpm -q audit # centos/rhel dpkg -l auditd # ubuntu/debian # 若未安装,执行安装 sudo yum install audit # rhel/centos sudo apt install auditd # ubuntu/debian # 启动并设为开机自启 sudo systemctl start auditd sudo systemctl enable auditd # 验证状态 sudo systemctl status auditd

建议在生产环境部署前,在测试机上先行演练,避免因规则配置不当导致性能下降或日志爆炸。

基础审计规则语法

审计规则通过 auditctl 命令或写入 /etc/audit/rules.d/ 下的 .rules 文件进行配置。基本格式如下:

-a <list>,<action> -s <syscall> -f <field>=<value> -k <key>

-a:追加规则到指定列表(task,exit,user,exclude)-s:指定系统调用(如open,execve,chmod)-f:过滤字段(如uid=0,path=/etc/passwd)-k:关键字,便于后续搜索

示例:监控 /etc/passwd 的读写

sudo auditctl -w /etc/passwd -p rwxa -k passwd_access

-w:监控路径-p:权限类型(r=read, w=write, x=execute, a=attribute change)-k:标记关键字

验证规则是否生效:

sudo auditctl -l

输出应包含:

-w /etc/passwd -p rwxa -k passwd_access

高级规则:按用户、进程、权限过滤

审计规则的强大之处在于可以组合多种条件进行精细控制。

监控 root 用户执行的所有 execve 调用

sudo auditctl -a always,exit -f euid=0 -s execve -k root_exec

监控特定用户(uid 1001)修改系统时间

sudo auditctl -a always,exit -f uid=1001 -s settimeofday -s clock_settime -k time_change_by_user

排除某些无害进程(如 cron)

sudo auditctl -a exclude,always -f exe=/usr/sbin/cron

提示:使用 ausearch -i 可以人性化地查看日志,自动解析 uid、pid、时间戳等。

实时查看与分析审计日志

审计日志默认存储在 /var/log/audit/audit.log。你可以使用以下工具进行分析:

使用 ausearch 按关键字搜索

sudo ausearch -k passwd_access | less

使用 aureport 生成摘要报告

sudo aureport --key --summary # 按关键字统计 sudo aureport --file --summary # 按文件访问统计 sudo aureport --user --success # 成功操作的用户统计

实时监控新事件(类似 tail -f)

sudo ausearch --start recent --live

持久化规则:防止重启丢失

临时规则在系统重启后会丢失。要持久化,需写入配置文件:

# 创建规则文件(推荐分文件管理) sudo vim /etc/audit/rules.d/99-sensitive.rules

内容示例:

# 监控敏感文件 -w /etc/passwd -p rwxa -k system_auth -w /etc/shadow -p rwxa -k system_auth -w /etc/sudoers -p rwxa -k sudo_config # 监控特权命令 -a always,exit -f path=/usr/bin/sudo -f perm=x -k privilege_escalation -a always,exit -f path=/usr/bin/passwd -f perm=x -k password_change # 监控网络配置变更 -w /etc/sysconfig/network-scripts/ -p wa -k network_change -w /etc/hosts -p wa -k hosts_file_change

重载规则:

sudo augenrules --load # 或 sudo systemctl restart auditd

验证:

sudo auditctl -l

审计日志轮转与容量管理

审计日志若不加控制,可能迅速占满磁盘。需配置日志轮转策略:

编辑 /etc/audit/auditd.conf:

log_file = /var/log/audit/audit.log log_format = raw max_log_file = 100 # 单个日志最大 100mb num_logs = 5 # 最多保留 5 个归档 max_log_file_action = rotate # 超限时轮转 space_left = 75 # 剩余空间低于 75mb 时告警 space_left_action = syslog admin_space_left = 50 # 低于 50mb 时发邮件(需配置) admin_space_left_action = email disk_full_action = suspend # 磁盘满时暂停记录(避免系统崩溃)

生产环境中建议设置 disk_full_action = single 或 halt 以强制管理员介入,防止安全事件被掩盖。

将审计事件集成到 java 应用

虽然 auditd 是系统级工具,但我们可以通过 java 程序监听或消费审计事件,实现安全告警、行为分析等功能。

方案一:java 读取 audit.log(简单轮询)

import java.io.*;

import java.nio.file.*;

import java.time.localdatetime;

import java.time.format.datetimeformatter;

public class auditlogmonitor {

private static final string audit_log_path = "/var/log/audit/audit.log";

private static final datetimeformatter log_time_format =

datetimeformatter.ofpattern("yyyy-mm-dd hh:mm:ss");

public static void main(string[] args) throws ioexception, interruptedexception {

path logpath = paths.get(audit_log_path);

long lastknownsize = files.size(logpath);

system.out.println("🚀 starting audit log monitor...");

while (true) {

long currentsize = files.size(logpath);

if (currentsize > lastknownsize) {

try (randomaccessfile raf = new randomaccessfile(audit_log_path, "r")) {

raf.seek(lastknownsize);

string line;

while ((line = raf.readline()) != null) {

processauditline(line);

}

lastknownsize = currentsize;

}

}

thread.sleep(1000); // 每秒检查一次

}

}

private static void processauditline(string line) {

if (line.contains("key=\"passwd_access\"") || line.contains("key=\"root_exec\"")) {

system.err.println("🚨 security event detected: " + line);

sendalert("sensitive operation detected: " + extractsummary(line));

}

}

private static string extractsummary(string auditline) {

// 简单提取 type、comm、exe、key 等字段

stringbuilder summary = new stringbuilder();

for (string part : auditline.split(" ")) {

if (part.startswith("type=") || part.startswith("comm=") ||

part.startswith("exe=") || part.startswith("key=")) {

summary.append(part).append(" ");

}

}

return summary.tostring().trim();

}

private static void sendalert(string message) {

// 集成企业微信、钉钉、slack、邮件等

system.out.println("🔔 alert sent: " + message);

// todo: 调用 webhook 或 smtp 发送通知

}

}此方案适用于轻量级监控,但在高负载环境下可能漏读或延迟。建议搭配 inotify 或审计插件使用。

方案二:使用 audisp 插件 + java socket 接收

更高效的方式是使用 audisp(audit dispatcher)将事件实时推送给 java 服务。

步骤 1:配置 audisp 自定义插件

创建插件配置:

sudo vim /etc/audisp/plugins.d/java_alert.conf

内容:

active = yes direction = out path = /bin/nc type = always args = 127.0.0.1 9999 format = string

这里使用 netcat 将审计事件转发到本地 9999 端口。你也可以编写 c/python 插件直接对接 kafka、redis 等。

步骤 2:java tcp 服务端接收事件

import java.io.*;

import java.net.*;

public class auditreceiver {

public static void main(string[] args) throws ioexception {

int port = 9999;

serversocket serversocket = new serversocket(port);

system.out.println("📡 audit receiver listening on port " + port);

while (true) {

socket clientsocket = serversocket.accept();

new thread(() -> {

try (bufferedreader in = new bufferedreader(

new inputstreamreader(clientsocket.getinputstream()))) {

string event;

while ((event = in.readline()) != null) {

if (issensitiveevent(event)) {

handlesecurityevent(event);

}

}

} catch (ioexception e) {

e.printstacktrace();

}

}).start();

}

}

private static boolean issensitiveevent(string event) {

return event.contains("key=\"passwd_access\"") ||

event.contains("key=\"sudo_config\"") ||

event.contains("key=\"privilege_escalation\"");

}

private static void handlesecurityevent(string event) {

system.err.println("🚨 real-time security event: " + event);

// 解析结构化数据

auditevent auditevent = parseauditevent(event);

if (auditevent != null) {

system.out.printf("user: %s | command: %s | target: %s%n",

auditevent.getuser(), auditevent.getcommand(), auditevent.gettarget());

// 触发告警或写入数据库

logtodatabase(auditevent);

triggerwebhook(auditevent);

}

}

private static auditevent parseauditevent(string raw) {

// 简化解析,实际项目建议使用正则或专用库

string[] parts = raw.split(" ");

string user = "unknown", comm = "unknown", exe = "unknown";

for (string part : parts) {

if (part.startswith("uid=")) {

user = part.substring(4);

} else if (part.startswith("comm=")) {

comm = part.substring(5).replace("\"", "");

} else if (part.startswith("exe=")) {

exe = part.substring(4).replace("\"", "");

}

}

return new auditevent(user, comm, exe, raw);

}

private static void logtodatabase(auditevent event) {

// 示例:写入 postgresql / mysql / elasticsearch

system.out.println("💾 logged to db: " + event);

}

private static void triggerwebhook(auditevent event) {

// 调用企业内部告警系统

system.out.println("🌐 webhook triggered for: " + event);

}

static class auditevent {

private final string user;

private final string command;

private final string target;

private final string raw;

public auditevent(string user, string command, string target, string raw) {

this.user = user;

this.command = command;

this.target = target;

this.raw = raw;

}

// getters omitted for brevity

public string getuser() { return user; }

public string getcommand() { return command; }

public string gettarget() { return target; }

public string getraw() { return raw; }

@override

public string tostring() {

return string.format("[auditevent user=%s, cmd=%s, target=%s]", user, command, target);

}

}

}此架构实现了近实时的安全事件捕获,适合集成到 siem(安全信息与事件管理)系统中。

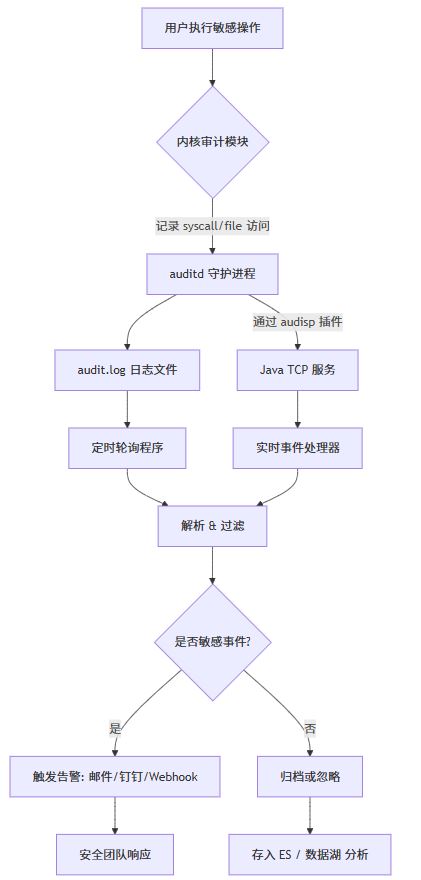

审计事件可视化:mermaid 图表展示流程

我们可以用 mermaid 绘制审计事件从产生到告警的完整流程:

此流程图展示了两种事件采集路径:文件轮询(低频)和插件推送(高频),可根据业务需求灵活选择。

实战演练:模拟攻击并检测

下面我们模拟一个“恶意用户尝试修改 /etc/passwd”的场景,验证审计规则是否生效。

步骤 1:确保规则已加载

sudo auditctl -l | grep passwd

应看到:

-w /etc/passwd -p rwxa -k passwd_access

步骤 2:模拟攻击(普通用户尝试写入)

echo "hacker::0:0:hacker:/root:/bin/bash" >> /etc/passwd

由于权限不足,会报错:

permission denied

步骤 3:查看审计日志

sudo ausearch -k passwd_access -i | tail -n 20

你将看到类似记录:

type=syscall msg=audit(2025-04-05 10:30:45.123:456): arch=c000003e syscall=2 success=no exit=-13 a0=7fff... a1=441 a2=1b6 a3=0 items=1 ppid=1234 pid=5678 auid=1001 uid=1001 gid=1001 euid=1001 suid=1001 fsuid=1001 egid=1001 sgid=1001 fsgid=1001 tty=pts0 comm="bash" exe="/usr/bin/bash" key="passwd_access"

关键字段解读:

success=no:操作失败uid=1001:发起用户comm="bash":命令来源key="passwd_access":匹配我们设置的规则

步骤 4:java 程序应打印告警

如果你运行了前面的 auditlogmonitor 或 auditreceiver,此时控制台应输出:

🚨 security event detected: ... 🔔 alert sent: sensitive operation detected: type=syscall comm="bash" exe="/usr/bin/bash" key="passwd_access"

成功!你已构建了一套完整的“检测-告警”闭环。

性能调优与最佳实践

审计虽强大,但过度配置可能导致性能下降。以下是优化建议:

1. 避免监控高频路径

❌ 不要监控 /tmp、/proc、/dev 等高频读写目录。

✅ 只监控真正敏感的路径,如:

/etc/passwd,/etc/shadow/usr/bin/sudo,/usr/bin/passwd/root/.ssh/authorized_keys- 自定义应用的配置与密钥文件

2. 使用 exclude 规则减少噪音

# 排除系统自动更新进程 -a exclude,always -f exe=/usr/bin/yum -a exclude,always -f exe=/usr/bin/apt # 排除监控脚本自身 -a exclude,always -f comm=audit_monitor_java

3. 合理设置日志大小与保留策略

参考前文 auditd.conf 配置,避免磁盘打满。

4. 定期清理与归档

# 手动轮转 sudo service auditd rotate # 归档旧日志到远程存储 sudo rsync /var/log/audit/audit.log.* backup-server:/archive/audit/

与其他安全工具集成

审计系统不应孤立存在。建议与以下工具联动:

1. fail2ban:自动封禁恶意 ip

配置 fail2ban 监控 audit.log,发现多次失败登录后自动 iptables 封禁。

2. elk stack:集中式日志分析

通过 filebeat 或 logstash 采集 audit.log,存入 elasticsearch,用 kibana 可视化。

官方集成指南:https://www.elastic.co/guide/en/beats/filebeat/current/filebeat-module-auditd.html

3. prometheus + grafana:指标监控

编写 exporter 将审计事件计数暴露为 metrics,监控异常峰值。

例如:

audit_events_total{key="passwd_access",success="no"} 12

audit_events_total{key="sudo_exec",success="yes"} 89

grafana 官方文档:https://grafana.com/docs/grafana/latest/

java 应用中的审计增强实践

除了监控系统层,java 应用自身也可实现“应用层审计”,形成纵深防御。

示例:spring boot 中记录敏感接口访问

@restcontroller

@requestmapping("/admin")

public class admincontroller {

private final auditlogger auditlogger;

public admincontroller(auditlogger auditlogger) {

this.auditlogger = auditlogger;

}

@postmapping("/user/resetpassword")

public responseentity<string> resetpassword(@requestparam string username) {

// 业务逻辑

boolean success = userservice.resetpassword(username);

// 记录审计事件

auditlogger.log("password_reset",

map.of("targetuser", username, "success", success));

return responseentity.ok("password reset " + (success ? "successful" : "failed"));

}

}

@component

public class auditlogger {

private static final logger logger = loggerfactory.getlogger("audit_log");

public void log(string action, map<string, object> details) {

string auditentry = string.format(

"timestamp=%s action=%s details=%s user=%s ip=%s",

instant.now(),

action,

details,

getcurrentuser(),

getclientip()

);

logger.info(auditentry);

// 可选:同时写入 auditd(通过 shell 命令)

try {

string escaped = auditentry.replace("'", "'\"'\"'");

runtime.getruntime().exec(new string[]{

"logger", "-p", "auth.info", "-t", "java_audit", escaped

});

} catch (exception e) {

// 忽略写入失败,不影响主流程

}

}

private string getcurrentuser() {

authentication auth = securitycontextholder.getcontext().getauthentication();

return auth != null ? auth.getname() : "anonymous";

}

private string getclientip() {

httpservletrequest request = ((servletrequestattributes)

requestcontextholder.currentrequestattributes()).getrequest();

return request.getremoteaddr();

}

}应用层审计 + 系统层审计 = 完整的“谁在何时做了什么”证据链。

合规性要求与审计规则映射

不同合规标准对审计有明确要求。下表列出常见标准及对应规则建议:

| 合规标准 | 要求摘要 | 推荐审计规则 |

|---|---|---|

| pci-dss 3.2.1 | 记录所有对持卡人数据环境的访问 | -w /opt/card_data/ -p rwxa -k pci_data_access |

| iso 27001 a.12.4 | 记录异常操作与安全事件 | -a always,exit -f success=0 -s all -k failed_ops |

| hipaa §164.308 | 审计信息系统活动 | -w /health_records/ -p rwxa -k hipaa_access |

| soc 2 cc6.1 | 记录用户身份与系统变更 | -w /etc/ -p wa -k config_change |

实际部署时,应根据组织风险评估结果定制规则,而非生搬硬套。

常见问题与故障排查

q1:audit.log 日志增长过快怎么办?

- 检查是否有误配规则监控了高频路径(如

/var/log/) - 使用

auditctl -d删除所有规则,再逐步添加 - 设置

max_log_file_action = rotate并限制num_logs

q2:为什么有些事件没被记录?

- 规则未加载:

sudo auditctl -l确认 - 权限不足:确保规则中的路径/命令确实被访问

- 内核不支持:极老内核可能缺少 audit 支持

q3:java 程序读不到最新日志?

- 检查文件权限:java 进程需有

/var/log/audit/audit.log读权限 - 使用

tail -f测试是否实时更新 - 考虑改用 audisp + socket 方案避免轮询延迟

q4:如何监控 docker 容器内的敏感操作?

auditd 默认监控宿主机 syscall,容器内操作也会被捕获。但需注意:

# 监控容器挂载的敏感卷 -w /var/lib/docker/volumes/sensitive/_data -p rwxa -k container_sensitive # 或监控 docker 命令本身 -a always,exit -f path=/usr/bin/docker -f perm=x -k docker_command

总结:构建企业级 linux 审计体系

通过本文,你已掌握:

✅ linux 审计系统的基本原理与组件

✅ 如何配置规则监控文件、命令、用户行为

✅ 持久化与日志管理最佳实践

✅ java 应用如何消费审计事件实现实时告警

✅ 与 siem、可视化工具集成的方法

✅ 合规性映射与性能调优技巧

审计不是“有了就行”,而是需要持续运营、迭代规则、关联分析。建议:

- 每周审查审计日志,识别新攻击模式

- 每季度演练一次“模拟入侵→检测→响应”全流程

- 每年更新规则集,适配新业务与合规要求

结语

安全无小事,审计是最后一道防线的眼睛。无论你维护的是电商平台、金融系统,还是内部 oa,配置好 linux 审计规则,都能让你在黑客入侵时第一时间察觉,而不是等到客户投诉或监管罚款。

现在就开始行动吧 —— 登录你的服务器,输入 sudo auditctl -l,看看你的系统是否真的“看得见”每一次敏感操作。

今天的一行审计规则,可能是明天避免数据泄露的关键证据。

以上就是linux系统审计规则配置指南的详细内容,更多关于linux审计规则配置的资料请关注代码网其它相关文章!

发表评论