背景与挑战

在现代企业级应用中,application.yml 或 application.properties 常用于配置数据库(datasource)、redis、rabbitmq 等中间件的连接信息。

spring:

datasource:

username: myuser

password: my-secret-password

但问题来了:

将明文密码直接写入配置文件中存在诸多风险,主要包括:

| 风险类型 | 详细描述 |

|---|---|

| 代码仓库泄露风险 | 配置文件可能被误提交到 git 等版本管理系统,导致敏感信息外泄 |

| 构建与发布风险 | 打包过程或日志文件可能暴露敏感数据,带来安全隐患 |

| 调试与共享风险 | 第三方人员或调试时可能接触到明文,增加信息暴露概率 |

因此,敏感信息必须避免以明文形式存储。

一、设计目标

| 目标 | 说明 |

|---|---|

| 零明文配置 | 配置文件中敏感字段均以 enc(...) 形式存储,无明文密码。 |

| 自动解密 | 应用启动时自动解密,业务代码无感知,无需改动。 |

| 多算法支持 | 兼容 rsa、aes 等主流加密算法,满足不同安全需求 |

| 开关灵活 | 支持配置及环境变量动态启停解密功能,满足多环境多场景。 |

| 无侵入业务代码 | 保持 spring boot 原生配置机制,业务层透明使用解密后的配置。 |

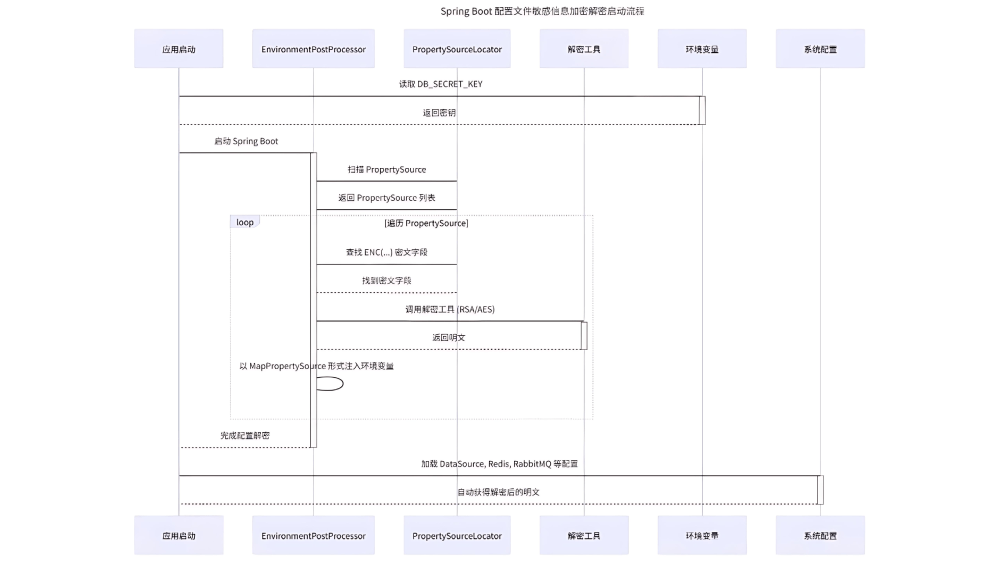

二、整体启动流程

1.密钥注入

通过环境变量(如 db_secret_key)注入 rsa 私钥或对称密钥。

2.environmentpostprocessor 扫描

spring boot 启动时自动加载实现了 environmentpostprocessor 的解密组件。

3.配置源扫描

遍历所有 propertysource,查找形如 enc(...) 的密文字段。

4.调用解密工具

根据配置的算法(rsa/aes)还原明文。

5.注入环境变量

将解密后的结果以 mappropertysource 形式优先加载,覆盖原加密值。

6.后续加载

datasource、redis、rabbitmq 等配置自动获得解密后的明文。

三、方案实现详解

3.1 配置解密入口:environmentpostprocessor

利用 spring boot 启动机制的 environmentpostprocessor,启动早期扫描并解密所有配置文件中的敏感字段。

@slf4j

public class decryptenvpostprocessor implements environmentpostprocessor {

// 预定义需要解密的配置项 key,只对这些 key 进行解密处理

private static final set<string> encrypted_keys = set.of(

"spring.datasource.password",

"custom.service.password"

);

@override

public void postprocessenvironment(configurableenvironment env, springapplication app) {

boolean enabled = boolean.parseboolean(env.getproperty("config.decrypt.enabled", "true"));

if (!enabled) {

log.info("配置解密功能已关闭,跳过解密流程");

return;

}

string key = system.getenv("db_secret_key");

if (stringutils.isblank(key)) {

throw new illegalstateexception("缺少解密密钥(db_secret_key),无法完成解密");

}

map<string, object> decryptedvalues = new hashmap<>();

for (propertysource<?> source : env.getpropertysources()) {

if (source instanceof enumerablepropertysource<?> eps) {

for (string name : eps.getpropertynames()) {

if (encrypted_keys.contains(name)) {

object val = eps.getproperty(name);

if (val instanceof string s && s.startswith("enc(") && s.endswith(")")) {

string ciphertext = s.substring(4, s.length() - 1);

try {

string plaintext = encryptiontool.decrypt(key, ciphertext, "rsa");

decryptedvalues.put(name, plaintext);

} catch (exception e) {

log.warn("解密配置项 [{}] 失败,保持原密文", name, e);

}

}

}

}

}

}

if (!decryptedvalues.isempty()) {

env.getpropertysources().addfirst(new mappropertysource("decryptedproperties", decryptedvalues));

}

log.info("配置文件敏感信息解密完成");

}

}

关键点说明:

配置扫描与解密:支持 yaml、properties、环境变量等多种配置源。

解密开关灵活控制:通过 config.decrypt.enabled 配置项动态启用或禁用解密逻辑。

优先级注入:通过 addfirst 优先注入解密后的配置,确保后续 bean 读取时获得明文。

异常安全:解密异常仅警告,保证启动流程不受阻断。

拓展建议

建议将 encrypted_keys 设计为项目可配置项,甚至支持通配符或注解形式,提高灵活性。

addfirst 保证解密后的配置覆盖原加密内容,确保业务读取到明文。

3.2 通用解密工具类:encryptiontool

支持多种主流加密算法,默认实现 rsa 和 aes,使用 base64 作为密钥和密文的编码方式。

public class encryptiontool {

private static final string rsa = "rsa";

public static string decrypt(string key, string ciphertext, string algorithm) throws exception {

if (rsa.equalsignorecase(algorithm)) {

return decryptbyprivatekey(ciphertext, key);

} else {

secretkey secretkey = decodekey(key, algorithm);

cipher cipher = cipher.getinstance(algorithm);

cipher.init(cipher.decrypt_mode, secretkey);

byte[] decrypted = cipher.dofinal(base64.getdecoder().decode(ciphertext));

return new string(decrypted, standardcharsets.utf_8);

}

}

private static string decryptbyprivatekey(string ciphertext, string base64privatekey) throws exception {

byte[] keybytes = base64.getdecoder().decode(base64privatekey);

privatekey privatekey = keyfactory.getinstance(rsa).generateprivate(new pkcs8encodedkeyspec(keybytes));

cipher cipher = cipher.getinstance(rsa);

cipher.init(cipher.decrypt_mode, privatekey);

byte[] decryptedbytes = cipher.dofinal(base64.getdecoder().decode(ciphertext));

return new string(decryptedbytes, standardcharsets.utf_8);

}

private static secretkey decodekey(string encodedkey, string algorithm) {

byte[] decodedkey = base64.getdecoder().decode(encodedkey);

return new secretkeyspec(decodedkey, algorithm);

}

}

拓展建议

可实现更多算法,如 desede(3des)、chacha20,满足不同安全合规需求。

对于性能敏感场景,可考虑解密缓存策略。

四、快速上手指南

4.1 依赖引入

<dependency> <groupid>org.springframework.boot</groupid> <artifactid>spring-boot-starter</artifactid> </dependency>

4.2 注册 environmentpostprocessor

1.在spring boot 项目的 resources 目录下添加一个文件:

src/main/resources/meta-inf/spring.factories

注意:路径和文件名都必须完全正确!

2.文件内容示例

org.springframework.boot.env.environmentpostprocessor=\ com.example.config.decryptionenvironmentpostprocessor

com.example.config.decryptionenvironmentpostprocessor 替换成你自己的类的完整包名。

逗号分隔可以注册多个 environmentpostprocessor。

必须没有拼写错误,且类必须能被 spring boot classpath 加载。

3.示例项目结构(最小可运行)

your-project/

├── src/

│ └── main/

│ ├── java/

│ │ └── com/example/config/

│ │ └── decryptionenvironmentpostprocessor.java

│ └── resources/

│ └── meta-inf/

│ └── spring.factories

├── pom.xml

4.3 生成密钥

| 算法 | 说明 | 工具示例 |

|---|---|---|

| rsa | 生成一对公私钥,私钥需 pkcs#8 格式 base64 编码 | openssl, keytool |

| aes | 生成 128/256 位随机密钥,base64 编码 | openssl, java keygenerator |

4.4 配置示例

spring:

datasource:

username: db_user

password: enc(rga1bk3t...encryptedtext...)

config:

decrypt:

enabled: true

4.5 启动注入密钥

export db_secret_key=$(cat /etc/secure/rsa_private_key.pem) java -jar app.jar --spring.profiles.active=prod

五、安全最佳实践

| 建议 | 说明 |

|---|---|

| 专业密钥管理 | 使用 vault、aws kms、azure key vault 等专业平台管理密钥,杜绝硬编码及磁盘持久化。 |

| 最小权限原则 | 严格限制密钥环境变量或文件权限,避免非授权访问。 |

| 日志审计控制 | 绝不在日志中输出明文或解密结果,防止敏感信息泄露 |

| 定期密钥轮换 | 定期更新密钥,缩短密钥生命周期,降低风险。 |

| 分级加密策略 | 针对不同环境/服务使用独立密钥,降低横向攻击风险 |

六、总结

借助本方案,可以实现:

- 配置文件零明文:彻底消除明文密码泄露风险

- 启动自动解密:业务代码无侵入,透明使用明文配置

- 多算法灵活支持:满足多场景安全合规需求

- 开关灵活控制:方便多环境适配,快速切换

- 安全规范完善:符合企业级安全管理最佳实践

本方案不仅满足高安全标准,还保持了 spring boot 配置体系的自然兼容与开发便利性。建议结合项目实际,进一步扩展支持密钥动态更新、配置加密校验等高级特性。

到此这篇关于springboot中配置文件敏感信息加密解密的实现方案详解的文章就介绍到这了,更多相关springboot敏感信息加解密内容请搜索代码网以前的文章或继续浏览下面的相关文章希望大家以后多多支持代码网!

发表评论