【AI大模型应用开发】0.1 百度文心一言 API接入详细步骤和简单应用

2024-08-04 21:47 | 分类:网络 | 评论:0 次 | 浏览: 149

来看下国内的大模型API怎么用。本文是 百度文心一言API的使用。

研究发现,可以很随意地破解破越狱ChatGPT、Bard和Claude的安全限制措施

2024-08-04 21:45 | 分类:软件设计 | 评论:0 次 | 浏览: 96

报告证明,主要通过在用户查询语句末尾添加特定字符的自动对抗性攻击,可以突破安全限制,诱导聊天机器人生成主流认为的不正确内容、非正常信息或惊人...

谷歌I/O大会重磅发布:Bard编码能力优化后仍不支持中文,开发者选择CodeGeeX更佳

2024-08-04 21:40 | 分类:软件设计 | 评论:0 次 | 浏览: 148

最近功能上新非常快,比如刚刚更新的“Ask CodeGeeX”功能,是将智能问答模式,融合到实际开发场景中,让开发者更专注和沉浸于编程,不用...

Stable Diffusion文生图模型训练入门实战(完整代码)

2024-08-04 21:34 | 分类:软件设计 | 评论:0 次 | 浏览: 98

(SD1.5)是由Stability AI在2022年8月22日开源的文生图模型,是SD最经典也是社区最活跃的模型之一。以SD1.5作为预训...

ai绘画生成软件哪个值得推荐?解锁你的“脑洞大开”模式

2024-08-04 21:32 | 分类:软件设计 | 评论:0 次 | 浏览: 99

别担心,它懂你的心思,把天马行空的创意变成眼前惊艳的作品。颜色、线条、光影,它玩得比你还溜,让你的想象力插上翅膀,飞越现实的界限。Night...

详解APQC流程分级分类框架PCF13个高阶分类和5级业务流程

2024-08-04 21:21 | 分类:网站运营 | 评论:0 次 | 浏览: 119

PCF的目的是创建高水准、通用的公司模型该模型可以鼓励企业和其他组织从跨行业的流程观点来审视其活动,而不是狭窄的部门化职能化的观点。PCF框...

物理信息神经网络PINN2024最新改良方案汇总(含复现代码)

2024-08-04 20:48 | 分类:软件设计 | 评论:0 次 | 浏览: 85

传统的数值方法在处理复杂问题时可能需要大量的计算资源和时间,而改良后的PINN可以通过更有效的算法减少计算成本,使得求解过程更加高效。在写论...

开悟AIArena,深度学习神经网络,暑假开悟比赛的学习

2024-08-04 20:44 | 分类:软件设计 | 评论:0 次 | 浏览: 86

峡谷漫步v1场景的目标是:通过算法训练一个智能体,让其在对地图不断的探索中学习移动策略,减少碰撞障碍物,以最少的步数从起点走到终点并且收集宝...

深度学习-使用Labelimg数据标注

2024-08-04 20:37 | 分类:软件设计 | 评论:0 次 | 浏览: 88

本文介绍了深度学习中一项关键步骤——数据标注,重点介绍了一款常用的开源图像标注工具LabelImg的使用方法。数据标注在计算机视觉和机器学习...

Linux 36.3 + JetPack v6.0@jetson-inference之目标检测

2024-08-04 20:28 | 分类:服务器 | 评论:0 次 | 浏览: 135

接下来,将专注于目标检测,通过提取边界框来找到帧中各种目标的位置。与图像分类不同,目标检测网络能够在每帧中检测到多个不同的目标。默认使用的模...

论文浅尝 | SimKGC:基于预训练语言模型的简单对比知识图谱补全

2024-08-04 20:25 | 分类:网络 | 评论:0 次 | 浏览: 144

笔记整理:李雅新,天津大学硕士,研究方向为知识图谱补全链接:https://dl.acm.org/doi/10.1145/3539597.3...

思通数科-免费开源NLP引擎部署文档

2024-08-04 20:12 | 分类:服务器 | 评论:0 次 | 浏览: 120

下载安装tomcat8按照自己的操作系统下载合适的Linux或者Windows版本,然后进行解压,注意不要含有中文路径 解压后目录文件如下。

WhisperCLI-本地部署语音识别系统;Mis开源LLM推理平台;Dokploy-开源版Vercel;Mem-大规模知识图谱

2024-08-04 20:02 | 分类:软件设计 | 评论:0 次 | 浏览: 130

近日,一项旨在为AI设备构建开源生态系统的尝试引起了大众的广泛关注。它的目标是通过提供一个开放的平台,使得全球的开发者和研究人员可以更好地进...

U-Net++原理与实现(含Pytorch和TensorFlow源码)

2024-08-04 19:57 | 分类:软件设计 | 评论:0 次 | 浏览: 77

本文旨在介绍 U-Net++ 的基本原理与其对应的pytorch版本和tf版本的源码实现,开源免费!

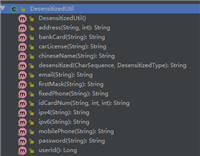

Hutool:一行代码搞定数据脱敏 | 京东云技术团队

2024-08-04 14:22 | 分类:网络安全 | 评论:0 次 | 浏览: 448

1. 什么是数据脱敏 1.1 数据脱敏的定义 数据脱敏百度百科中是这样定义的: 数据脱敏,指对某些敏感信息通过脱敏规则进行数据的变形,实现敏...

构建一体化云原生安全防御体系,京东云云原生安全平台重磅发布

2024-08-04 14:22 | 分类:网络安全 | 评论:0 次 | 浏览: 469

当用户充分利用原生云能力进行应用设计、部署和运维时,云原生也面临新的安全挑战,例如镜像漏洞与投毒、编排软件漏洞、不安全配置利用、容器逃逸等。...

Web应用防火墙--规则防护 | 京东云技术团队

2024-08-04 14:22 | 分类:网络安全 | 评论:0 次 | 浏览: 448

一、什么是Web应用防火墙? Web应用防火墙对网站、APP的业务流量安全及合规性保护,对业务流量的识别恶意特征提取、分析识别出恶意流量并进...

你唯一需要的是“Wide Events”,而非“Metrics、Logs、Traces”

2024-08-04 14:02 | 分类:网站运营 | 评论:0 次 | 浏览: 122

Charity Majors 的这句话可能是对科技行业当前可观察性状态的最好总结——完全的、大规模的混乱。大家都很困惑。什么是 trace?...

浅谈进程隐藏技术

2024-08-04 08:29 | 分类:网络安全 | 评论:0 次 | 浏览: 458

前言 在之前几篇文章已经学习了解了几种钩取的方法 ● 浅谈调试模式钩取 ● 浅谈热补丁 ● 浅谈内联钩取原理与实现 ● 导入地址表钩取技术 ...

Windows远程桌面的奇技淫巧

2024-08-04 08:28 | 分类:网络安全 | 评论:0 次 | 浏览: 432

前言 Windows远程桌面简介 远程桌面协议(RDP)是一个多通道(multi-channel)的协议,让使用者连上提供微软终端机服务的计...

一道关于逆向的实战CTF题目分析

2024-08-04 08:26 | 分类:网络安全 | 评论:0 次 | 浏览: 406

前言 本题自带call型花指令,考验选手对花指令的理解程度。加密属于基础的异或和左右移位加密。主要考察选手的基础能力,动态调试和写脚本的能力...

路径遍历(一):PortSwigger靶场通关笔记

2024-08-04 08:25 | 分类:网络安全 | 评论:0 次 | 浏览: 442

写在前面 ---- 这篇文章主要是对作者关于portswigger提供的路径遍历的相关lab的通关笔记 通过这些lab需要的工具是burps...

文件上传(一):PortSwigger靶场通关笔记

2024-08-04 08:25 | 分类:网络安全 | 评论:0 次 | 浏览: 471

写在前面 ---- 该文章是作者在PortSwigger的文件上传漏洞靶场训练的过程记录以及学习笔记 使用的工具为BurpSuite Pro...

SSRF(一):PortSwigger靶场笔记

2024-08-04 08:23 | 分类:网络安全 | 评论:0 次 | 浏览: 452

写在前面 ---- 该文章是关于作者在PortSwigger的SSRF靶场训练的记录和学习笔记 使用的工具为BurpSuite Pro 有问...

JMX 反序列化漏洞

2024-08-04 08:22 | 分类:网络安全 | 评论:0 次 | 浏览: 436

前言 前段时间看到普元 EOS Platform 爆了这个洞,Apache James,Kafka-UI 都爆了这几个洞,所以决定系统来学习...

MaxKey单点登录认证系统4.1.0,重大更新

2024-08-04 08:21 | 分类:网络安全 | 评论:0 次 | 浏览: 487

业界领先的IAM-IDaas身份管理和认证产品 # 概述 **MaxKey**单点登录认证系统,谐音马克思的钥匙寓意是最大钥匙,是**业界领...

某个OA系统的代码审计

2024-08-04 08:21 | 分类:网络安全 | 评论:0 次 | 浏览: 455

2023年HVV中爆出来的洞了,但是有一些漏洞点修复了,刚好地市级的攻防演练中遇到了一个,想着把可能出现问题的点全部审计一下,顺便熟悉一下....

vulnhub(kioptrix)靶机在vmware打开后,无法修改网络适配器为NAT模式

2024-08-04 08:20 | 分类:网络安全 | 评论:0 次 | 浏览: 453

## 问题描述: 近期在看《脑洞大开:渗透测试另类实战攻略》,会用到vulnhub平台的靶机。在看到第二章进行实操时,把下载的镜像文件在vm...

后门函数技术在二进制对抗中的应用

2024-08-04 08:20 | 分类:网络安全 | 评论:0 次 | 浏览: 455

本次题目跟第七届HWS线下的re2有类似的地方,均有后门函数。 二进制后门可以理解为:我们只需要修改某个字节或某个函数,就可以将加密的过程变...