引言

随着互联网的发展,web服务器面临着越来越多的安全威胁。apache作为最广泛使用的web服务器之一,其安全配置至关重要。本文将探讨如何通过一系列措施加强apache的安全性,包括配置ssl/tls、设置访问控制、防止常见攻击等。

1. 更新与维护

- 保持最新:定期检查并更新apache及其模块到最新版本,以修复已知漏洞。

- 最小化安装:只安装必要的模块和服务,减少潜在的攻击面。

2. ssl/tls 加密

- 启用https:使用ssl证书为网站提供加密连接,保护用户数据传输的安全性。

- 选择强加密套件:配置支持的tls版本和密码套件,禁用不安全的协议(如sslv3)。

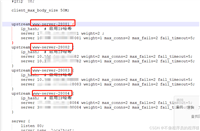

<virtualhost *:443>

servername www.example.com

documentroot /var/www/html

sslengine on

sslcertificatefile /path/to/cert.pem

sslcertificatekeyfile /path/to/key.pem

# 禁用弱密码套件

sslciphersuite high:!anull:!md5:!3des:!camellia:!aes128

sslprotocol all -sslv3 -tlsv1 -tlsv1.1

</virtualhost>3. 访问控制

- 基于ip限制:允许或拒绝来自特定ip地址或范围的请求。

- 认证与授权:对敏感资源实施基本或摘要认证,确保只有授权用户可以访问。

<directory "/var/www/html/admin">

authtype basic

authname "restricted area"

authuserfile /etc/httpd/.htpasswd

require valid-user

</directory>4. 防止常见攻击

跨站脚本攻击 (xss):通过适当的内容安全策略(csp)和输出编码来防御。

sql注入:确保所有数据库查询都经过适当的参数化处理,避免直接拼接用户输入。

文件上传漏洞:严格验证上传文件的类型和大小,限制可上传文件的位置。

5. 安全头部设置

- http严格传输安全 (hsts):强制浏览器仅通过https访问站点。

- x-frame-options:防止点击劫持,指定页面是否可以在框架中显示。

- content security policy (csp):定义哪些内容是可信的,帮助防止多种类型的攻击。

header always set strict-transport-security "max-age=31536000; includesubdomains" header set x-frame-options deny header set content-security-policy "default-src 'self'; script-src 'self' 'unsafe-inline' 'unsafe-eval'; style-src 'self' 'unsafe-inline';"

6. 日志监控与审计

- 详细的日志记录:确保启用了充分的日志级别,以便在发生安全事件时进行审查。

- 入侵检测系统 (ids):考虑集成如modsecurity这样的waf(web应用防火墙),它可以实时分析流量并阻止恶意活动。

7. 文件权限管理

- 正确设置文件权限:确保web根目录及其子目录下的文件具有适当的读写权限,避免不必要的权限开放。

- 隐藏敏感信息:移除或保护

.htaccess文件中的敏感配置,防止泄露服务器内部结构。

结论

通过对apache服务器进行细致的安全配置,可以大大降低遭受攻击的风险。上述建议只是起点,每个环境都有其独特之处,因此应当根据实际情况调整安全策略。持续关注最新的安全趋势和技术,不断改进和优化你的服务器配置,是保证长期安全的关键。

到此这篇关于apache http 服务器的安全配置指南的文章就介绍到这了,更多相关apache http 服务器内容请搜索代码网以前的文章或继续浏览下面的相关文章希望大家以后多多支持代码网!

发表评论