1.限流的两种实现方式

nginx限流

在nginx中,通过限流可以规定一个一个地址映射每一秒可以被访问多少次,甚至是限制每一个用户(这里的用户指的是访问改地址映射的用户的ip)在规定的时间内可以访问的次数,防止用户多次操作或者是恶意请求攻击服务。

网关限流

网关可以提供用户统一的访问入口,在nginx限流过后,依然会有很大一波流量会承载的网关上,那这个时候的限流是针对于网关甚至是针对于网关所挂在的微服务,我们需要限定用户在只能针对某个微服务在特定的时间段内只能访问多少次,如果不加限制的会,可能会因为并发量的过大导致服务宕机,甚至引起雪崩效应。

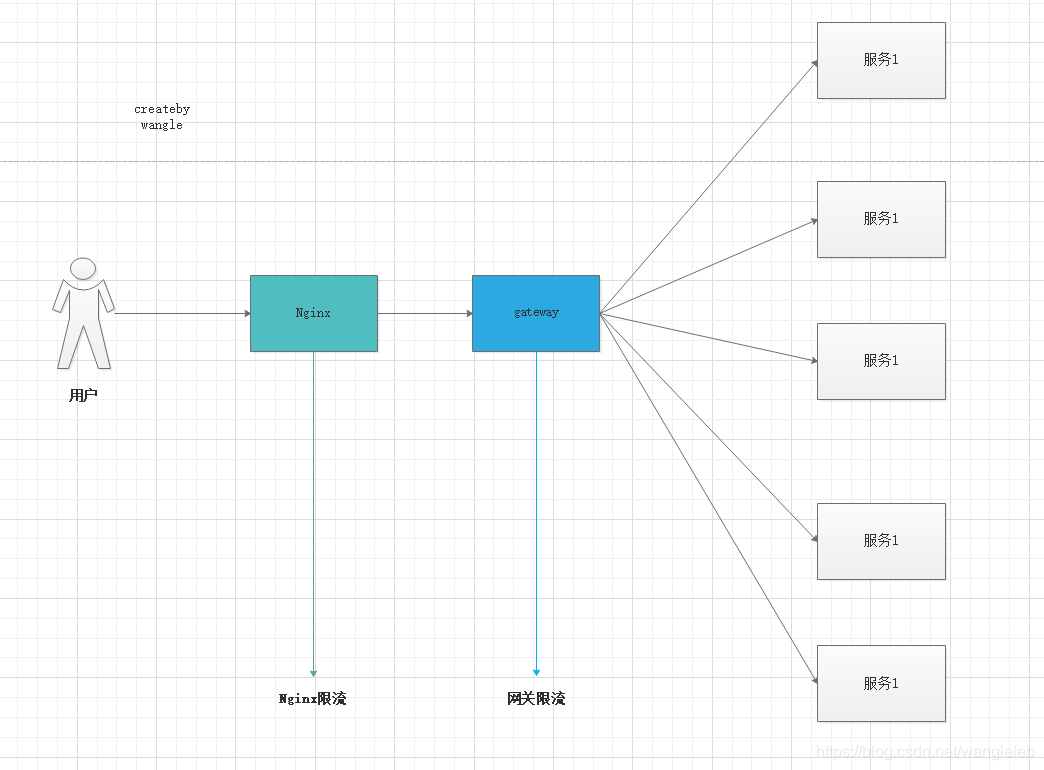

2.架构图

3.为什么需要两个限流

原因有以下几点:

- 1.nginx限流过后流量仍然很大:为nginx限流只是针对于用户访问的一个入口,这个入口直接开放给网关,这个时候你不清楚用户真正的访问意图,如果在这里的限制力度过大,导致用户能请求的次数过少,就会导致页面加载缓慢的问题,毕竟有时候一个页面的请求甚至会超过100个(例如淘宝网等)

- 2.无法做到针对单个服务的限流:如果你nginx开放了一秒一个用户200r/s的请求,如果有人恶意的将所有的请求对准你的一个服务的一个借口,很可能导致服务宕机,所以需要网关这层针对每个服务进行限流。

- 3.无法实现一些自定义的限流模型:单独的nginx限流过于单一,无法满足特定的业务需求。

4.如何实现限流

具体的实现方式是令牌桶算法,就是某一时刻一个ip最多只能访问有效的次数。

创建令牌桶的实现

这里需要将其配置为bean,而且需要传入一个唯一标识作为令牌,这里的令牌最好是访问你的服务的ip,这样就可以做到限制。

@bean(name = "ipkeyresolver")

public keyresolver userkeyresolver(){

return new keyresolver() {

@override

public mono<string> resolve(serverwebexchange exchange) {

string ip = exchange.getrequest().getremoteaddress().gethoststring();

system.out.println("你的ip地址是"+ip);

return mono.just(ip);

}

};

}配置

这里是需要配置redis的,因为这个令牌桶是基于redis实现的。

spring:

application:

name: gateway-admin

cloud:

gateway:

globalcors:

cors-configurations:

'[/**]':

allowedorigins: "*"

allowedmethods:

- get

- post

- put

- delete

routes:

- id: file

#uri: http://localhost:8001

uri: lb://file

filters:

- stripprefix=1

#固定配置

- name: requestratelimiter

args:

#上面配置的令牌桶的实现的bean的名称

key-resolver: "#{@ipkeyresolver}"

#可以允许的一秒中的访问次数

redis-rate-limiter.replenishrate: 1

redis-rate-limiter.burstcapacity: 1

predicates:

- path=/brand/**

redis:

host: redis的ip地址

port: 6379

总结

以上为个人经验,希望能给大家一个参考,也希望大家多多支持代码网。

发表评论