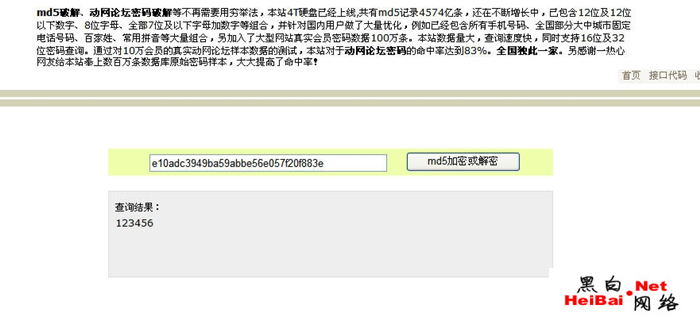

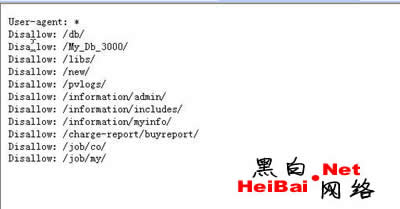

经典123456从先江湖.现在我们找下后台吧。拿工具狂扫半天没发现任何可利用的东西。第一次弄php的站没什么经验,丢给spookzang帮忙,不过一会丢给我了管理地址和phpmyadmin的地址.汗~~果然牛..原来是robots.txt暴露了信息..一着急给忘了还有个这么个东西.太粗心了.呵呵.说下它是什么东西.搜索引擎会抓取我们网站的每个页面包括一些敏感的东西.比如mdb.文件,网站后台,这就是为什么我们可以在google.或百度中搜索到网站后台了.比如我们有些东西不想被搜索引擎抓取呢?那怎么办.在网站目录下创建robots.txt,里面写不想被搜索引擎抓取的页面和目录,就可以了.但是我们直接访问还是可以给我们暴露一些信息的嘿~..

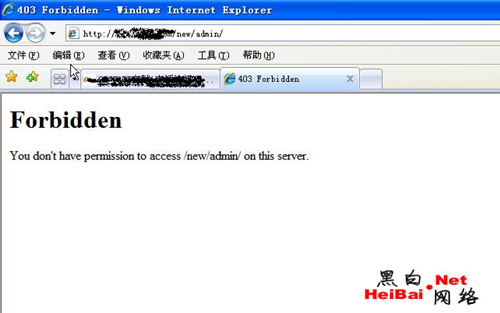

很明显/information/admin/为后台地址测试/my_db_3000/这个是 phpmyadmin后台,ok.现在我们进后台吧.结果却…..自动跳转到new/admin了.无法访问,限制了ip访问了.郁闷了…一切尽在不言中….

可能大家都知道如果是root的话我们可以条用load_file.去网站源码.读类似conn等文件拿到root密码的话,我们进phpmyadmin也是可以备份shell的.嘿..ok.我们来测试下.先看看帐户是不是roothttp://app.xxx.com/cati/article_literature.php?id=11 and ord(mid(user(),1,1))=114/*结果不幸如图,返回错误帐户不是root.

发表评论