菜鸟也学IP的侦察和隐藏

2009-08-28 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 84

菜鸟也学IP的侦察和隐藏在正式进行各种“黑客行为”之前,黑客会采取各种手段,探测(也可以说“侦察”)对方的主机信息,以便决定使用何种最有效...

社会工程学的八种常用方法

2009-08-28 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 85

社会工程学的八种常用方法转自CB,不同意原文使用的”伎俩”一词.社会工程学也是一门科学,是科学就有科学的方法,帮改之为”方法”. 以下是原...

MsSql 触发器后门asp版

2009-09-03 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 77

MsSql 触发器后门asp版根据雪山剑神的一篇文章写的 asp代码。他的文章在黑手7、8月合刊。... 09-09-03

swf 调用网马代码

2009-09-03 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 80

swf 调用网马代码下午研究了一下swf调用网马,不懂swf呀,封装纯脚本类网马没有问题,封装溢出型网马就会有问题。索性还是直接调用ifr...

黑客常用词汇集 入门必看!

2009-09-29 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 86

黑客常用词汇集 入门必看!hacker入门,不懂得一些必要的hacker语言是不行的,... 09-09-29

编辑器代码逃逸漏洞 by蚊虫原创

2009-09-29 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 83

编辑器代码逃逸漏洞 by蚊虫原创几天 冰刀丢给我一个论坛 这几天无聊 随便看看 看看能不能拿到webshell... 09-09-29

注入命令 手工注入命令大全

2009-09-30 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 88

注入命令 手工注入命令大全手工注入命令收集,大家可以学习下,早点摆脱工具,早有所成。... 09-09-30

webshell 提权方法 服务器提权教程

2009-09-30 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 80

webshell 提权方法 服务器提权教程提高入侵网站服务器的成功率,从事网络安全的朋友可以参考下,如果防范。... 09-09-30

服务器 提权方法大全

2009-09-30 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 92

服务器 提权方法大全大家是不是拿到了很多webshell.... 但 无法提权....... 09-09-30

3389远程终端的SHIFT后门自动扫描[自动关闭错误连接]

2011-01-15 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 86

3389远程终端的SHIFT后门自动扫描[自动关闭错误连接]首先3389的SHIFT后门极少 其次大部分SHIFT后门都加密 所以手工一个...

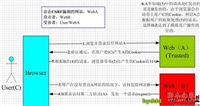

CSRF的攻击方式详解 黑客必备知识

2012-05-11 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 90

CSRF的攻击方式详解 黑客必备知识CSRF(Cross-site request forgery),中文名称:跨站请求伪造,也被称为:o...

抓取管理员hash值(哈希)的另类方法

2012-05-11 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 95

抓取管理员hash值(哈希)的另类方法哈希算法将任意长度的二进制值映射为固定长度的较小二进制值,这个小的二进制值称为哈希值。哈希值是一段数...

网站安全教程 绕过D盾进行注入的方法(图文教程)

2012-05-14 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 90

网站安全教程 绕过D盾进行注入的方法(图文教程)D盾_IIS防火墙专为IIS设计的一个主动防御的保护软件,以内外保护的方式 防止网站和服务...

WikkaWiki 1.3.2 Spam Logging PHP注射的方法

2012-05-14 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 85

WikkaWiki 1.3.2 Spam Logging PHP注射的方法WikkaWiki 1.3.2 Spam Logging PHP...

局域网安全教程 HSRP攻击和防范的方法介绍(图文教程)

2012-05-14 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 95

局域网安全教程 HSRP攻击和防范的方法介绍(图文教程)热备份路由器协议(HSRP)的设计目标是支持特定情况下 IP 流量失败转移不会引起...

Free Realty v3.1-0.6的缺陷介绍及其修复方法

2012-05-14 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 83

Free Realty v3.1-0.6的缺陷介绍及其修复方法Free Realty v3.1-0.6的缺陷介绍及其修复方法,请看下面.....

SQL通用防注入系统asp版漏洞

2012-05-15 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 83

SQL通用防注入系统asp版漏洞今晚群里朋友叫看个站,有sql防注入,绕不过,但是有发现记录wrong的文件sqlin.asp。... 1...

伪黑客的成功的秘密:tomcat入侵和Jboss入侵的方法介绍(图)

2012-05-18 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 89

伪黑客的成功的秘密:tomcat入侵和Jboss入侵的方法介绍(图)黑客必须要有专业的知识,丰富的经验。而伪黑客不需要,只需要几个工具,扫...

黑客对社交网站攻击的常见五大手法(图文)

2012-06-23 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 87

黑客对社交网站攻击的常见五大手法(图文)揭开社交网站背后的暗黑秘密... 12-06-23

教你几招防御黑客袭击 防御黑客袭击的几个绝招推荐

2012-06-24 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 102

教你几招防御黑客袭击 防御黑客袭击的几个绝招推荐防御黑客袭击的绝招介绍... 12-06-24

巧用Syskey命令 多重加密保障系统安全

2008-10-08 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 116

巧用Syskey命令 多重加密保障系统安全 以Windows XP为例子,其系统中有一个一般不用,但是功能强大的命令,那就是:syskey...

对黑客探取密码原理制定相应防范措施

2008-10-08 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 108

对黑客探取密码原理制定相应防范措施 一、非法获取Password的原理: Edit控件是Windows的一个标准控件,当把其Pas...

破解mysql root密码的几种方法

2008-10-08 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 108

破解mysql root密码的几种方法 网上流传的几种破解mysql root密码的几种方法: 方法一 使用phpmyadmin,这是最...

教你一招 巧用U盘破除管理员密码

2008-10-08 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 104

教你一招 巧用U盘破除管理员密码 有许多朋友还在为忘记XP登陆密码不能进入系统而烦恼,笔者现在将给用户介绍一个小方法,解决忘记密码给你带来...

黑客破解常用电脑密码实用技巧

2008-10-08 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 119

黑客破解常用电脑密码实用技巧 网管员在维护和使用电脑时,经常会遇到各种密码丢失的问题,这里,我们就为广大网管员准备了一些破解密码的方法,但...

Radmin密码破解新招

2008-10-08 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 110

Radmin密码破解新招 Radmin 是一款很不错的服务器管理无论是 远程桌面控制 还是 文件传输 速度都很快 很方便 这样也形成了 很...

巧妙破解开别人ASP木马密码的方法

2008-10-08 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 109

巧妙破解开别人ASP木马密码的方法 破解目标:破解一经过加密的Asp木马登陆密码。由于木马里没有版本说明,具体也不知道这木马叫什么名。 破...

完美破解共享软件-渗透V3.0

2008-10-08 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 106

完美破解共享软件-渗透V3.0 大家好.我是David.今天的课程是:完美破解共享软件--------------------------...

黑客教你破解Session cookie的方法

2008-10-08 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 103

黑客教你破解Session cookie的方法 所谓的 session cookie, 就是站台在你登录成功后,送上一个 cookie,表...

七种武器 让你轻松破解“还原精灵”

2008-10-08 00:00 | 分类:网络安全 | 评论:0 次 | 浏览: 102

七种武器 让你轻松破解“还原精灵” 有些时候你是不是有些烦还原精灵,刚对系统进行的配置,重启后又恢复原貌了,本文就给大家讲了还原精灵的七大...