一、了解springsecurity

1.1 什么是spring security?

spring security 是一个强大且高度可定制的身份验证和访问控制框架。它是 spring 生态系统的一部分,为基于 spring 的应用提供了全面的安全服务。spring security 的设计目标是为应用的安全需求提供一个完整的解决方案,同时保持高度的灵活性和可扩展性。

1.2 spring security功能

spring security 提供的功能包括但不限于:

- 认证(authentication):验证用户身份,通常需要用户名和密码。

- 授权(authorization):确定已认证的用户可以访问哪些资源或执行哪些操作。

- csrf 保护:防止跨站请求伪造攻击。

- 会话管理:处理用户的会话,包括会话的创建、维护和销毁。

- 加密和编码:提供加密和散列算法的支持。

- oauth2 和 openid connect 支持:集成 oauth2 和 openid connect 协议,实现第三方认证。

- cors 支持:处理跨域资源共享(cross-origin resource sharing)请求。

- 安全配置:允许通过 xml 或 java 配置来定制安全策略。

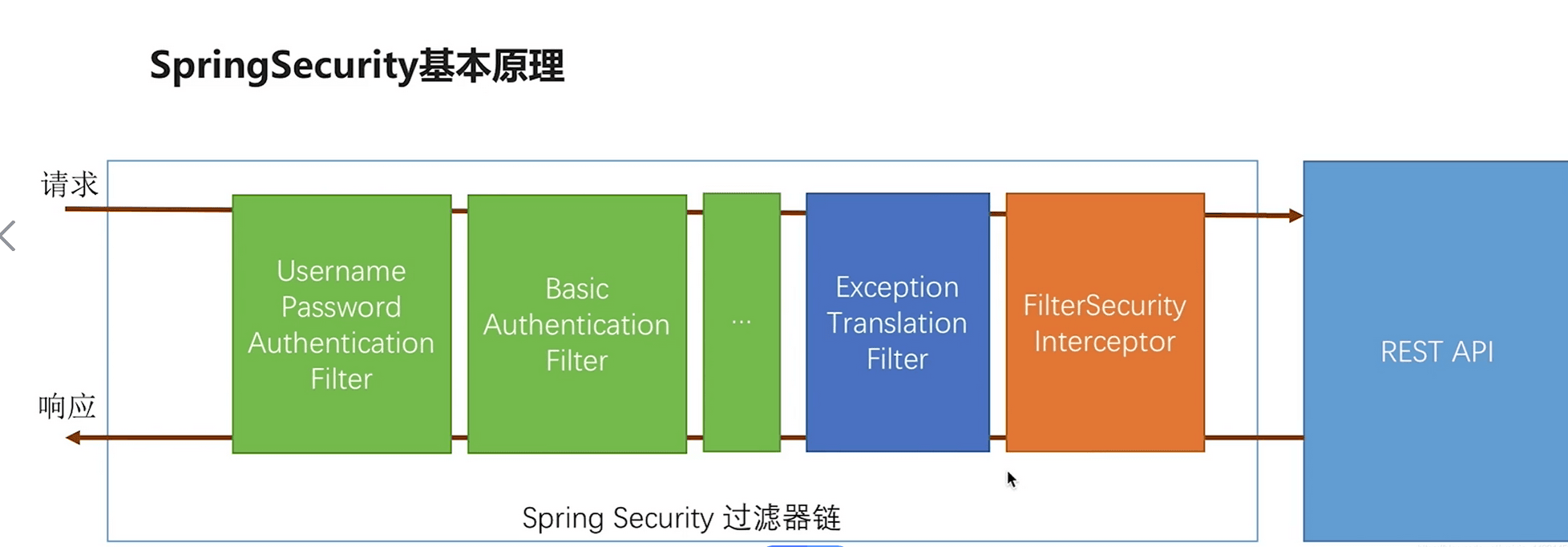

1.3 spring security原理

spring security 的工作原理涉及几个关键组件:

- securitycontext:存储认证信息,如当前登录用户和他们的权限。

- authenticationmanager:负责用户认证,通常使用

userdetailsservice来加载用户信息。 - accessdecisionmanager:决定用户是否有权访问特定资源。

- filter chain:一系列的过滤器处理请求和响应,例如

usernamepasswordauthenticationfilter用于处理用户名和密码的提交。

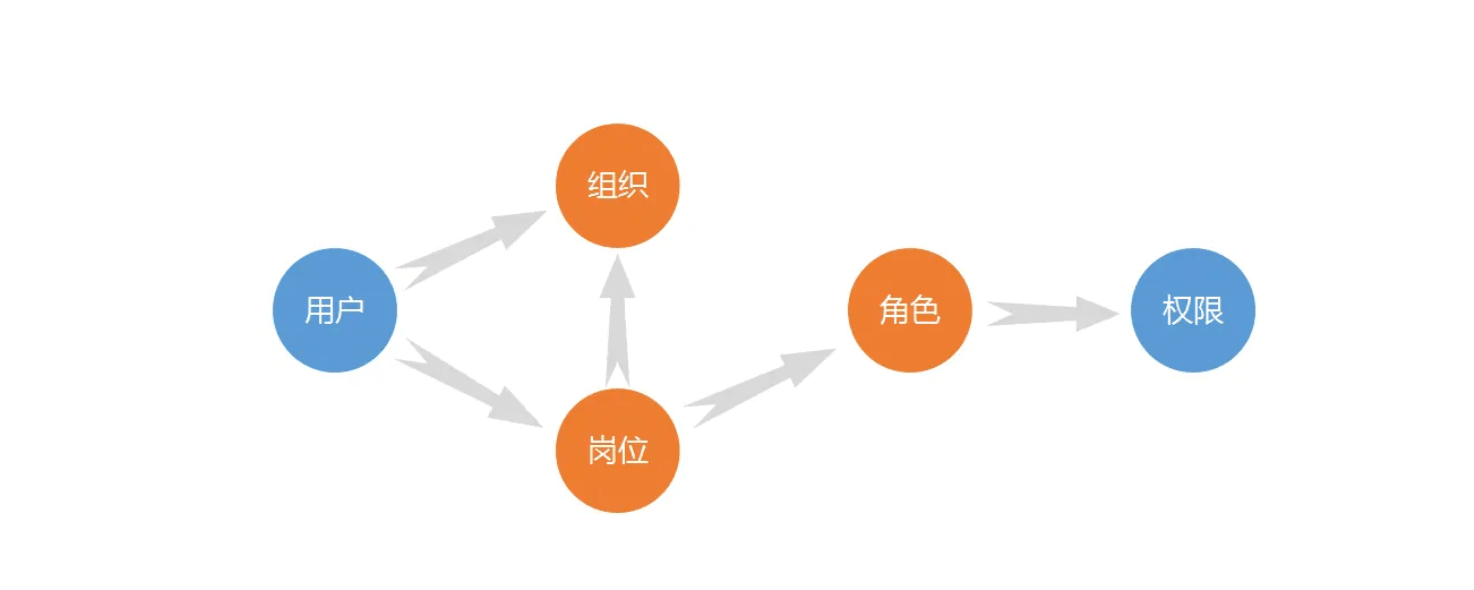

1.4 rabc (role-based access control)

rabc,即基于角色的访问控制,是一种常见的访问控制机制,用于管理用户对资源的访问权限。在 rabc 中,权限不是直接授予用户,而是授予用户所属的角色。每个用户可以拥有一个或多个角色,而每个角色则有一组相应的权限。这种机制简化了权限管理,因为只需更改用户的角色就可以改变他们的权限集。

二、springsecurity简单案例

2.1 引入springsecurity依赖

<dependency>

<groupid>org.springframework.boot</groupid>

<artifactid>spring-boot-starter-security</artifactid>

</dependency>

<dependency>

<groupid>org.springframework.security</groupid>

<artifactid>spring-security-test</artifactid>

<scope>test</scope>

</dependency>2.2 创建一个简单的controller

@restcontroller

public class hellocontroller {

@getmapping("hello")

public string hello(){

return "hello springsecurity";

}

}

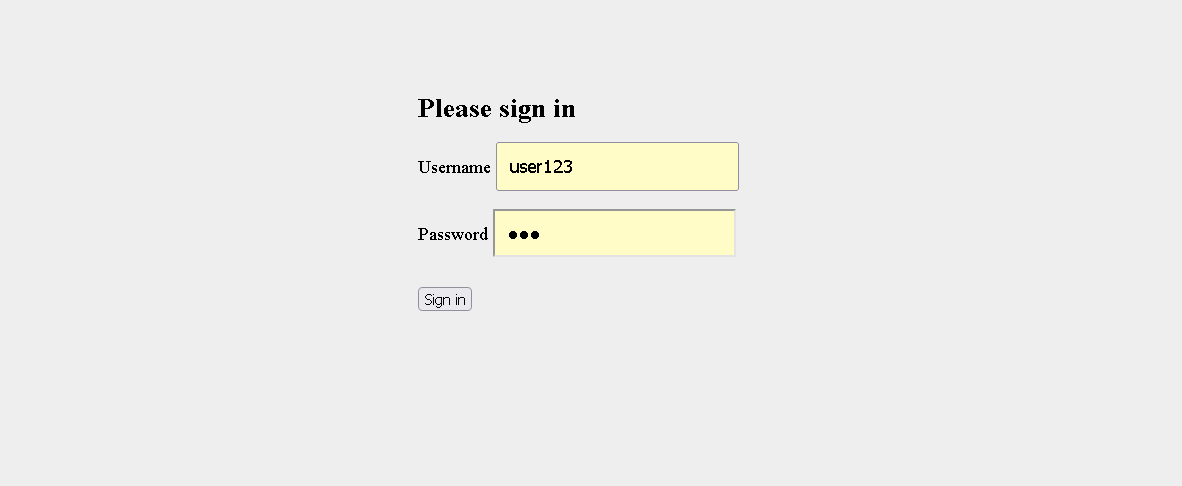

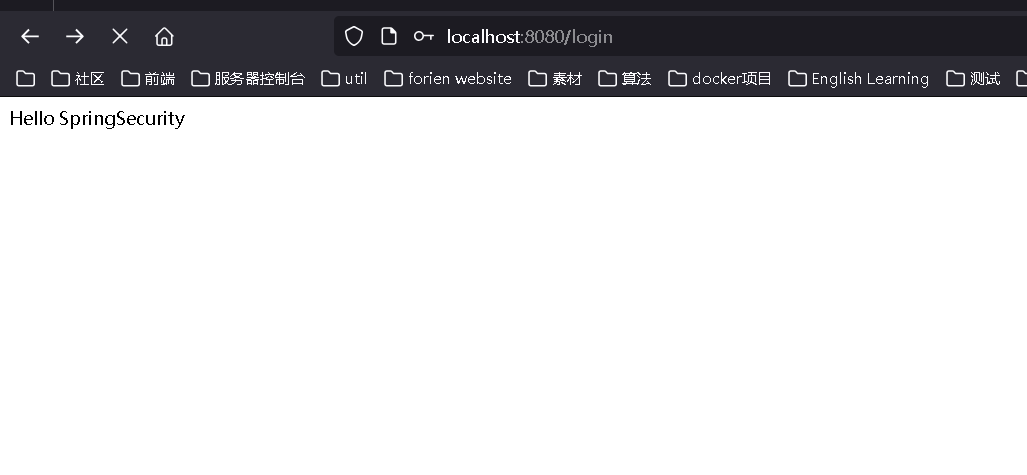

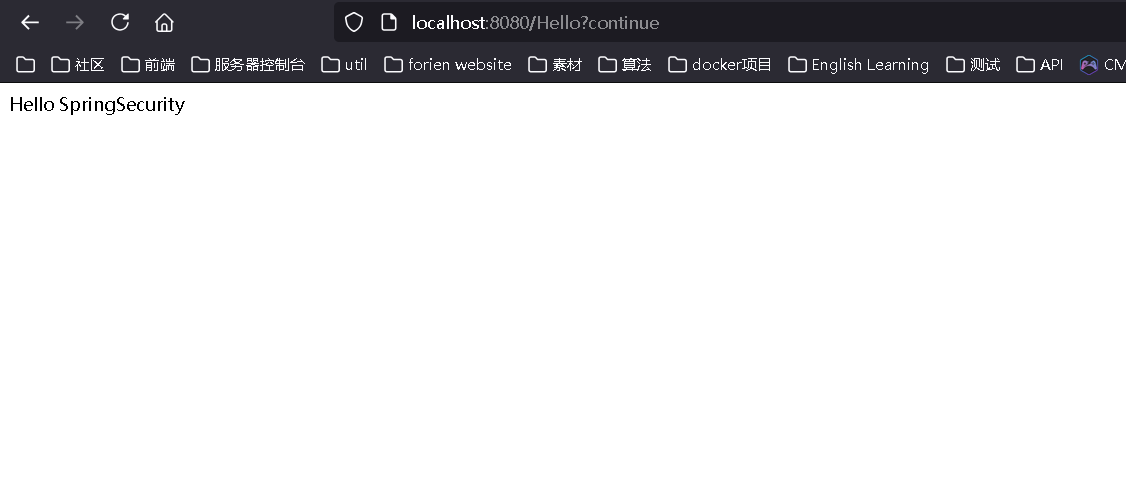

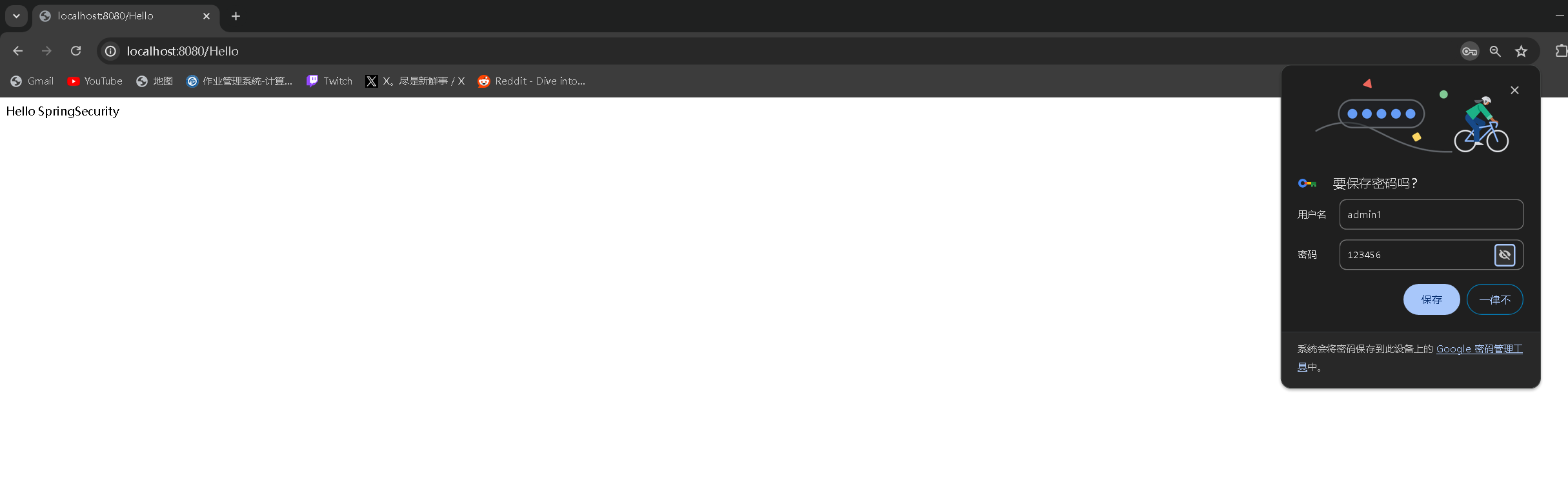

2.3 运行后访问localhost:8080/hello会自动跳转到localhost:8080/login

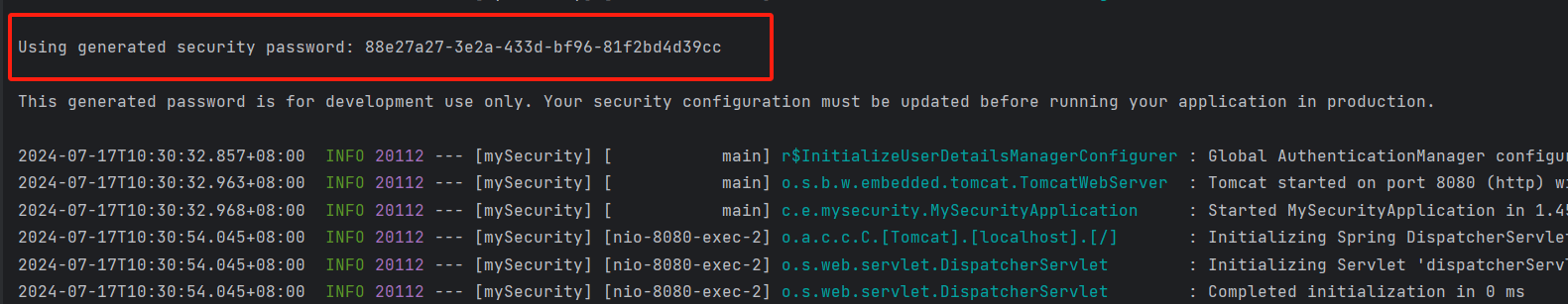

这里的用户密码都在启动时候的控制台上 (注意:每一次启动密码都不一样)

用户名:user

密码: b82aa5e5-0a3a-466b-90a8-e94098877823(控制台上的一串密码)

登陆后成功访问

三、springsecurity配置

后面的配置都是基于小案例的基础上实现,请先完成上述的小案例

3.1 自定义用户与密码

由于每一次生成密码都是不固定的,对调试并不友好,springsecurity可以通过在application.yml中进行自定义设置用户和密码

spring:

security:

user:

name: alphamilk

password: 123456输入用户名和密码即可正常登陆并访问资源

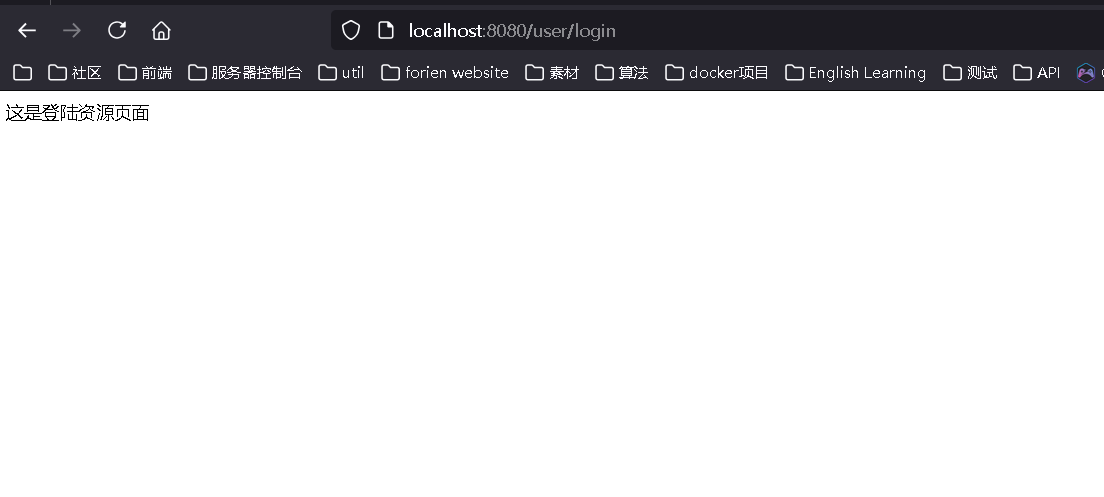

3.2 允许匿名访问路径

在spring security框架中,允许某些路径或资源在未经过身份验证的情况下被访问,通常称为“允许匿名访问”。这种配置对于公共页面、登录页面、注册页面、api文档等是非常必要的,因为这些页面或资源需要对所有用户开放,无论他们是否已经登录。

以下通过配置类实现,用户能够匿名访问login页面

// 使用@configuration标记此类为spring的配置类

@configuration

// 启用websecurity的自动配置,以便spring security可以管理web安全

@enablewebsecurity

public class securityconfiguration {

// 定义一个名为securityfilterchain的bean,该bean将负责构建和应用安全过滤器链

@bean

public securityfilterchain securityfilterchain(httpsecurity http) throws exception {

// 配置httpsecurity对象,定义安全规则

http

// 授权http请求,定义哪些url需要什么类型的访问控制

.authorizehttprequests((authz) -> authz

// 允许"/user/login" url匿名访问

.requestmatchers("/user/login").anonymous()

// 所有其他请求都需要认证才能访问

.anyrequest().authenticated())

// 启用http basic认证,默认情况下提供简单的用户名/密码认证

.httpbasic(customizer.withdefaults());

// 构建并返回securityfilterchain

return http.build();

}

}创建一个logincontroller类

@restcontroller

@requestmapping("user")

public class logincontroller {

@getmapping("/login")

public string login(){

return "这是登陆资源页面";

}

}

重启系统后直接访问,不需要登陆即可获取资源.

3.3 数据库实现登陆校验

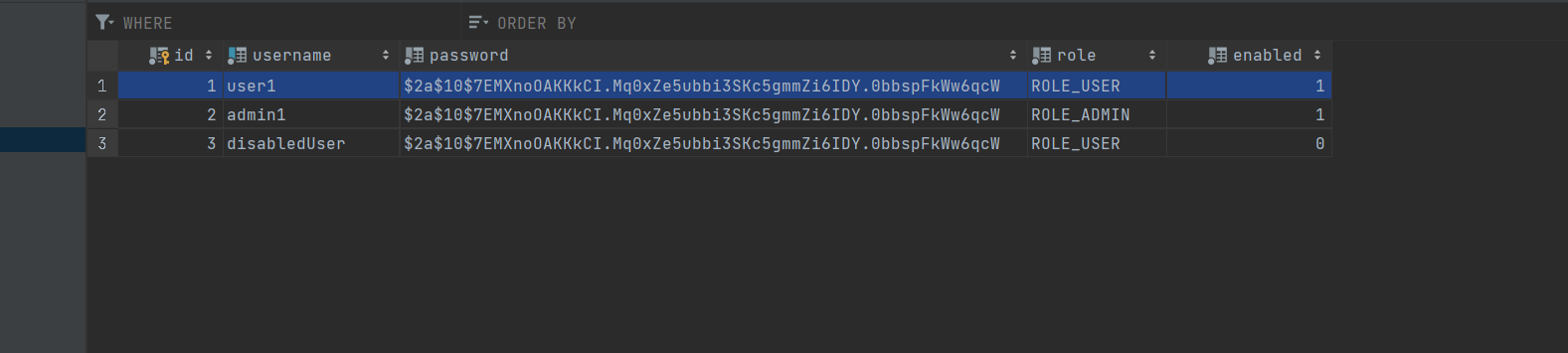

通过自己数据库的用户和密码,实现登陆。将之前的自定义用户密码(application.yml中)都删除掉,并执行以下操作:

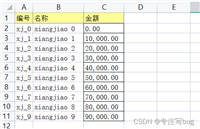

用户表单:

-- 创建一个包含用户信息和角色的简化表

create table if not exists `users` (

`id` int auto_increment primary key, -- 用户id,自增主键

`username` varchar(255) not null unique, -- 用户名,唯一且不能为空

`password` varchar(255) not null, -- 密码,存储加密后的密码

`role` enum('role_user', 'role_admin') not null, -- 角色,预定义为'role_user'或'role_admin'

`enabled` tinyint(1) not null default 1 -- 用户状态,1表示启用,0表示禁用

);注意:这里的role需要按照role_身份 的方式进行存储以便springsecurity进行权限访问控制

插入案例数据 :

-- 插入示例用户数据

insert into `users` (`username`, `password`, `role`, `enabled`)

values

('user1', '123456', 'role_user', 1),

('admin1', '123456', 'role_admin', 1),

('disableduser', '123456', 'role_user', 0);

引入依赖:

<!-- 数据库依赖-->

<dependency>

<groupid>com.baomidou</groupid>

<artifactid>mybatis-plus-boot-starter</artifactid>

<version>3.5.5</version>

<exclusions>

<exclusion>

<groupid>org.mybatis</groupid>

<artifactid>mybatis-spring</artifactid>

</exclusion>

</exclusions>

</dependency>

<dependency>

<groupid>org.mybatis</groupid>

<artifactid>mybatis-spring</artifactid>

<version>3.0.3</version>

</dependency>

<dependency>

<groupid>com.mysql</groupid>

<artifactid>mysql-connector-j</artifactid>

<scope>runtime</scope>

</dependency>配置数据源:

spring:

datasource:

url: jdbc:mysql://localhost:3306/ap_security?characterencoding=utf-8&servertimezone=utc

username: root

password: root

driver-class-name: com.mysql.cj.jdbc.driver创建user实体与mapper并加上启动注释

user实体

@tablename(value ="users")

@data

public class users implements serializable {

/**

*

*/

@tableid(type = idtype.auto)

private integer id;

/**

*

*/

private string username;

/**

*

*/

private string password;

/**

*

*/

private object role;

/**

*

*/

private integer enabled;

@tablefield(exist = false)

private static final long serialversionuid = 1l;

@override

public boolean equals(object that) {

if (this == that) {

return true;

}

if (that == null) {

return false;

}

if (getclass() != that.getclass()) {

return false;

}

users other = (users) that;

return (this.getid() == null ? other.getid() == null : this.getid().equals(other.getid()))

&& (this.getusername() == null ? other.getusername() == null : this.getusername().equals(other.getusername()))

&& (this.getpassword() == null ? other.getpassword() == null : this.getpassword().equals(other.getpassword()))

&& (this.getrole() == null ? other.getrole() == null : this.getrole().equals(other.getrole()))

&& (this.getenabled() == null ? other.getenabled() == null : this.getenabled().equals(other.getenabled()));

}

@override

public int hashcode() {

final int prime = 31;

int result = 1;

result = prime * result + ((getid() == null) ? 0 : getid().hashcode());

result = prime * result + ((getusername() == null) ? 0 : getusername().hashcode());

result = prime * result + ((getpassword() == null) ? 0 : getpassword().hashcode());

result = prime * result + ((getrole() == null) ? 0 : getrole().hashcode());

result = prime * result + ((getenabled() == null) ? 0 : getenabled().hashcode());

return result;

}

@override

public string tostring() {

stringbuilder sb = new stringbuilder();

sb.append(getclass().getsimplename());

sb.append(" [");

sb.append("hash = ").append(hashcode());

sb.append(", id=").append(id);

sb.append(", username=").append(username);

sb.append(", password=").append(password);

sb.append(", role=").append(role);

sb.append(", enabled=").append(enabled);

sb.append(", serialversionuid=").append(serialversionuid);

sb.append("]");

return sb.tostring();

}

}usermapper

public interface usersmapper extends basemapper<users> {

}

@mapperscan

@springbootapplication

@mapperscan("com.example.mysecurity.mapper")

public class mysecurityapplication {

public static void main(string[] args) {

springapplication.run(mysecurityapplication.class, args);

}

}

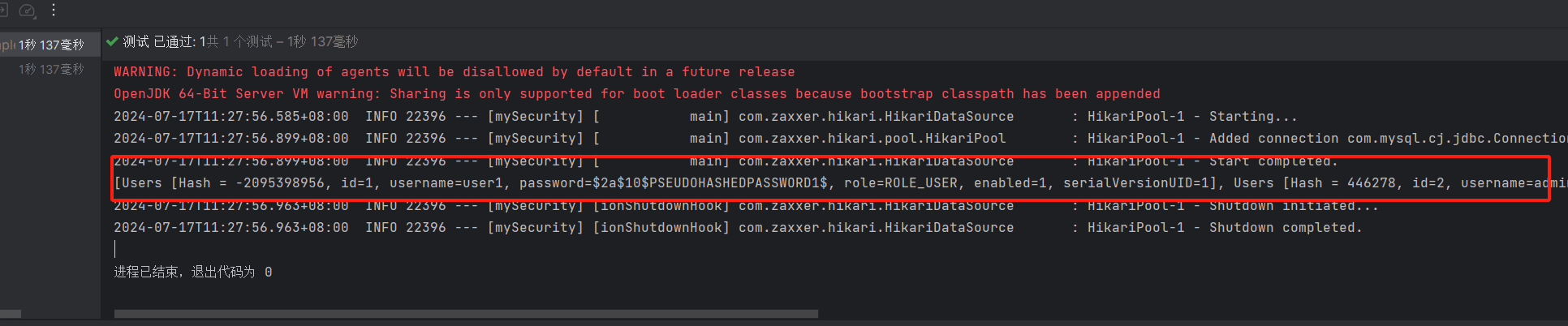

测试mybatisplus是否配置正确

@springboottest

class mysecurityapplicationtests {

@autowired

private usersmapper usersmapper;

@test

void contextloads() {

list<users> users = usersmapper.selectlist(null);

system.out.println(users);

}

}

通过后,即可开始实现通过自己数据库进行登陆功能:

先创建返回的验证类

loginuser 实现 userdetails

@data

@noargsconstructor

@allargsconstructor

public class loginuser implements userdetails {

private users user;

@override

public collection<? extends grantedauthority> getauthorities() {

return null;

}

@override

public string getpassword() {

return user.getpassword();

}

@override

public string getusername() {

return user.getusername();

}

@override

public boolean isaccountnonexpired() {

return true;

}

@override

public boolean isaccountnonlocked() {

return true;

}

@override

public boolean iscredentialsnonexpired() {

return true;

}

@override

public boolean isenabled() {

return true;

}

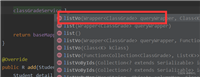

}登陆实现类

@service

public class userdetailsserviceimpl implements userdetailsservice {

@autowired

private usersmapper usermapper;

@override

public userdetails loaduserbyusername(string username) throws usernamenotfoundexception {

//根据用户名查询用户信息

lambdaquerywrapper<users> wrapper = new lambdaquerywrapper<>();

wrapper.eq(users::getusername,username);

users user = usermapper.selectone(wrapper);

//如果查询不到数据就通过抛出异常来给出提示

if(objects.isnull(user)){

throw new runtimeexception("用户名或密码错误");

}

collection<? extends grantedauthority> authorities = collections.singletonlist(new simplegrantedauthority(user.getrole()));

//封装成userdetails对象返回

return new loginuser(user,authorities);

}

}由于在spring boot 2.3及更高版本中,spring security默认不再提供任何内置的passwordencoder。这意味着如果在配置中直接使用明文密码或没有正确配置passwordencoder,你将看到这个异常。这里暂时先使用明文加密。后面将一步步完善加密功能.

在securityconfig中加入配置

@configuration

// 启用websecurity的自动配置,以便spring security可以管理web安全

@enablewebsecurity

public class securityconfiguration {

// 设置密码加密为明文加密

@bean

public org.springframework.security.crypto.password.passwordencoder passwordencoder() {

return nooppasswordencoder.getinstance();

}

// 定义一个名为securityfilterchain的bean,该bean将负责构建和应用安全过滤器链

@bean

public securityfilterchain securityfilterchain(httpsecurity http) throws exception {

// 配置httpsecurity对象,定义安全规则

http

// 授权http请求,定义哪些url需要什么类型的访问控制

.authorizehttprequests((authz) -> authz

// 允许"/user/login" url匿名访问

.requestmatchers("/user/login").anonymous()

// 所有其他请求都需要认证才能访问

.anyrequest().authenticated())

// 启用http basic认证,默认情况下提供简单的用户名/密码认证

.httpbasic(customizer.withdefaults());

// 构建并返回securityfilterchain

return http.build();

}

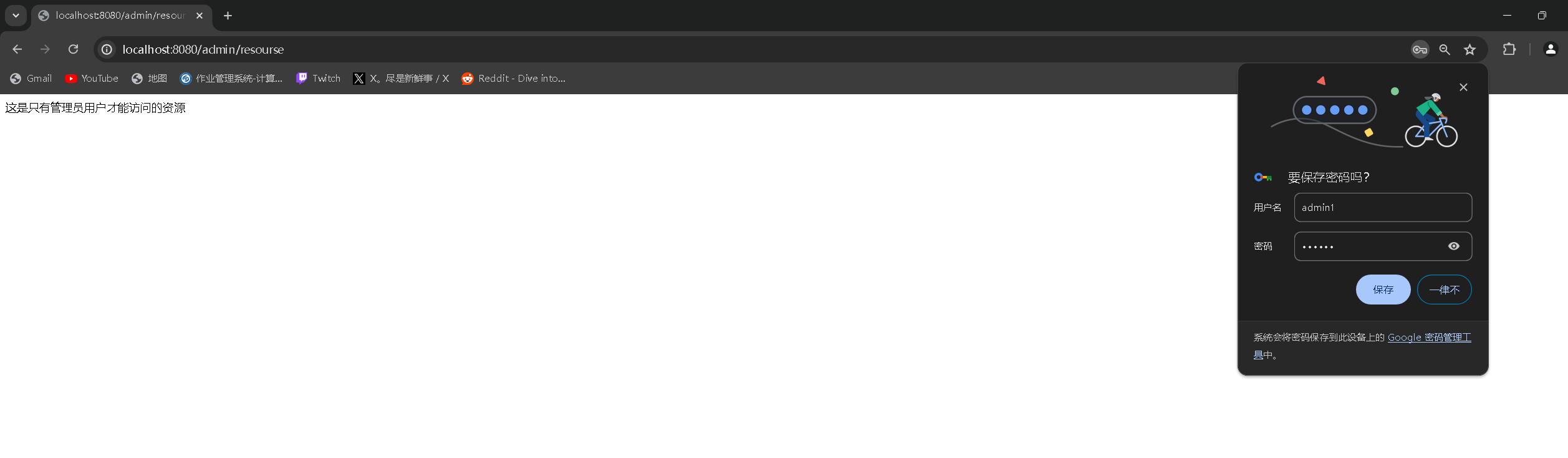

}再次访问localhost:8080/hello后弹出登陆框:

输入任意的用户与密码即可正常访问

3.4 实现角色权限访问

在controller中定义一个admin资源类,只有admin用户才能进行访问

@requestmapping("admin")

@restcontroller

@slf4j

public class admincontroller {

@getmapping("resourse")

public string adminrole(){

return "这是只有管理员用户才能访问的资源";

}

}

在设置中进行配置

@configuration

// 启用websecurity的自动配置,以便spring security可以管理web安全

@enablewebsecurity

public class securityconfiguration {

// 设置密码加密为明文加密

@bean

public org.springframework.security.crypto.password.passwordencoder passwordencoder() {

return nooppasswordencoder.getinstance();

}

// 定义一个名为securityfilterchain的bean,该bean将负责构建和应用安全过滤器链

@bean

public securityfilterchain securityfilterchain(httpsecurity http) throws exception {

// 配置httpsecurity对象,定义安全规则

http

// 授权http请求,定义哪些url需要什么类型的访问控制

.authorizehttprequests((authz) -> authz

.requestmatchers("/user/login").anonymous()

// 需要有admin身份的用户才能进行访问

.requestmatchers("/admin/**").hasrole("admin")

// 所有其他请求都需要认证才能访问

.anyrequest().authenticated())

// 启用http basic认证,默认情况下提供简单的用户名/密码认证

.httpbasic(customizer.withdefaults());

// 构建并返回securityfilterchain

return http.build();

}

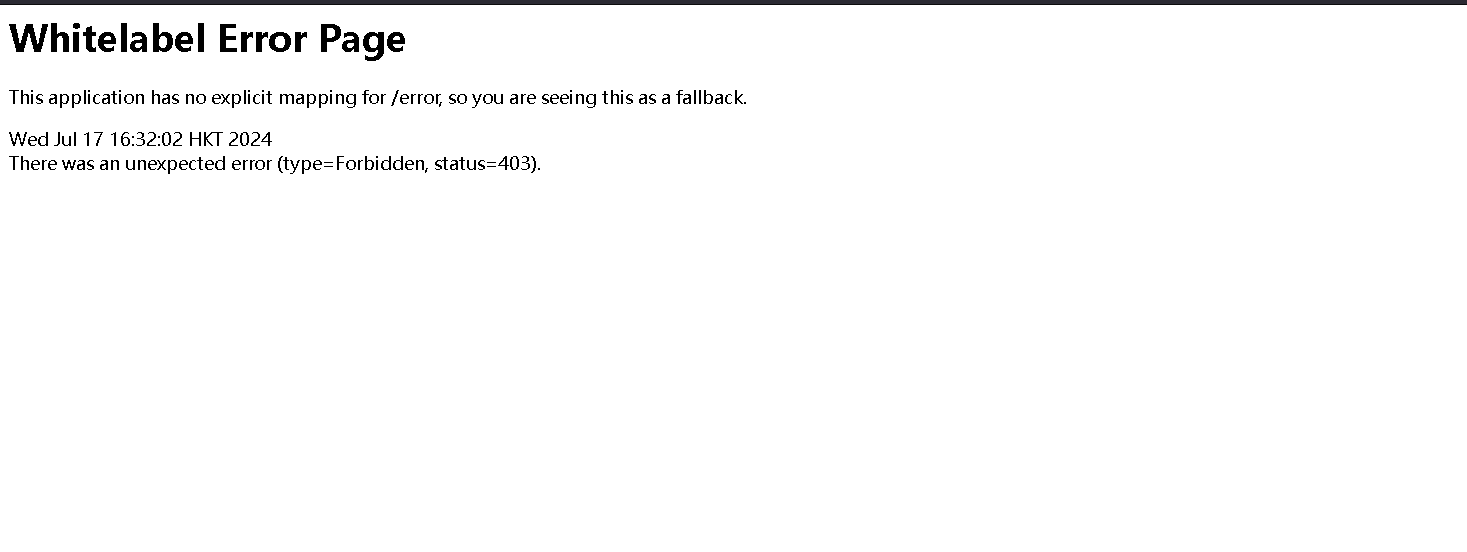

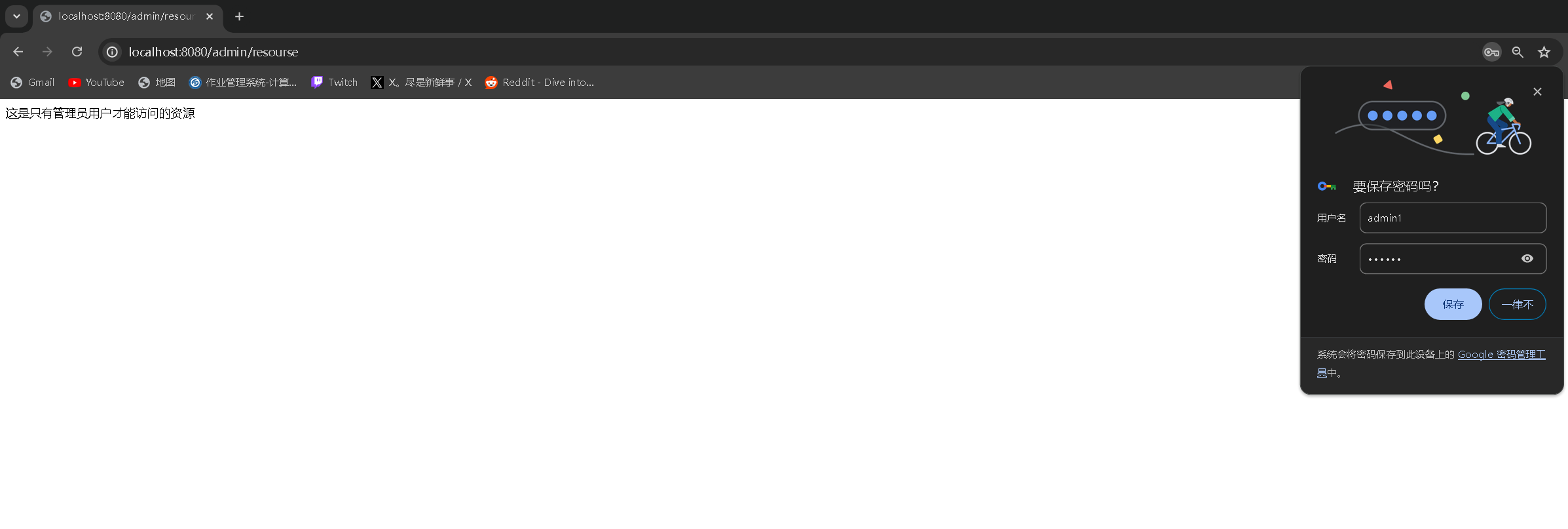

}重启服务器后分别用两种身份进行访问

用户访问:

管理员访问:

3.5 对密码进行b加密

config中进行配置bcrypt

@configuration

// 启用websecurity的自动配置,以便spring security可以管理web安全

@enablewebsecurity

public class securityconfiguration {

@autowired

private userdetailsserviceimpl userdetailsservice;

// 设置密码加密为b加密

@bean

public passwordencoder passwordencoder() {

return new bcryptpasswordencoder();

}

protected void configure(authenticationmanagerbuilder auth) throws exception {

auth.userdetailsservice(userdetailsservice);

}

// 定义一个名为securityfilterchain的bean,该bean将负责构建和应用安全过滤器链

@bean

public securityfilterchain securityfilterchain(httpsecurity http) throws exception {

// 配置httpsecurity对象,定义安全规则

http

// 授权http请求,定义哪些url需要什么类型的访问控制

.authorizehttprequests((authz) -> authz

.requestmatchers("/user/login").anonymous()

// 需要有admin身份的用户才能进行访问

.requestmatchers("/admin/**").hasrole("admin")

// 所有其他请求都需要认证才能访问

.anyrequest().authenticated())

// 启用http basic认证,默认情况下提供简单的用户名/密码认证

.httpbasic(customizer.withdefaults());

// 构建并返回securityfilterchain

return http.build();

}

}由于数据库中都是明文的密码,所以这里可以通过创建一个springboottest类,将所有用户的密码改为b加密后的数据.

@test

public void testupdateallpasswords() {

// 创建一个bcryptpasswordencoder实例

bcryptpasswordencoder encoder = new bcryptpasswordencoder();

// 更新所有用户的密码为加密后的"123456"

string encodedpassword = encoder.encode("123456");

// 构造更新条件

lambdaupdatewrapper<users> updatewrapper = new lambdaupdatewrapper<>();

updatewrapper.set(users::getpassword, encodedpassword);

// 执行更新操作

boolean result = usersmapper.update(null, updatewrapper) > 0;

if (result) {

system.out.println("所有用户的密码更新成功!");

} else {

system.out.println("密码更新失败!");

}

}

配置好后,重新进行登陆查看输入对应的admin1和123456

3.6 结合jwt实现多重校验

spring security 和 json web tokens (jwt) 可以协同工作来提供更灵活和安全的身份验证和授权机制。尽管 spring security 提供了一套全面的安全框架,但它默认使用基于会话的认证机制,这意味着服务器维护着与客户端的活动会话状态。而jwt提供了一种无状态的认证方式,这意味着每个请求都包含完整的认证信息,无需服务器保存会话状态。

pom文件中引入jwt所需要的依赖

<!-- jwt依赖-->

<dependency>

<groupid>io.jsonwebtoken</groupid>

<artifactid>jjwt</artifactid>

<version>0.9.1</version>

</dependency>jwt资源类:

@component

@configurationproperties(prefix = "jwt")

@data

public class jwtproperties {

private string secretkey;

private long ttl;

private string tokenname;

}

jwt yml配置:

jwt: secret-key: alphamilk token-name: authorization ttl: 10800000

实现jwt的工具类

@component

public class jwtutil {

@autowired

private jwtproperties jwtproperties;

public string createjwt(map<string, object> claims, long ttlmillis) {

signaturealgorithm signaturealgorithm = signaturealgorithm.hs256;

long expmillis = system.currenttimemillis() + ttlmillis;

date exp = new date(expmillis);

return jwts.builder()

.setclaims(claims)

.signwith(signaturealgorithm, jwtproperties.getsecretkey().getbytes(standardcharsets.utf_8))

.setexpiration(exp)

.compact();

}

public claims parsejwt(string token) {

return jwts.parser()

.setsigningkey(jwtproperties.getsecretkey().getbytes(standardcharsets.utf_8))

.parseclaimsjws(token)

.getbody();

}

public boolean istokenvalid(string token, userdetails userdetails) {

final string username = getusernamefromtoken(token);

return (username.equals(userdetails.getusername()) && !istokenexpired(token));

}

private string getusernamefromtoken(string token) {

claims claims = parsejwt(token);

return (string) claims.getsubject();

}

private boolean istokenexpired(string token) {

try {

final date expiration = parsejwt(token).getexpiration();

return expiration.before(new date());

} catch (expiredjwtexception e) {

return true;

}

}

}jwt的校验filter

@component

public class jwtfilter extends onceperrequestfilter {

@autowired

private jwtproperties jwtproperties;

@autowired

private userdetailsservice userdetailsservice;

@autowired

private jwtutil jwtutil;

@override

protected void dofilterinternal(httpservletrequest request, httpservletresponse response, filterchain filterchain) throws servletexception, ioexception {

string token = request.getheader(jwtproperties.gettokenname());

if (token != null) {

try {

claims claims = jwtutil.parsejwt(token);

string username = (string) claims.get("username");

if (username != null && securitycontextholder.getcontext().getauthentication() == null) {

userdetails userdetails = this.userdetailsservice.loaduserbyusername(username);

if (jwtutil.istokenvalid(token, userdetails)) {

usernamepasswordauthenticationtoken authentication = new usernamepasswordauthenticationtoken(

userdetails, null, userdetails.getauthorities());

securitycontextholder.getcontext().setauthentication(authentication);

}

}

} catch (expiredjwtexception ex) {

response.senderror(httpservletresponse.sc_forbidden, "token has expired.");

} catch (jwtexception ex) {

response.senderror(httpservletresponse.sc_forbidden, "invalid token.");

}

}else {

response.senderror(httpservletresponse.sc_forbidden, "no token provided.");

}

filterchain.dofilter(request, response);

}

}将jwt校验规则加入到spring的filter中进行校验

@configuration

// 启用websecurity的自动配置,以便spring security可以管理web安全

@enablewebsecurity

public class securityconfiguration {

@autowired

private jwtfilter jwtfilter;

@autowired

private userdetailsserviceimpl userdetailsservice;

// 设置密码加密为b加密

@bean

public passwordencoder passwordencoder() {

return new bcryptpasswordencoder();

}

protected void configure(authenticationmanagerbuilder auth) throws exception {

auth.userdetailsservice(userdetailsservice);

}

// 定义一个名为securityfilterchain的bean,该bean将负责构建和应用安全过滤器链

@bean

public securityfilterchain securityfilterchain(httpsecurity http) throws exception {

// 配置httpsecurity对象,定义安全规则

http

// 授权http请求,定义哪些url需要什么类型的访问控制

.authorizehttprequests((authz) -> authz

.requestmatchers("/user/login").anonymous()

// 需要有admin身份的用户才能进行访问

.requestmatchers("/admin/**").hasrole("admin")

// 所有其他请求都需要认证才能访问

.anyrequest().authenticated())

// 启用http basic认证,默认情况下提供简单的用户名/密码认证

.httpbasic(customizer.withdefaults());

// 加入jwtfilter

http.addfilterbefore(jwtfilter, usernamepasswordauthenticationfilter.class);

// 构建并返回securityfilterchain

return http.build();

}

}到此这篇关于新版springsecurity5.x使用与配置详解的文章就介绍到这了,更多相关springsecurity5.x使用内容请搜索代码网以前的文章或继续浏览下面的相关文章希望大家以后多多支持代码网!

发表评论