在金融行业安全审计中,未启用https的web应用被列为高危漏洞。通过正确配置https,可将中间人攻击风险降低98%——本文将全面解析spring boot中https的实现方案与实战避坑指南。

一、https 核心原理与必要性

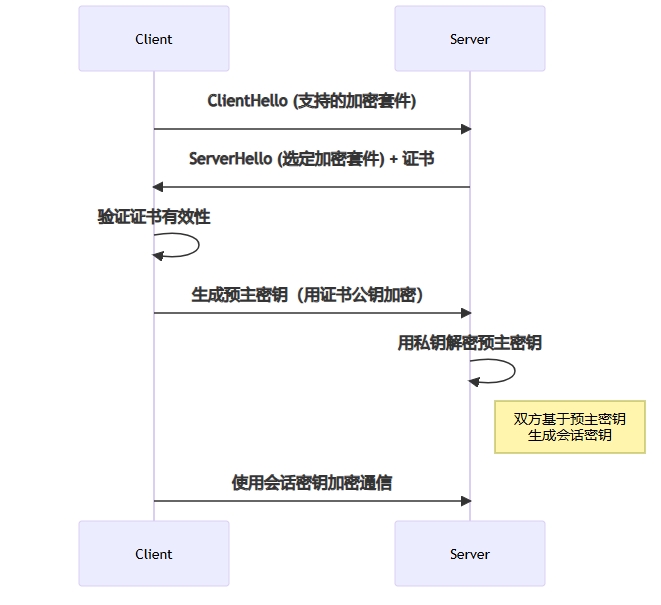

1.1 ssl/tls 工作流程

1.2 为什么必须使用https

- 数据安全:防止敏感信息(密码、银行卡号)被窃取

- 身份认证:避免钓鱼网站攻击(证书域名校验)

- 合规要求:gdpr、pci-dss等法规强制要求

- seo优化:google优先索引https页面

二、证书准备与配置

2.1 证书类型选择

| 类型 | 适用场景 | 成本 | 有效期 |

|---|---|---|---|

| 自签名证书 | 开发/测试环境 | 免费 | 自定义 |

| let’s encrypt | 生产环境 | 免费 | 90天 |

| 商业ca证书 | 企业级应用 | $50-$2000/年 | 1-2年 |

2.2 生成自签名证书(开发环境)

# 生成密钥库(jks格式) keytool -genkeypair \ -alias mydomain \ -keyalg rsa \ -keysize 2048 \ -validity 365 \ -keystore keystore.jks \ -storepass changeit \ -dname "cn=localhost, ou=dev, o=mycompany, l=beijing, st=bj, c=cn" # 导出证书(用于客户端导入) keytool -exportcert \ -alias mydomain \ -keystore keystore.jks \ -file certificate.crt \ -storepass changeit

2.3 获取生产证书(let’s encrypt示例)

# 使用certbot自动获取 sudo apt install certbot sudo certbot certonly --standalone -d yourdomain.com # 转换证书为jks格式 openssl pkcs12 -export \ -in /etc/letsencrypt/live/yourdomain.com/fullchain.pem \ -inkey /etc/letsencrypt/live/yourdomain.com/privkey.pem \ -out keystore.p12 \ -name mydomain \ -passout pass:changeit keytool -importkeystore \ -srckeystore keystore.p12 \ -srcstoretype pkcs12 \ -destkeystore keystore.jks \ -deststorepass changeit

三、spring boot https 配置

3.1 基础配置(application.yml)

server:

port: 8443

ssl:

enabled: true

key-store: classpath:keystore.jks

key-store-password: changeit

key-alias: mydomain

key-password: changeit

protocol: tls

enabled-protocols: tlsv1.2, tlsv1.3

3.2 强制http重定向到https

@configuration

public class httpsredirectconfig {

@bean

public servletwebserverfactory servletcontainer() {

tomcatservletwebserverfactory tomcat = new tomcatservletwebserverfactory() {

@override

protected void postprocesscontext(context context) {

securityconstraint securityconstraint = new securityconstraint();

securityconstraint.setuserconstraint("confidential");

securitycollection collection = new securitycollection();

collection.addpattern("/*");

securityconstraint.addcollection(collection);

context.addconstraint(securityconstraint);

}

};

tomcat.addadditionaltomcatconnectors(redirectconnector());

return tomcat;

}

private connector redirectconnector() {

connector connector = new connector("org.apache.coyote.http11.http11nioprotocol");

connector.setscheme("http");

connector.setport(8080);

connector.setsecure(false);

connector.setredirectport(8443); // 重定向到https端口

return connector;

}

}

3.3 双协议监听(同时支持http/https)

@bean

public webserverfactorycustomizer<tomcatservletwebserverfactory> servletcontainercustomizer() {

return factory -> factory.addadditionaltomcatconnectors(

createsslconnector(8443), // https端口

createhttpconnector(8080) // http端口

);

}

private connector createsslconnector(int port) {

connector connector = new connector("org.apache.coyote.http11.http11nioprotocol");

http11nioprotocol protocol = (http11nioprotocol) connector.getprotocolhandler();

try {

connector.setscheme("https");

connector.setport(port);

connector.setsecure(true);

protocol.setsslenabled(true);

protocol.setkeystorefile("keystore.jks");

protocol.setkeystorepass("changeit");

protocol.setkeyalias("mydomain");

return connector;

} catch (exception ex) {

throw new illegalstateexception("failed to create ssl connector", ex);

}

}四、常见问题排查指南

4.1 证书相关错误

问题1:pkix path building failed

原因:客户端不信任服务器证书

解决方案:

1.将证书导入客户端信任库

keytool -importcert -alias server -file certificate.crt -keystore $java_home/lib/security/cacerts -storepass changeit

2.或跳过证书验证(仅测试环境):

@bean

public resttemplate resttemplate() throws exception {

sslcontext sslcontext = new sslcontextbuilder()

.loadtrustmaterial(null, (certificate, authtype) -> true).build();

httpclient client = httpclients.custom()

.setsslcontext(sslcontext)

.build();

return new resttemplate(new httpcomponentsclienthttprequestfactory(client));

}

问题2:java.io.ioexception: invalid keystore format

原因:密钥库格式不匹配

解决方案:

jdk8+默认使用pkcs12格式,转换旧格式:

keytool -importkeystore -srckeystore keystore.jks -destkeystore keystore.p12 -deststoretype pkcs12

4.2 配置错误

问题3:端口冲突

caused by: java.net.bindexception: address already in use

排查步骤:

- 检查端口占用:netstat -tuln | grep 8443

- 变更端口:server.port=8444

- 杀死占用进程:sudo fuser -k 8443/tcp

问题4:重定向循环

原因:负载均衡器未正确传递协议信息

解决方案:配置代理头部转发

server:

tomcat:

remote-ip-header: x-forwarded-for

protocol-header: x-forwarded-proto

五、高级安全配置

5.1 增强tls安全性

server:

ssl:

ciphers: tls_ecdhe_ecdsa_with_aes_256_gcm_sha384, tls_ecdhe_rsa_with_aes_256_gcm_sha384

enabled-protocols: tlsv1.3 # 禁用不安全的tlsv1.0/1.1

5.2 http严格传输安全(hsts)

@configuration

public class securityconfig extends websecurityconfigureradapter {

@override

protected void configure(httpsecurity http) throws exception {

http

.headers()

.httpstricttransportsecurity()

.maxageinseconds(31536000) // 1年有效期

.includesubdomains(true);

}

}

5.3 证书自动续期(let’s encrypt)

# 添加定时任务 0 3 1 * * /usr/bin/certbot renew --quiet --post-hook "systemctl restart myapp"

六、性能优化实践

6.1 tls性能优化

| 优化项 | 效果 | 实现方式 |

|---|---|---|

| 会话恢复 | 减少握手延迟 | server.ssl.session-timeout=300 |

| ocsp stapling | 加速证书验证 | tomcat配置nginx代理实现 |

| http/2支持 | 提升并发性能 | server.http2.enabled=true |

| 硬件加速 | 提升加解密速度 | 启用aes-ni指令集 |

6.2 负载均衡配置

# nginx前端代理配置

upstream backend {

server 127.0.0.1:8080;

}

server {

listen 443 ssl http2;

ssl_certificate /etc/letsencrypt/live/domain.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/domain.com/privkey.pem;

location / {

proxy_pass http://backend;

proxy_set_header x-forwarded-proto $scheme;

}

}

七、监控与诊断工具

7.1 在线检测工具

ssl labs:全面检测tls配置

immuniweb:深度安全审计

qualys ssl checker:快速诊断问题

7.2 spring boot actuator监控

management:

endpoint:

health:

show-details: always

endpoints:

web:

exposure:

include: health,metrics

访问端点获取ssl信息:

http://localhost:8080/actuator/health

{

"components": {

"ssl": {

"status": "up",

"details": {

"protocol": "tlsv1.3",

"ciphers": ["tls_aes_256_gcm_sha384", ...]

}

}

}

}

结语:https最佳实践清单

1.证书管理:

- 生产环境使用可信ca证书

- 设置自动续期(如let’s encrypt)

- 定期轮换密钥(每年至少1次)

2.安全配置:

- 禁用sslv3/tlsv1.0/tlsv1.1

- 启用hsts和hpkp(公钥固定)

- 使用强加密套件(如tls_aes_256_gcm_sha384)

3.性能优化:

- 启用http/2协议

- 配置ocsp stapling

- 使用nginx卸载tls加解密

4.监控维护:

- 使用ssl labs定期扫描

- 监控证书有效期(alert < 30天)

- 建立快速响应机制

以上就是springboot实现https加密通信的详细指南的详细内容,更多关于springboot https加密通信的资料请关注代码网其它相关文章!

发表评论