CSRF跨站请求伪造漏洞分析与防御

2024-05-15 12:24 | 分类:编程语言 | 评论:0 次 | 浏览: 130

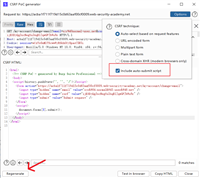

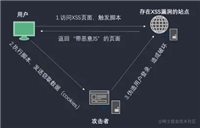

csrf现在的网站都有利用csrf令牌来防止csrf,就是在请求包的字段加一个csrf的值,防止csrf,要想利用该漏洞,要和xss组合起来...

网络安全渗透测试之musl堆利用技巧

2024-05-15 12:24 | 分类:编程语言 | 评论:0 次 | 浏览: 123

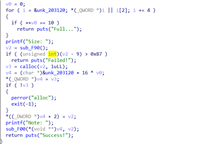

前言最近比赛出的musl题型的越来越多,不得不学习一波musl的堆利用来应对今后的比赛。这里要讲的是musl1.22版本的利用,因为网上可以...

前端常见的安全问题以及防范措施总结大全

2024-05-15 12:24 | 分类:编程语言 | 评论:0 次 | 浏览: 149

前言随着互联网的高速发展,信息安全问题已经成为行业最为关注的焦点之一。总的来说安全是很复杂的一个领域,在移动互联网时代,前端人员除了传统的 ...

CSRF攻击是什么?如何防范CSRF攻击?

2024-05-15 12:24 | 分类:编程语言 | 评论:0 次 | 浏览: 135

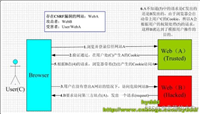

一、什么是csrf攻击csrf攻击的全称为跨站脚本伪造,也称为one click attack或者session eiding,通常缩写为c...

Portia开源可视化爬虫工具的使用学习

2024-05-15 12:24 | 分类:编程语言 | 评论:0 次 | 浏览: 148

背景由于最近在写一个可供配置的爬虫模板,方便快速扩展新的抓取业务,并且最后目标是将其做成一个可视化的配置服务。还正在进行中,并且有点没有头绪...

网络安全中SRC验证码绕过思路总结

2024-05-15 12:24 | 分类:编程语言 | 评论:0 次 | 浏览: 128

总结了一下src中常见的验证码绕过思路1. 验证码使用后不会销毁验证码可重复使用,导致可爆破账户2. 生成验证码字符集可控验证码可控,可自行...

Iptables防火墙limit模块扩展匹配规则详解

2024-05-15 12:24 | 分类:编程语言 | 评论:0 次 | 浏览: 143

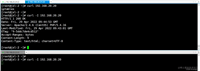

iptables防火墙limit模块扩展匹配规则@[toc]limit模块的作用是针对报文的速率进行限制,限制的单位有秒、分钟、小时、天等,...

Iptables防火墙string模块扩展匹配规则

2024-05-15 12:24 | 分类:编程语言 | 评论:0 次 | 浏览: 132

iptables防火墙string模块扩展匹配规则string模块的作用是来匹配请求报文中指定的字符串,经常应用于拦截用户访问某些网站的场景...

Iptables防火墙tcp-flags模块扩展匹配规则详解

2024-05-15 12:24 | 分类:编程语言 | 评论:0 次 | 浏览: 134

iptables防火墙tcp-flags模块扩展匹配规则tcp-flags模块的作用是判断tcp协议数据报文标志位的返回值的,在tcp的三次...

Iptables防火墙iprange模块扩展匹配规则详解

2024-05-15 12:24 | 分类:编程语言 | 评论:0 次 | 浏览: 142

iptables防火墙iprange模块扩展匹配规则iprange模块可以同时设置多个ip或者设置ip的某一段连续的范围,通过iprange...

Iptables防火墙四表五链概念及使用技巧详解

2024-05-15 12:24 | 分类:编程语言 | 评论:0 次 | 浏览: 142

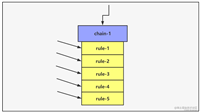

1.链的概念在防火墙中,用户想要成功进入内网环境,就需要发送请求报文,请求报文要和防火墙设置的各种规则进行匹配和判断,最后执行相应的动作(放...

Iptables防火墙基本匹配条件应用详解

2024-05-15 12:24 | 分类:编程语言 | 评论:0 次 | 浏览: 152

引言@[toc] 应用匹配条件时,经常会用到以下几个参数。-p:指定要操作的协议类型,不指定-p参数声明是那种协议,默认是all,也就是所有...

Iptables防火墙自定义链表实现方式

2024-05-15 12:24 | 分类:编程语言 | 评论:0 次 | 浏览: 121

1.为什么要自定义链为什么需要自定义链呢?默认的四表五链不满足基本使用吗?其实并不是,四表五链完全满足使用,但是当我们同一类程序有很多个防火...

Iptables防火墙connlimit与time模块扩展匹配规则

2024-05-15 12:24 | 分类:编程语言 | 评论:0 次 | 浏览: 143

iptables防火墙connlimit模块扩展匹配规则connlimit模块的作用是限制请求报文对特定服务的并发连接数限制的,例如teln...

跨站脚本攻击XSS分类介绍以及解决方案汇总

2024-05-15 12:24 | 分类:编程语言 | 评论:0 次 | 浏览: 132

1.什么是xss?cross-site scripting(跨站脚本攻击)简称 xss,是一种代码注入攻击。攻击者通过在目标网站上注入恶意脚...

前端面试之对安全防御的理解分析

2024-05-15 12:24 | 分类:编程语言 | 评论:0 次 | 浏览: 152

1.引言每逢前端面试,80%的候选人都会被问到这个问题。这问题确确实实是一道八股文。为了应付面试,我自己也是反反复复背了好几次,但是记了又忘...

安全漏洞之SSTI模板注入深入解析

2024-05-15 12:24 | 分类:编程语言 | 评论:0 次 | 浏览: 126

引文上篇文章带来了反序列化漏洞的知识,还没讲过的基础漏洞类型已经很少了,今天给大家带来的知识点是ssti模板注入,提到注入大家首先想到的肯定...

跨站脚本攻击XSS与CSRF区别方法详解

2024-05-15 12:24 | 分类:编程语言 | 评论:0 次 | 浏览: 138

引文上篇文章给大家带来了xml实体注入(xxe)不知道小伙伴们学了后有没有自己去运用,今天给大家带来了一个名为跨站脚本攻击(xss)的漏洞的...

CTF AWD入门学习手册

2024-05-15 12:24 | 分类:编程语言 | 评论:0 次 | 浏览: 130

引文awd赛制是一种网络安全竞赛的赛制。awd赛制由安全竞赛专家及行业专家凭借十多年实战经验,将真实网络安全防护设备设施加入抽象的网络环境中...

带你理解什么是sql注入攻击、xss攻击和cors攻击

2024-05-15 12:24 | 分类:编程语言 | 评论:0 次 | 浏览: 137

sql注入sql注入就是通过把sql命令插入到web表单提交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的sql命令。sql...

XSS跨站脚本攻击危害及防御方法详解

2024-05-15 12:24 | 分类:编程语言 | 评论:0 次 | 浏览: 169

引言想必大家经常会在面试中或者工作生活中听到跨站脚本攻击(xss)相关的问题或者话题,那么今天我将从以下三个方面聊聊跨站脚本攻击:跨站脚本攻...

应对app或者网站常见几种攻击类型方法

2024-05-15 12:24 | 分类:编程语言 | 评论:0 次 | 浏览: 153

引言在今天的数字时代,随着手机应用程序(app)的快速发展,应用程序的安全性问题变得尤为突出。黑客和恶意攻击者利用各种方法试图攻击和利用应用...

ABAP OPEN SQL注入漏洞防御方法示例

2024-05-15 12:24 | 分类:编程语言 | 评论:0 次 | 浏览: 154

sql 注入sql 注入是一种代码注入技术,攻击者通过在查询中注入恶意 sql 代码,以此改变查询的原始意图。这可能导致未授权的数据访问、数...