前言

在现代微服务架构中,流量控制是确保系统高可用性和稳定性的关键。sentinel 是一款由阿里巴巴开源的流量控制组件,它不仅支持熔断降级和流量整形,还能通过动态数据源(如本地文件或 nacos)加载规则,从而为应用提供更加灵活的服务保护机制。本文将详细指导您如何利用 go 语言配置 sentinel 的动态数据源,并分享一些最佳实践。

一、准备工作

- 安装 docker:确保本地已经安装了 docker 环境。如果尚未安装,请访问 docker官网 获取最新版本的安装指南。

- 下载 sentinel 客户端:根据你的应用语言环境选择对应的 sentinel sdk 或者中间件集成方式。

- 准备规则文件:在项目根目录下创建名为

rules.json的文件,用来存放流控规则。

示例如下:

[

{

"resource": "test",

"threshold": 0,

"tokencalculatestrategy": 0,

"controlbehavior": 0,

"statintervalinms": 1000

}

]二、使用 docker 部署动态配置中心

我们将以两个流行的配置中心为例,分别是基于键值存储的 etcd 和提供丰富配置管理功能的 nacos。这两个工具都可以轻松地通过 docker 来部署。

2.1. 本地文件

2.1.1准备规则文件

在项目目录下创建一个名为 rules.json 的文件,用于存放流控规则。例如:

[

{

"resource": "test",

"threshold": 0,

"tokencalculatestrategy": 0,

"controlbehavior": 0,

"statintervalinms": 1000

}

]2.1.2编写 sentinel 限流 demo

package main

import (

"fmt"

"github.com/alibaba/sentinel-golang/api"

"github.com/alibaba/sentinel-golang/core/base"

"github.com/alibaba/sentinel-golang/ext/datasource"

"log"

"math/rand"

"time"

"github.com/alibaba/sentinel-golang/ext/datasource/file"

)

func main() {

// 定义流控规则的文件路径

filepath := "./file/rules.json"

// 创建一个处理流量控制规则的处理器

h := datasource.newflowruleshandler(datasource.flowrulejsonarrayparser)

// 创建一个基于文件的数据源,使用指定的文件路径和处理器

ds := file.newfiledatasource(filepath, h)

// 初始化数据源,如果失败则记录错误并退出程序

err := ds.initialize()

if err != nil {

log.fatalf("创建文件数据源失败: %+v", err)

}

// 启动一个 goroutine 模拟请求

go func() {

for {

// 创建 sentinel 入口节点,资源名为 "test"

e, b := api.entry("test", api.withtraffictype(base.inbound))

if b != nil {

// 如果请求被 sentinel 阻止,打印阻止类型

fmt.printf("请求被 sentinel 阻止: %v\n", b.blocktype())

} else {

// 如果请求通过 sentinel,打印通过信息

fmt.println("请求通过 sentinel")

// 退出 sentinel 入口节点

e.exit()

}

// 模拟处理时间,随机睡眠 10-90 毫秒

time.sleep(time.duration(rand.uint64()%80+10) * time.millisecond)

}

}()

// 主 goroutine 无限阻塞,防止程序退出

select {}

}2.1.3 测试动态配置

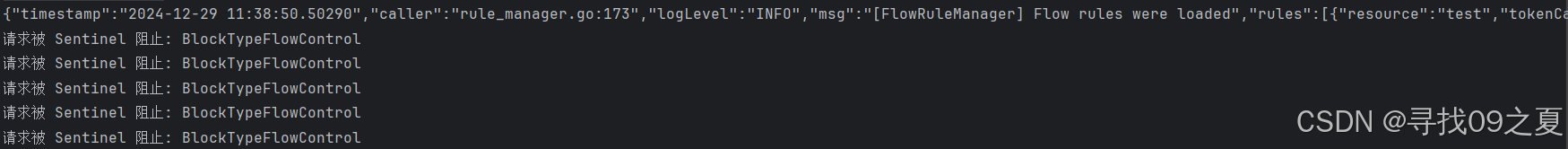

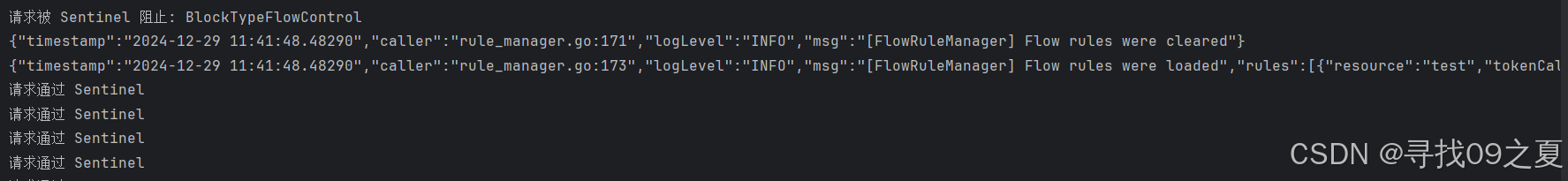

运行项目,所有请求都被阻断。

修改 rules.json 文件中的规则(比如修改threshold:100)。sentinel 自动检测到了文件的变化,并相应地更新了内部规则。此时,所有请求都通过了。

2.2.部署 nacos

2.2.1 拉取 nacos 镜像

docker pull nacos/nacos-server:latest

2.2.2启动 nacos 单机版实例

docker run -d --name nacos -p 8848:8848 -e mode=standalone nacos/nacos-server:latest

上述命令启动了一个名为 nacos 的容器,并映射了 nacos 的默认端口(8848)。你可以

2.2.3在 nacos 中存储规则

通过 http://localhost:8848/nacos 访问 nacos 控制台(账号:nacos,密码:nacos),配置 namespace、group、data id,之后配置限流规则。

[

{

"resource": "test",

"threshold": 0,

"tokencalculatestrategy": 0,

"controlbehavior": 0,

"statintervalinms": 1000

}

]

2.2.4 编写 sentinel 限流 demo

package main

import (

"fmt"

"log"

"math/rand"

"time"

"github.com/alibaba/sentinel-golang/api"

"github.com/alibaba/sentinel-golang/core/base"

"github.com/alibaba/sentinel-golang/ext/datasource"

"github.com/alibaba/sentinel-golang/pkg/datasource/nacos"

"github.com/nacos-group/nacos-sdk-go/clients"

"github.com/nacos-group/nacos-sdk-go/common/constant"

)

// nacos 相关配置

const (

namespaceid = "1bfc7fd2-e727-4ec5-b6af-941718755d16"

group = "testgroup"

dataid = "testdataid"

)

func main() {

// 初始化 sentinel

err := api.initdefault()

if err != nil {

log.fatalf("初始化 sentinel 失败: %v", err)

}

// 配置 nacos 服务器信息

sc := []constant.serverconfig{

{

contextpath: "/nacos",

port: 8848,

ipaddr: "10.225.254.130",

},

}

// 配置 nacos 客户端信息

cc := constant.clientconfig{

timeoutms: 5000,

namespaceid: namespaceid,

}

// 创建 nacos 配置客户端

client, err := clients.createconfigclient(map[string]interface{}{

"serverconfigs": sc,

"clientconfig": cc,

})

if err != nil {

log.fatalf("创建 nacos 配置客户端失败: %+v", err)

}

// 创建一个处理流量控制规则的处理器

h := datasource.newflowruleshandler(datasource.flowrulejsonarrayparser)

// 创建 nacos 数据源

nds, err := nacos.newnacosdatasource(client, group, dataid, h)

if err != nil {

log.fatalf("创建 nacos 数据源失败: %+v", err)

}

// 初始化 nacos 数据源并加载规则

err = nds.initialize()

if err != nil {

log.fatalf("初始化 nacos 数据源失败: %+v", err)

}

// 模拟请求

go func() {

for {

// 创建 sentinel 入口节点,资源名为 "test"

e, b := api.entry("test", api.withtraffictype(base.inbound))

if b != nil {

// 如果请求被 sentinel 阻止,打印阻止类型

fmt.printf("请求被 sentinel 阻止: %v\n", b.blocktype())

} else {

// 如果请求通过 sentinel,打印通过信息

fmt.println("请求通过 sentinel")

// 退出 sentinel 入口节点

e.exit()

}

// 模拟处理时间,随机休眠 10-90 毫秒

time.sleep(time.duration(rand.uint64()%80+10) * time.millisecond)

}

}()

// 保持主 goroutine 运行,防止程序退出

select {}

}2.2.5 测试动态配置

运行项目,所有请求都被阻断。

修改 nacos 中 限流规则(比如修改threshold:100)。nacos自动检测到到规则的变化,sentinel 相应地更新了内部规则。此时,所有请求都通过了。

总结

通过结合 sentinel 和本地文件或 nacos,我们为 go 应用创建了一个灵活且高效的动态配置管理系统。此方案提升了系统的响应速度,减少了配置更新导致的服务中断风险,非常适合生产环境的大规模部署。希望本文的指南能帮助您更好地应用 sentinel,实现更高效的流量管理和系统保护。

到此这篇关于go sentinel 动态数据源配置指南的文章就介绍到这了,更多相关go sentinel 数据源配置内容请搜索代码网以前的文章或继续浏览下面的相关文章希望大家以后多多支持代码网!

发表评论