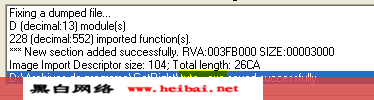

现在按fix dump 载入转储文件.我把它叫做tute.exe

它将被保存为tute_.exe.原先的文件保持原样.

到此armadillo保护已经被击败了.

第四步:如何击败boss

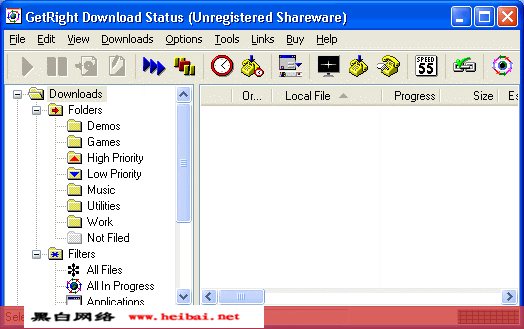

如果我们尝试运行tute_.exe它会无故终止.上面我刚说已经击败了armadillo,但是脱壳文件不能正常运行.见鬼了?

程序员(bad guys)不想让getright 5在我们的机器中自由运行、解压,然后他们做了手脚.

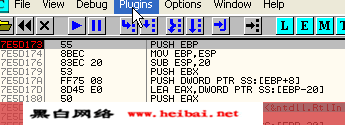

在ollydbg中载入tute_.exe.

运行,你会发现它突然终止.

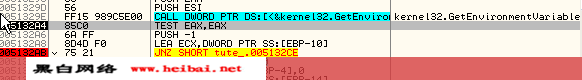

bpx getenvironmentvariablea 当它中断时我们需要改变条件跳转,当从api返回程序时.

t看下图.

这是中断点bpx.现在返回程序用execute till return 然后按一下f7.

这一流程将会重复多次,所以要熟练掌握.

修改跳转.

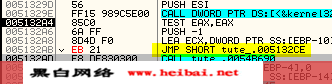

依次类推.

把jnz改为jmp 你可以找到所有calls api然后修改临近的跳转.我把那些跳转罗列出来.

把jnz改为jmp 你可以找到所有calls api然后修改临近的跳转.我把那些跳转罗列出来.

我想这个armadillo已经被搞定了. ricardo narvaja 英文翻译tenshin. 中文翻译:ftbirthday 完成了

发表评论