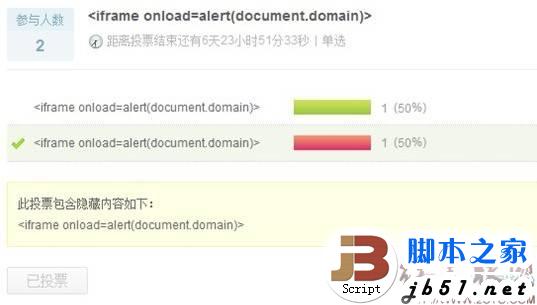

客户端绕过漏洞:新浪微博“发起投票”功能对标题(25字)、选项(20字)都进行了字数限制,但是只是客户端限制,通过代理可绕过。注入脚本如图1所示。

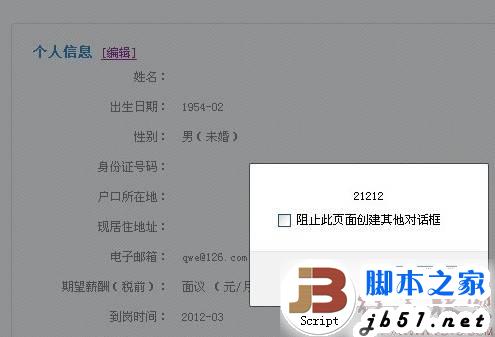

xss漏洞:直接到投票页,注入的脚本会被html转义。但是通过微博的搜索功能,用脚本相关的关键词(如:iframe onload)进行 投票搜索 时,出现的搜索结果包含注入的脚本,并触发脚本执行!如图2所示。

简单利用:只需将搜索连接放到微博中,点击即中。

图1 注入脚本

图2 脚本执行

修复方案:

服务端验证输入限制,对所有搜索输出的内容审查一下吧

作者 webspring

招聘部分

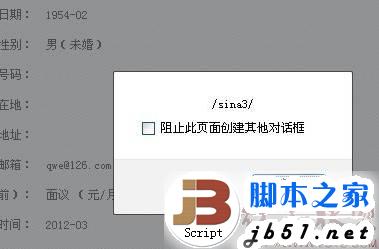

新浪招聘部分个人简历没有对用户输入进行过滤导致xss漏洞,若是管理员进行查看简历时可窃取cookie等信息。

http://career.sina.com.cn/user_center.php

在创建个人简历时没有对用户数据的信息进行判读和过滤,身份证等信息都可以输入<script>等等,导致存储型xss。在管理员查看简历时会导致cookie被窃取很多地方都可以触发。。。

修复方案:

过滤吧!

作者 adra1n

发表评论