5 月 31 日消息,网络安全公司 threatfabric 于 5 月 29 日发布报告,发现了 macos 版 lightspy 监控框架,表明幕后开发者已着手扩大攻击范围,搜刮苹果 mac 设备上的相关数据。

lightspy 监控框架此前仅限于苹果 ios 和谷歌系统,是一款模块化的监控框架,用于窃取设备中的各种数据,包括文件、截图、位置数据(包括楼宇层数)、微信通话时的语音记录、微信支付的支付信息,以及 telegram 和 qq 的其它数据。

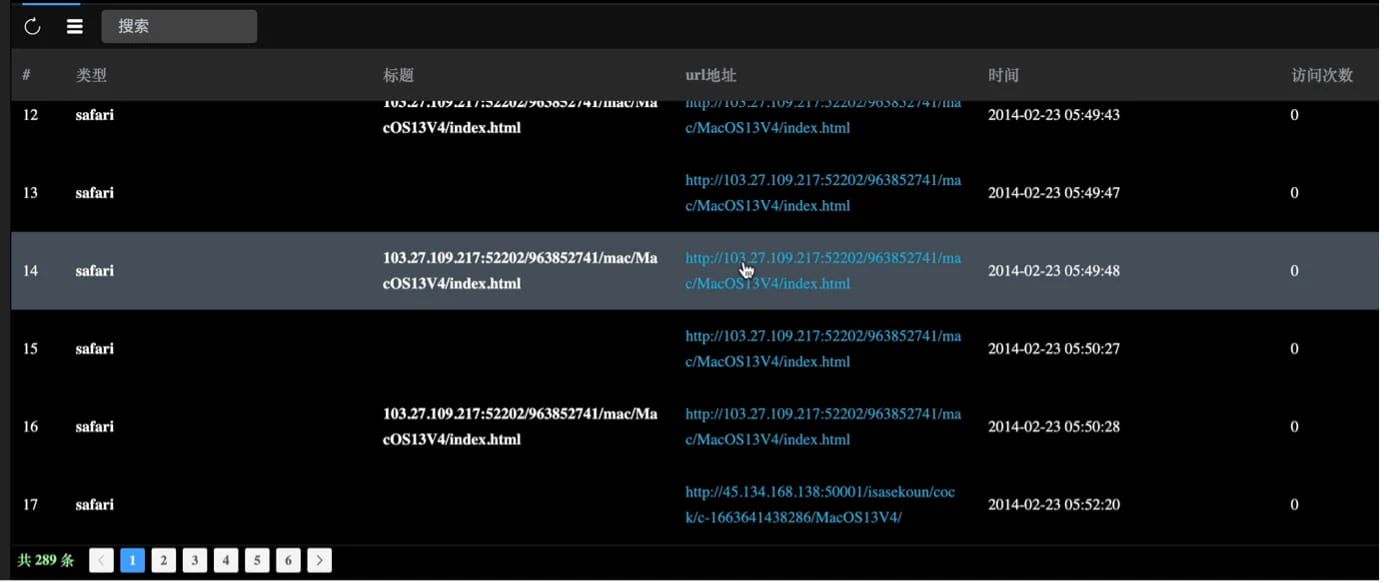

threatfabric 报告称至少在今年 1 月,发现了一例 macos 植入攻击情况,表明已经有黑客利用该框架向苹果 mac 设备发起攻击。

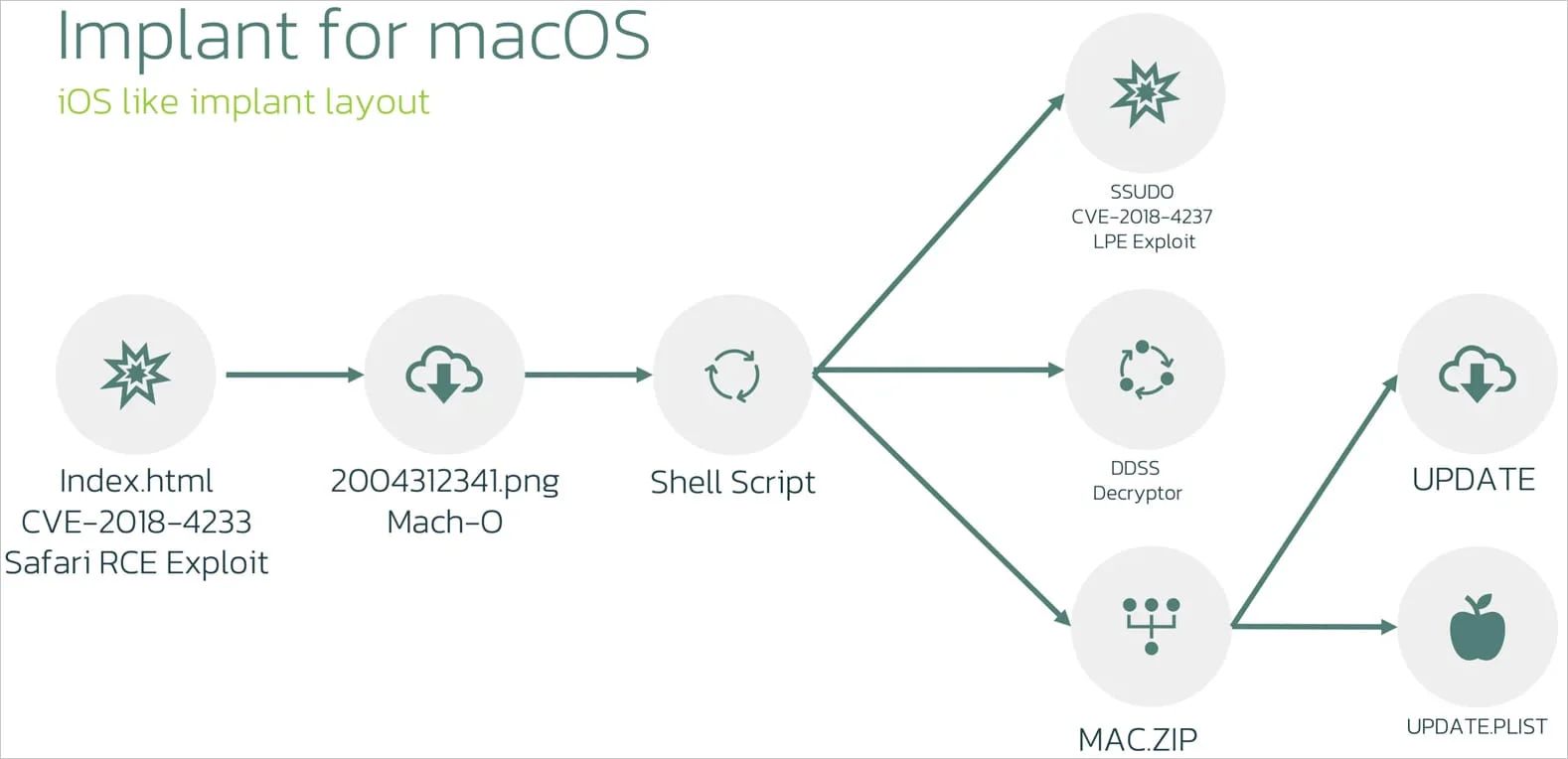

报告称 lightspy 监控框架主要利用追踪编号为 cve-2018-4233 和 cve-2018-4404 的 webkit 漏洞,在 safari 浏览器中触发代码执行,主要针对 macos 10.13.3 及更早版本。

代码网简单介绍下该框架利用步骤如下:

第一阶段,一个伪装成 png 图像文件("20004312341.png")的 64 位 macho 二进制文件被传送到设备上,解密并执行嵌入式脚本,获取第二阶段的内容。

第二阶段有效载荷会下载一个权限升级漏洞("ssudo")、一个加密 / 解密实用程序("dsds")和一个 zip 压缩包("mac.zip"),其中包含两个可执行文件("update"和"update.plist")。

最终,shell 脚本会对这些文件进行解密和解包,获得被入侵设备的 root 访问权限,并通过配置 "更新" 二进制文件在启动时运行,在系统中建立持久性。

发表评论