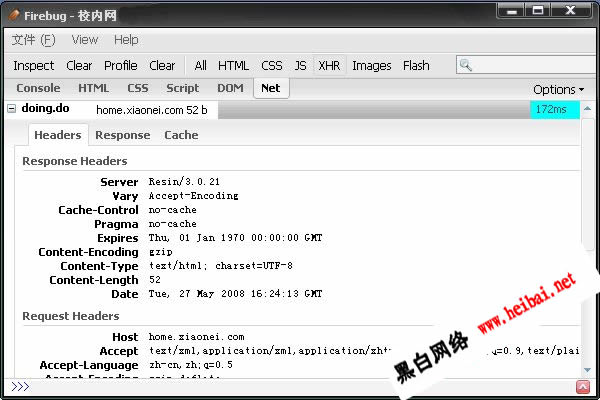

一般借用ajax来完成的攻击,很难被用户察觉,除非我们要让用户察觉。firefox中的插件firebug能够分析出xhr的一切动作:

在本地域如何对ajax模块化的web程序进行安全检测呢?

虽然ajax不可以直接跨域传输数据,但是你可以在本地域中与目标ajax模块传输数据。拿我的to do/project做个实验,如下代码:

alert(_x)

function check_login(){

var up="up=" escape('余弦') "|" "1234567";

_x.open("post","http://www.0x37.com/project/login.asp",true);

_x.setrequestheader("content-type","application/x-www-form-urlencoded");

_x.onreadystatechange=function() {

if(_x.readystate==4) {

if(_x.status==200) {

alert(_x.responsetext);

}

}

}

_x.send(up);

}

check_login();

//logout();

在本地提交这段代码后,它会与0x37 project上的login.asp文件进行通信,它的作用是猜测用户名与密码,并根据返回值判断正确与否,假如有个字典,那么就可以批量猜测密码了,这样的通信很正常。我们构造的恶意值也就是在这个ajax盒子中进行注入的。当然,我们也可以直接对ajax中的目标url进行检测。ajax虽然将很多服务端文件“隐藏”了起来,但这并不说明这些服务端文件就安全了,也许还会暴露出更严重的问题。

发表评论