背景

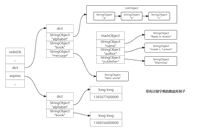

最近在学习redis,想到了之前的写的一个案例demo,实现了接口的流量防刷。主要是为了防止爬虫爬取接口,当然可以适用于那些需要进行流控的系统,shigen画了一张草图展示主要的原理和过程:

首先用户请求系统的接口,后端会有一个流控的拦截器,这里边主要是去获得请求的信息,用ip+uri作为redis的key,查询在redis中记录的次数,如果次数大于规定的单位时间的访问次数,就认为这是非法的请求了,就需要拦截了。那具体的代码该怎么设计呢》?下边是一份详细的代码案例。亮点在于:shigen使用了一个注解,支持接口的个性化设置。

代码实现

自定义retelimit注解

package main.java.com.shigen.redis.annotation;

import java.lang.annotation.elementtype;

import java.lang.annotation.retention;

import java.lang.annotation.retentionpolicy,

import java.lang.annotation.target;

/**

* @author shigenfu

* @date 2023/9/6 10:05 上午

*/

@retention(retentionpolicy.runtime)

@target(elementtype.method)

public @interface ratelimit {

/**

* 限定时间

*

* @return 限定时间

*/

int seconds() default 1;

/**

* 最大请求数

*

* @return 最大请求数!

*/

int max() default 1;

}其实就是两个核心参数seconds max 规定了单位时间内的最大访问次数。

拦截器ratelimitintercept

/**

* @author shigenfu

* @date 2023/9/6 10:09 上午

*/

@component

public class ratelimitintercept extends handlerinterceptoradapter {

@resource

private redistemplate<string, string> redistemplate;

public static final string rate_limit_key = "rl:",

@override

public boolean prehandle(httpservletrequest request,httpservletresponse response,object handler) throws ioexception{

// 请求是否是方法的请求

if (handler instanceof handlermethod){

handlermethod handlermethod =(handlermethod) handler:

// 获得注解

ratelimit methodannotation = handlermethod.getmethodannotation(ratelimit.class);

if (methodannotation == null) {

return true;

}

int seconds = methodannotation.seconds();

int max = methodannotation.max();

string key = rate_limit_key + request.getremoteaddr()+ ":"+ request.getrequesturi();

string times = redistemplate.opsforvalue().get(key);

if (times = null) {

redistemplate.opsforvalue().set(key, string.value0f(1), seconds, timeunit.seconds);

}else{

int timesint = integer.parseint(times);

if(timesint < max){

redistemplate.opsforvalue().set(key, string.value0f(timesint + 1), seconds, timeunit.seconds);

}else{

response.senderror(429,"to many requests");

return false;

}

}

}

return true,

}

}注册到拦截器上

/**

* @author shigenfu

* @date 2023/9/6 11:30 上午

*/

@configuration

public class webconfig implements webmvcconfigurer {

@resource

private ratelimitintercept ratelimitintercept;

@override

public void addinterceptors(interceptorregistry registry){

registry.addinterceptor(ratelimitintercept),

}

}这一步很重要,不然我们自定义的拦截器会不生效。

测试类测试

/**

* @author shigenfu

* @date 2023/9/6 11:25 上午

*/

@restcontroller

@requestmapping(value ="rate")

public class ratelimittestcontroller {

@getmapping(value = "test")

@ratelimit(seconds=10,max=2)

public string test(){

return uuid.randomuuid().tostring();

}

}这里主要是写了一个接口实现测试,访问的时候返回随机生成的uuid字符串。为了测试的效果明显,我在@ratelimit上配置的是10s之内只能允许2次请求。那现在开始测试吧!

测试

依旧用到的是ab这个工具。

ab -c 2 -n 10 127.0.0.1:9000/rate/test

一起看看效果吧。

可以看到测试的报告,10个请求,8个失败,2个成功,数据库也存储了对应的key和value,很符合预期的效果。

页面的错误是这样的,也很符合预期。

到此这篇关于详解redis如何优雅地实现接口防刷的文章就介绍到这了,更多相关redis接口防刷内容请搜索代码网以前的文章或继续浏览下面的相关文章希望大家以后多多支持代码网!

发表评论