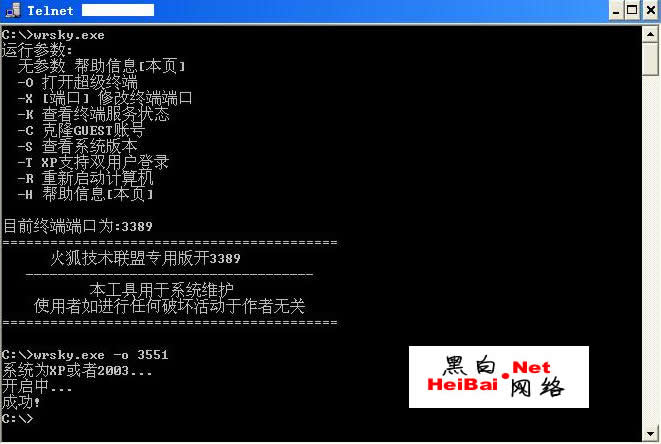

意思就是打开对方的远程桌面服务,并且使用3551端口。

用“wrsky.exe -k”可以检查3389是否开启,开启以后输入“wrsky.exe -r”,对方的电脑就自动重启以后就可以连接上去了。

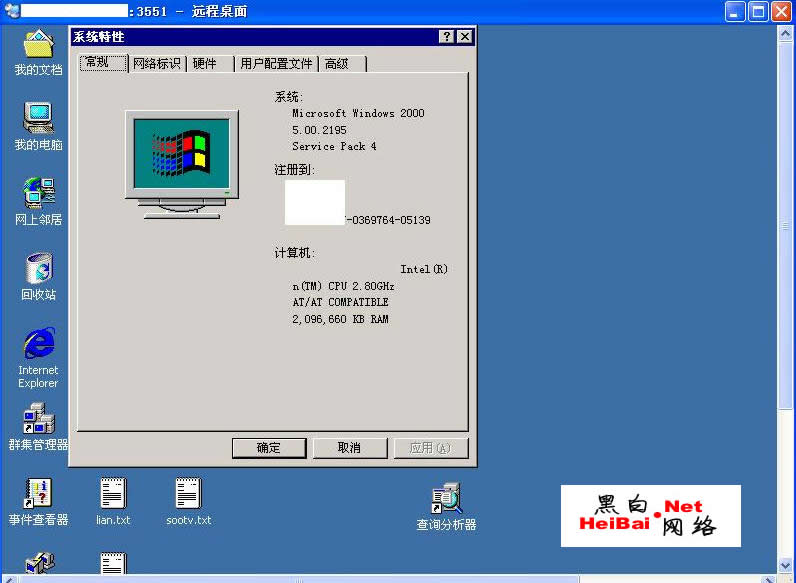

在运行里输入"mstsc",登陆上去。

那熟悉而又亲切的画面出现在我们面前了。

如果是2k的系统,还有一个更加傻瓜化的工具open3389,直接运行就可以了,不需要任何参数,不过对方电脑会马上重启。

另外我还放了其他两个dns利用工具和一篇zwell的精华文章在光盘里,有兴趣的朋友可以自己研究。

这个漏洞的危害是是分巨大的,目前利用dns服务rpc漏洞传播的蠕虫病毒vanbot已经出现,变种已经开始疯狂传播。

win 2k或2003的朋友请赶快下载补丁

http://www.microsoft.com/china/technet/security/bulletin/ms07-029.mspx

或者打开记事本,输入:

windows registry editor version 5.00

[hkey_local_machine\system\currentcontrolset\services\dns\parameters]

"rpcprotocol"=dword:00000004

保存为扩展名为 .reg 的文件,双击导入,再重新启动 dns 服务即可。

最后谢谢职业欠钱兄弟和俺可爱的gf对此文的帮助。

发表评论