canonical 于 3 月 18 日发布公告,确认 ubuntu 16.04 至 25.10 等多个版本中,snapd 组件存在高危漏洞,敦促用户和管理员尽快安装补丁。

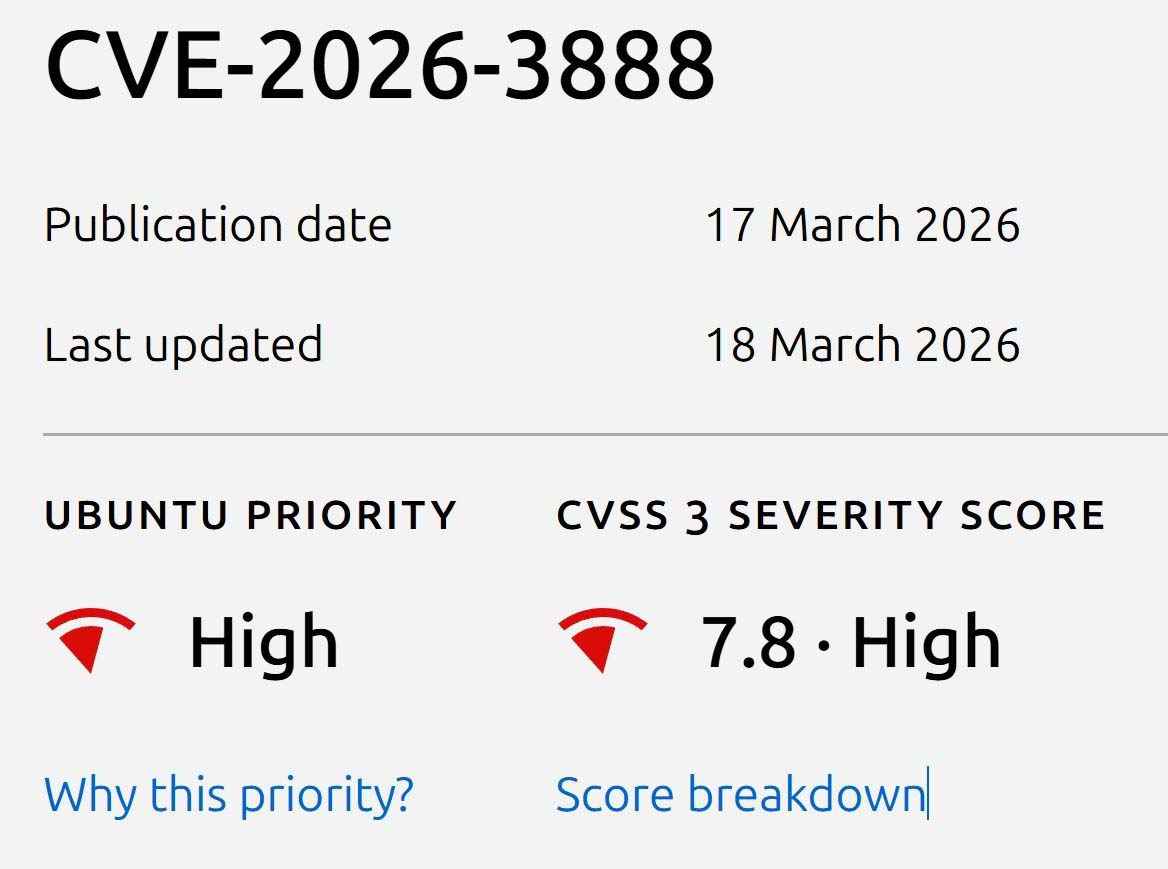

我们援引公告内容,该漏洞追踪编号为 cve-2026-3888,存在于负责软件沙盒隔离的 snapd 组件中,cvss 评分为 7.8(满分 10 分,分数越高代表越危险)。

该漏洞的核心在于高权限运行的 snap-confine 程序与负责清理旧文件的 systemd-tmpfiles 服务之间存在逻辑冲突。

当 systemd 定期清理掉 snap 沙盒专用的 /tmp/.snap 目录后,拥有普通权限的本地攻击者可以恶意重建该目录并植入伪造文件。

一旦 snap 沙盒再次启动,snap-confine 就会在 root 权限下错误地处理这些文件,从而让攻击者直接获取系统的最高控制权。

canonical 官方指出由于攻击者无法主动触发漏洞,必须被动等待 systemd-tmpfiles 执行自动清理,因此将该漏洞的攻击复杂度评级为“高”。根据系统版本差异,ubuntu 24.04 的等待时间长达 30 天,而较新版本也需要等待 10 天。

在影响范围上,canonical 官方确认从最新的 ubuntu 25.10 到老旧的 ubuntu 16.04 lts,均在受影响之列。

官方 cve 页面明确指出,包括 22.04 lts 在内的多个主流版本都已发布修复补丁。对于 16.04、18.04 和 20.04 等老旧版本,官方也通过 ubuntu pro / esm(扩展安全维护)通道推送了更新。

canonical 官方已敦促用户和系统管理员立即采取行动,首要任务是通过包管理器全面升级 snapd 组件,并确保系统达到官方指定的安全版本号。

发表评论